Ein perfektes Ergebnis beim DNS-Leak-Test reicht nicht aus! Folgen Sie diesen Schritten, um wirklich sicher zu bleiben

Viele Menschen führen einen DNS-Leak-Test durch und sind beruhigt, wenn die Seite „100 Punkte“ oder „Kein Leak“ anzeigt.

In Wirklichkeit bedeuten viele sogenannte „Perfekt-Wertungen“ nicht, dass Ihre reale Netzumgebung vollständig sicher ist. Einige DNS-Leaks werden schlicht nicht erkannt und könnten weiterhin unbemerkt Ihren tatsächlichen Standort offenlegen.

Heute sprechen wir darüber, warum einige DNS-Tests perfekt aussehen, aber dennoch Probleme haben, und wie Sie DNS-Leak-Erkennung und Browser Fingerprint-Erkennung genauer durchführen.

1. Was ist ein DNS-Leak und warum sollten Sie es testen?

Der Zweck von DNS besteht darin, Domainnamen in IP-Adressen aufzulösen. Wenn Sie eine Website besuchen, sendet Ihr System eine Anfrage an einen DNS-Server, um die Domain aufzulösen.

Wenn Sie einen Proxy oder ein VPN verwenden, die DNS-Anfrage jedoch weiterhin an den DNS-Server Ihres lokalen ISP gesendet wird, nennt man das ein DNS leak.

DNS-Leaks können mehrere Probleme verursachen:

• Ihr tatsächlicher geografischer Standort kann offengelegt werden

• Ihr ISP kann weiterhin Ihre Browseraktivitäten einsehen

• Manche Websites können Ihre reale Identität erkennen

• Regionsübergreifender Zugriff kann Risikokontrollen auslösen

Daher ist die Durchführung eines DNS leak test eine grundlegende Praxis für viele Nutzer in grenzüberschreitenden Geschäften, Datenerhebung, Werbebetrieb und Kontoverwaltung.

2. Warum viele DNS-Leak-Tests „falsche Perfekt-Wertungen“ anzeigen

1. Begrenzte Erkennungsdimensionen

• Viele DNS-Testwebsites prüfen nur die IP des DNS-Servers, Land/Region und den ISP.

• Leitet das Proxy-Tool DNS-Anfragen an einen Knoten in derselben Region weiter, kann diese einfache Prüfmethode Probleme verfehlen.

• Anders gesagt: Es wird nur die „Oberflächen-Adresse“ geprüft, ohne tiefere Analyse.

2. Manche Proxy-Tools verschleiern DNS

Einige Proxy-Programme führen DNS-Weiterleitung oder -Caching durch, sodass Testergebnisse normal erscheinen.

Bei realem Webseitenzugriff können jedoch bestimmte Anfragen weiterhin den Proxy umgehen und den lokalen DNS verwenden. Häufig geschieht dies bei:

• Proxy-Erweiterungen im Browser

• Regelbasierten Proxys

• Unvollständigen globalen Proxy-Setups

Diese Situationen sind recht häufig.

3. Browser-Informationen legen weiterhin die reale Umgebung offen

Viele führen nur einen DNS-Leak-Test aus, ignorieren jedoch eine weitere entscheidende Prüfung — browser fingerprint detection.

Websites können Ihre reale Umgebung über viele Parameter erkennen, z. B.:

• WebRTC-IP

• Zeitzone

• Sprache

• Canvas Fingerprint

• WebGL-Informationen

• Schriftartenliste

Wenn diese Details nicht zu Ihrer Proxy-IP passen, können Sie trotz perfekter DNS-Testergebnisse identifiziert werden.

3. Wie Sie einen korrekten DNS-Leak-Check durchführen

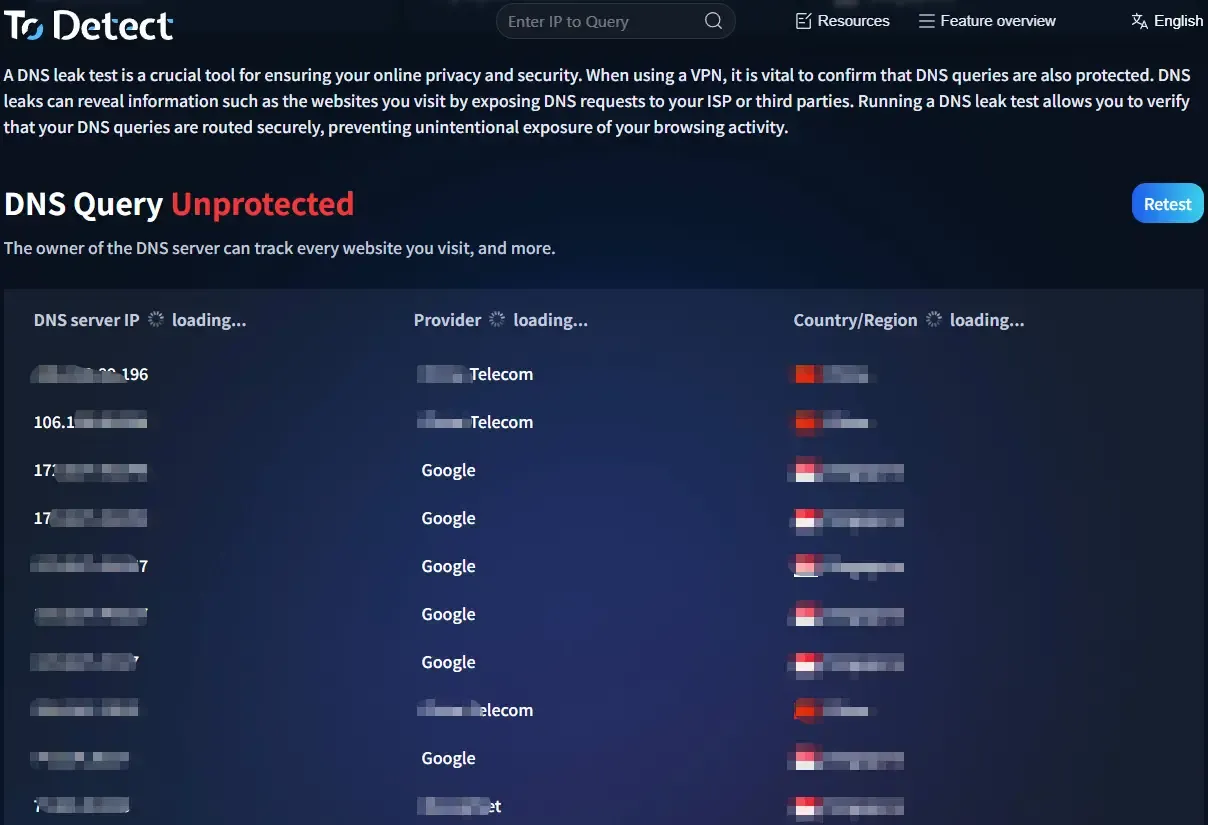

Schritt 1: Grundlegender DNS-Leak-Test

Führen Sie zunächst einen Standard-DNS-Leak-Test aus, um zu sehen, ob sich der DNS-Server in der Proxy-Region befindet. Achten Sie auf:

• IP des DNS-Servers

• Land/Region

• Name des ISP

Wenn der DNS weiterhin zu einem lokalen ISP gehört, etwa:

• China Telecom

• China Unicom

Dann liegt wahrscheinlich ein DNS-Leak vor.

Schritt 2: Verwenden Sie mehrere DNS-Testplattformen

Verlassen Sie sich nicht auf eine einzelne Testwebsite. Es wird empfohlen, mehrere Plattformen für die DNS-Leak-Erkennung zu nutzen, da unterschiedliche Seiten unterschiedliche Testmethoden verwenden.

Häufige Prüfmetriken sind:

• DNS-Auflösungspfad

• Anycast-DNS-Knoten

• EDNS Client Subnet

• WebRTC-IP

Weichen die Ergebnisse plattformübergreifend stark ab, kann Ihre Netzumgebung problematisch sein.

Schritt 3: Browser Fingerprint-Erkennung

Dieser Schritt wird oft übersehen.

Selbst ohne DNS-Leak können anomale browser fingerprint detection-Ergebnisse dazu führen, dass Websites Sie identifizieren. Zum Beispiel:

• IP in den Vereinigten Staaten

• Browser-Zeitzone auf China gestellt

• Sprache auf Chinesisch gestellt

• Schriftarten eines chinesischen Systems

Eine solche Umgebung löst leicht Risikokontrollen aus.

4. Wie Sie eine umfassendere Netzwerk-Fingerprint-Prüfung durchführen

Wenn Sie Ihre Netzumgebung systematisch prüfen möchten, können Sie das ToDetect Fingerprint Query Tool verwenden, um zu analysieren:

• IP-Informationen

• DNS-Server

• WebRTC

• Browser Fingerprint

• Zeitzone und Sprache

• Canvas / WebGL

• Konsistenz der Systemumgebung

Die Kombination aus browser fingerprint detection + DNS leak detection hilft Ihnen besser festzustellen, ob Ihre Netzumgebung wirklich sauber ist.

Dieser Schritt ist besonders wichtig für grenzüberschreitende Kontoverwaltung, Werbebetrieb und Web-Scraping.

5. Praktische Tipps, um DNS-Leaks zu vermeiden

1. Verwenden Sie nach Möglichkeit Proxy auf Systemebene

Proxy als Browser-Erweiterung neigen zu DNS-Bypass-Problemen. Verwenden Sie nach Möglichkeit:

• Globalen Proxy-Modus

• TUN-Modus

• Proxy-Tools auf Systemebene

So lassen sich alle DNS-Anfragen leichter über den Proxy leiten.

2、WebRTC-Leaks deaktivieren

• WebRTC kann Ihre echte IP direkt offenlegen.

• Sie können WebRTC über Browser-Einstellungen, Erweiterungen oder datenschutzorientierte Browser einschränken.

3. Zeitzone und Sprache konsistent halten

Wenn Sie die browser fingerprint detection durchführen, stellen Sie sicher, dass Folgendes konsistent ist:

• IP-Standort

• Zeitzone

• Sprache

• Systemregion

Wenn Sie z. B. eine US-IP verwenden, vermeiden Sie eine chinesische Zeitzone.

4. Testen Sie Ihre Umgebung regelmäßig

• Netzumgebungen sind nach einer einmaligen Einrichtung nicht dauerhaft sicher.

• Es wird empfohlen, regelmäßig DNS-Leak-Tests, DNS-Leak-Erkennung und Browser Fingerprint-Erkennung durchzuführen, insbesondere nach dem Wechsel von Proxy-Knoten oder Browser-Umgebungen.

Fazit

Lassen Sie sich nicht von einer sogenannten „100-Punkte-Wertung“ täuschen. Echte Netzwerksicherheit bedeutet nicht nur, DNS-Leaks zu vermeiden — sie umfasst auch browser fingerprint detection, IP consistency, and WebRTC leaks.

Führen Sie regelmäßig DNS leak tests und DNS leak detection durch und nutzen Sie das ToDetect Fingerprint Query Tool, um Ihre Browser-Umgebung zu prüfen — so verstehen Sie Ihren Netzsicherheits-Status wirklich.

Denken Sie daran: Netzwerksicherheit hat nichts mit Punktzahlen zu tun — entscheidend ist die Konsistenz der Details. Nur wenn DNS, IP, and browser fingerprints übereinstimmen, kann Ihre Netzumgebung als wirklich sauber gelten.

AD

AD