Was tun, wenn der DNS-Leak-Test fehlschlägt? Diese Anleitung zur Fehlerbehebung ist wirklich nützlich

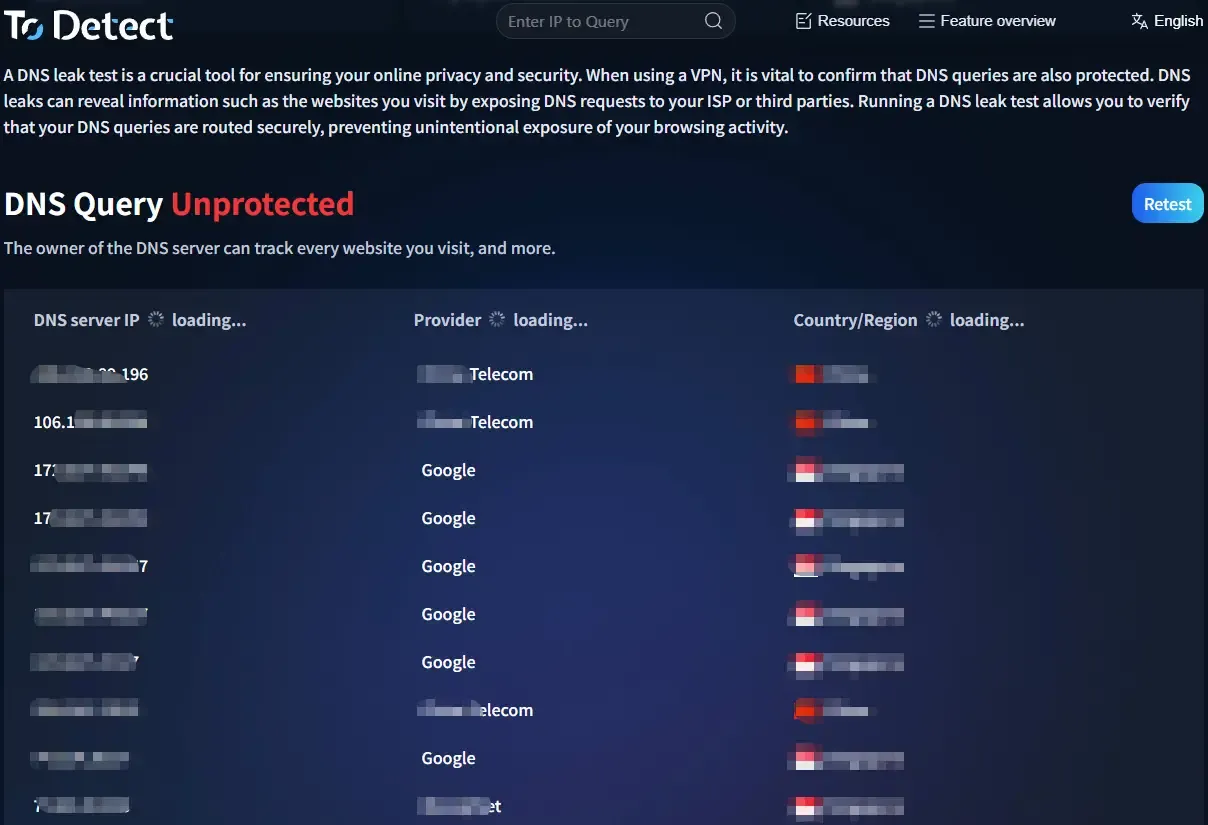

Viele Menschen führen beim Schutz der Privatsphäre oder beim grenzüberschreitenden Internetzugang beiläufig einen DNS-Leak-Test durch. Doch selbst mit aktiviertem Proxy „fehlschlägt“ der DNS-Leak-Test weiterhin.

Das liegt daran, dass DNS-Leaks nicht so einfach sind wie „Proxy an oder aus“—sie hängen häufig mit Systemeinstellungen, Browserverhalten und sogar der Erkennung von Browser-Fingerprints zusammen.

Als Nächstes führen wir Sie durch einen praktischen Ansatz zur Fehlerbehebung, der DNS-Leak-Probleme wirklich lösen kann und Ihnen hilft, vollständig zu verstehen, warum Ihr DNS-Leak-Test fehlschlägt.

1. Zuerst: Was ist ein DNS-Leak?

Ein DNS-Leak tritt auf, wenn Ihre Anfragen zur Domainnamenauflösung nicht über den vorgesehenen Kanal laufen, sondern direkt über Ihr lokales Netzwerk oder die DNS-Server Ihres ISP.

Viele konzentrieren sich nur darauf, ob ihre IP verborgen ist, übersehen jedoch DNS. In Wirklichkeit ist Ihre Privatsphäre nicht vollständig geschützt, solange ein DNS-Leak besteht.

2. Warum schlägt ein DNS-Leak-Test fehl?

Wenn Ihr DNS-Leak-Test „auffällig“ anzeigt, liegt das in der Regel an einem der folgenden häufigen Gründe:

1. Probleme mit der System-DNS-Priorität

Einige Betriebssysteme priorisieren lokales DNS anstelle des von Ihrem VPN zugewiesenen DNS. Dies ist insbesondere unter Windows und auf einigen Android-Geräten üblich.

2. Browserverhalten

Moderne Browser (z. B. Chrome) aktivieren „Sicheres DNS“ oder DoH (DNS over HTTPS), was Ihren Proxy umgehen und Anfragen direkt an DNS-Server von Drittanbietern senden kann.

3. Unvollständige Proxy-Konfiguration

Manche Tools leiten nur den Verkehr über den Proxy, behandeln jedoch keine DNS-Anfragen, wodurch DNS-Abfragen direkt herausgehen.

4. IPv6-Leaks

Wenn Ihr Netzwerk IPv6 aktiviert hat, Ihr VPN jedoch keinen IPv6-Verkehr verarbeitet, können DNS-Leak-Tests fehlschlagen.

5. Browser-Fingerprint-Exposition

Manchmal geht das Problem über DNS hinaus. Durch Browser-Fingerprinting können Websites DNS, IP und Systemumgebungsdaten kombinieren, um Sie zu identifizieren. Deshalb reicht es nicht aus, nur das DNS zu ändern.

3. Praktische Schritte zur Fehlerbehebung (Schritt für Schritt)

Wenn Ihr DNS-Leak-Test fehlschlägt, können Sie in dieser Reihenfolge vorgehen:

Schritt 1: Mit mehreren Tools gegenprüfen

• Verlassen Sie sich nicht nur auf eine DNS-Leak-Testseite—verwenden Sie zum Vergleich mindestens 2–3 Tools.

• Sie können auch das ToDetect-Fingerprint-Prüftool für eine umfassendere Analyse verwenden, einschließlich DNS, Browser-Fingerprint und IP-Konsistenz.

Schritt 2: Prüfen, ob Ihr IP-Tool DNS verarbeitet

Konzentrieren Sie sich auf diese zwei Punkte:

• Ob Ihr Tool Optionen wie „Benutzerdefiniertes DNS verwenden“ oder „DNS-Leaks verhindern“ hat

• Ob sich Ihr System-DNS nach dem Verbinden ändert (kann über die Befehlszeile geprüft werden)

Wenn Ihr VPN keinen DNS-Schutz bietet, erwägen Sie, DNS-Server wie 1.1.1.1 (Cloudflare) oder 8.8.8.8 (Google DNS) manuell festzulegen.

Schritt 3: Browser „Sicheres DNS“ deaktivieren

• Das wird oft übersehen. In Chrome: Einstellungen → Datenschutz und Sicherheit → Sicherheit → „Sicheres DNS verwenden“ ausschalten

• Andernfalls kann der Browser Ihren Proxy umgehen, selbst wenn sonst alles korrekt konfiguriert ist.

Schritt 4: IPv6 deaktivieren (falls nötig)

Wenn Ihre Netzwerkkonfiguration komplex ist, erwägen Sie, IPv6 vorübergehend zu deaktivieren:

• Windows: Netzwerkadapter → Häkchen bei IPv6 entfernen

• Router: IPv6-Unterstützung deaktivieren

Viele DNS-Leak-Probleme werden tatsächlich durch IPv6‑„Bypass-Pfade“ verursacht.

Schritt 5: Systemproxy und Routing-Regeln prüfen

• Einige Proxy-Tools (z. B. Split-Tunneling) leiten nur einen Teil des Verkehrs über den Proxy, wodurch DNS-Anfragen vorbeigehen können.

• Für Tests wird empfohlen, in den „Global Mode“ zu wechseln oder sicherzustellen, dass DNS-Verkehr in den Regeln enthalten ist.

Schritt 6: Mit Browser-Fingerprint-Tests kombinieren

DNS-Tests allein reichen nicht aus. Es wird empfohlen, das ToDetect-Fingerprint-Tool für eine vollständigere Analyse zu verwenden.

In der Praxis verlassen sich Websites nicht nur auf DNS—sie bewerten mehrere Faktoren:

• IP-Adresse

• DNS-Quelle

• Browser-Fingerprint

• WebRTC-Informationen

Wenn diese Faktoren inkonsistent sind, können Sie dennoch identifiziert werden.

4. Eine einfache und praktische Einrichtung

Wenn Sie wiederkehrende Probleme vermeiden möchten, können Sie diese zuverlässige Kombination verwenden:

• Ein VPN mit Unterstützung für DNS-Leak-Schutz

• „Sicheres DNS“ im Browser deaktivieren

• IPv6 bei Bedarf deaktivieren

• Das ToDetect-Fingerprint-Tool für umfassende Prüfungen verwenden

• Regelmäßig DNS-Leak-Tests durchführen

Diese Einrichtung deckt die meisten DNS-Leak-Szenarien ab.

5. DNS-Leak-Test: Häufige Fragen erklärt

1. Wenn das angezeigte DNS aus dem Ausland stammt, gilt das trotzdem als Fehlschlag?

• Das ist recht häufig. Einige DNS-Leak-Tools prüfen nicht nur, ob das DNS im Ausland liegt, sondern auch, ob es zur Region oder zum Anbieter Ihrer IP passt.

• Wenn Ihre IP in den USA ist, Ihr DNS jedoch in einer anderen Region erscheint (z. B. Europa), kann dies als abnormal markiert werden.

2. Warum sind DNS-Testergebnisse uneinheitlich?

• Verschiedene DNS-Leak-Testseiten verwenden unterschiedliche Erkennungsmethoden—einige konzentrieren sich auf IPv4, andere prüfen auch IPv6.

• Manche kombinieren auch eine Browser-Fingerprint-Analyse. In solchen Fällen sollten Sie mehrere Tools zur Gegenprüfung verwenden.

3. Wenn DNS normal ist, brauche ich trotzdem einen Fingerprint-Test?

• Ja. Normales DNS bedeutet nur, dass der Auflösungspfad korrekt ist. Websites kombinieren häufig Fingerprinting-Daten (Geräteinfos, Zeitzone, Schriftarten usw.), um Nutzer zu identifizieren.

• Wenn DNS, IP und Fingerprint-Daten inkonsistent sind, können Sie dennoch identifiziert werden. Sicherer ist es, sowohl DNS-Leak-Tests als auch Browser-Fingerprint-Tests durchzuführen.

Abschließende Gedanken

DNS-Leaks sind nicht besonders komplex, aber sie gehören zu den am häufigsten übersehenen Problemen. Viele denken, sie seien geschützt, während ihre Daten bereits offengelegt sind.

Der Schlüssel ist, Ihre Prüfungen vollständig abzuschließen—DNS-Tests, Fehlerbehebung und Browser-Fingerprint-Analyse—und Tools wie ToDetect zur umfassenden Verifizierung zu verwenden, statt sich auf eine einzelne Kennzahl zu konzentrieren.

Wenn Sie in letzter Zeit DNS-Leak-Test-Fehlschläge erlebt haben, versuchen Sie, den obigen Schritten zu folgen—wahrscheinlich finden Sie die Ursache.

AD

AD