DNS-Leaks verhindern — 2026: So erkennen und beheben Sie es (Router + PC + Smartphone)

Wenn DNS-Leaks nicht richtig behandelt werden, können Ihre Browseraufzeichnungen selbst bei Verwendung eines VPN oder eines verschlüsselten Netzwerks weiterhin für Plattformen oder Dritte sichtbar sein.

Mit anderen Worten: Sie halten sich vielleicht für „unsichtbar“, tatsächlich surfen Sie aber mit Ihrer echten Identität. Diese Situation ist heute sehr verbreitet — nicht nur ein Fehler, den Anfänger machen.

In dieser Anleitung führen wir Sie Schritt für Schritt durch: vom Router und Computer bis zum Mobiltelefon, wie Sie DNS-Leaks vollständig beheben, zusammen mit praktischen Tools, die bei der Erkennung von Privatsphären-Schwachstellen helfen.

1. Was ist ein DNS-Leak? Warum es wichtig ist

DNS fungiert als „Übersetzer“, der Domänennamen in IP-Adressen umwandelt. Normalerweise sollte, wenn Sie einen Proxy oder ein VPN verwenden, diese Übersetzung ebenfalls über einen verschlüsselten Kanal erfolgen.

Viele Geräte verwenden jedoch weiterhin den Standard-DNS des lokalen ISP, wodurch die von Ihnen besuchten Domains offengelegt werden — das nennen wir ein DNS-Leak.

Häufige Risiken sind:

• Ihr Browserverlauf wird von Ihrem ISP protokolliert

• Zielgerichtete Werbung oder sogar Zensur

• IP-Tools scheinen verbunden, aber tatsächlich sind Sie exponiert

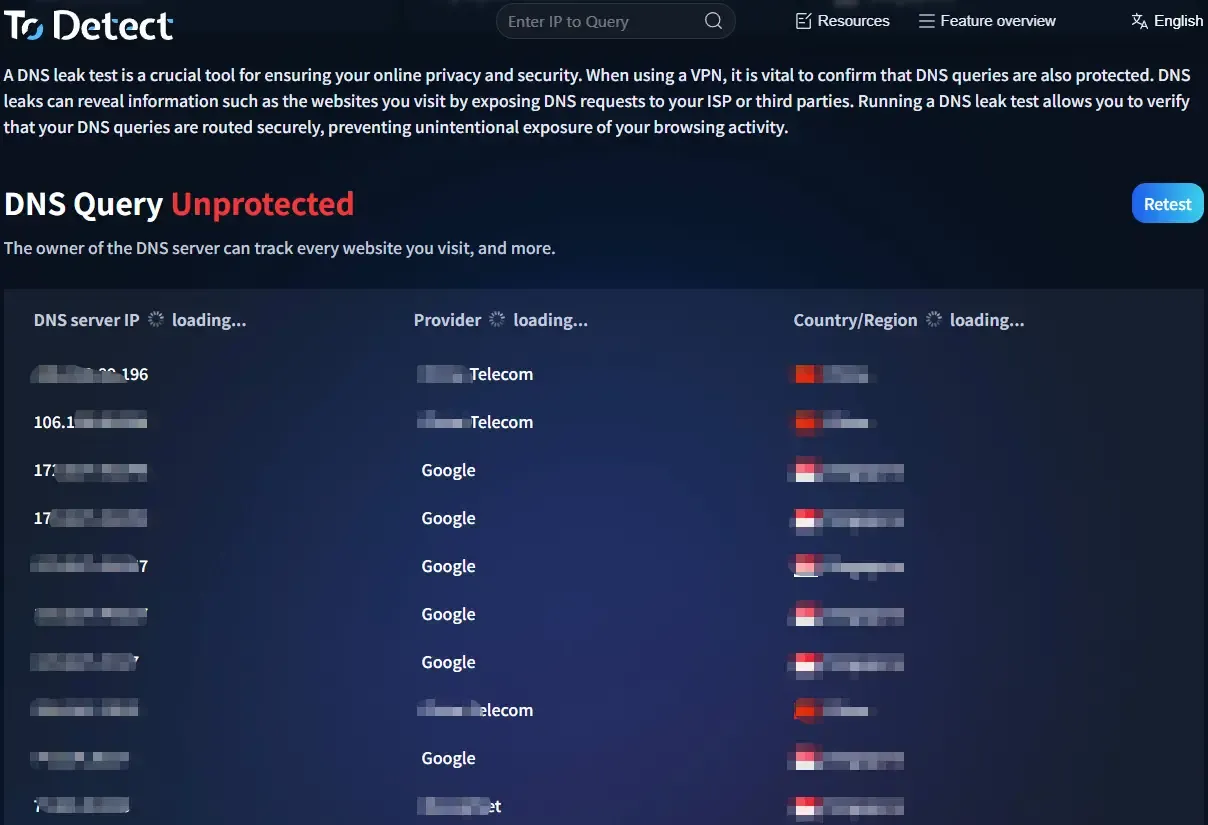

2. Erster Schritt: DNS-Leak-Test

Bevor Sie irgendetwas konfigurieren, wird empfohlen, einen DNS-Leak-Test durchzuführen, um Ihren aktuellen Status zu prüfen. Gehen Sie wie folgt vor:

• Öffnen Sie Ihren Browser und besuchen Sie eine DNS-Testseite (z. B. https://www.todetect.net/)

• Führen Sie einen „Standard Test“ oder „Extended Test“ aus

• Prüfen Sie die zurückgegebenen DNS-Server-Standorte

Wenn Sie sich in China befinden, das Ergebnis jedoch lokale ISP-DNS (z. B. China Telecom oder China Mobile) zeigt, ist ein Leak sehr wahrscheinlich.

👉 Profi-Tipp: Verwenden Sie zusätzlich den ToDetect Fingerprint-Checker für einen vollständigen Scan

Er erkennt nicht nur DNS-Leaks, sondern prüft auch, ob Ihre IP, WebRTC, Canvas und andere Elemente offengelegt sind — und hilft Ihnen so, Datenschutzrisiken umfassend zu identifizieren.

3. DNS-Leak-Schutz auf Router-Ebene (am wichtigsten)

Methode 1: Sicheres DNS manuell einstellen

Melden Sie sich am Admin-Panel Ihres Routers an (in der Regel 192.168.1.1), suchen Sie die DNS-Einstellungen und geben Sie ein:

• Cloudflare: 1.1.1.1 / 1.0.0.1

• Google: 8.8.8.8 / 8.8.4.4

👉 Hinweis: Standard-DNS kann weiterhin abgefangen werden — erwägen Sie ein Upgrade auf:

Methode 2: DoH / DoT (verschlüsseltes DNS) aktivieren

Wenn Ihr Router Folgendes unterstützt:

• DNS über HTTPS (DoH)

• DNS über TLS (DoT)

• Aktivieren Sie diese Optionen und wählen Sie Anbieter wie Cloudflare DoH oder NextDNS (unterstützt benutzerdefinierte Regeln)

Methode 3: OpenWRT- / Merlin-Firmware verwenden

Verwenden Sie SmartDNS oder AdGuard Home, um alle Geräte zur Nutzung eines angegebenen DNS zu zwingen und ein Zurückfallen auf ISP-DNS zu verhindern.

4. DNS-Leaks auf Computern verhindern (Windows / Mac)

Windows-Einrichtung

Öffnen Sie „Netzwerk- & Internet-Einstellungen“ → „Adapteroptionen ändern“ → aktuelles Netzwerk auswählen → Eigenschaften → IPv4

DNS manuell setzen: 1.1.1.1 / 1.0.0.1

👉 Empfohlen: Im Browser aktivieren (Chrome/Edge)

Einstellungen → Datenschutz & Sicherheit → Sicherheit → „Sicheres DNS“ aktivieren und Cloudflare oder benutzerdefiniertes DoH wählen

Mac-Einrichtung

• Systemeinstellungen → Netzwerk → WLAN → Details → DNS

• Hinzufügen: 1.1.1.1 / 8.8.8.8

• Aktivieren Sie außerdem DoH in Ihrem Browser.

5. DNS-Leaks auf Mobilgeräten verhindern (iOS / Android)

iPhone (iOS)

Methode 1: Konfigurationsprofil (empfohlen)

Verwenden Sie die offizielle Cloudflare-1.1.1.1-App oder installieren Sie ein DoH-Profil.

Methode 2: Manuelle WLAN-Einrichtung

Gehen Sie zu WLAN → DNS konfigurieren → Manuell → 1.1.1.1 eingeben

Android

• Einfachste Methode: Einstellungen → Netzwerk → Privates DNS

• Eingeben: dns.cloudflare.com

• Dadurch wird DoT (verschlüsseltes DNS) aktiviert und es funktioniert sehr gut.

6. Zusätzlicher Schutz auf Browser-Ebene

Viele übersehen den Browser, doch auch er kann DNS-Leaks oder Privatsphäre-Offenlegung verursachen. Tun Sie diese drei Dinge:

• Sicheres DNS (DoH) aktivieren

• WebRTC deaktivieren (um IP-Leaks zu verhindern)

• Datenschutz-Erweiterungen verwenden (z. B. uBlock Origin)

7. Nicht ignorieren: Browser-Fingerprinting

Selbst wenn kein DNS-Leak vorliegt, können Sie weiterhin identifiziert werden, denn Browser-Fingerprinting fungiert als eine weitere „unsichtbare Identität“.

Es wird empfohlen, das ToDetect Fingerprint-Tool zu verwenden, um zu prüfen:

• Ob Ihr Fingerprint einzigartig ist

• Ob Sie leicht verfolgbar sind

• Ob es Privatsphäre-Risiken gibt

Wenn die Bewertung schlecht ist, müssen Sie möglicherweise einen Anti-Fingerprint-Browser verwenden oder Ihre Privatsphäre-Einstellungen anpassen.

8. Eine vollständige DNS-Leak Schutzkonfiguration (einfache Version)

Wenn Sie es nicht verkomplizieren möchten, verwenden Sie einfach dieses Setup:

• Router: Cloudflare DNS + DoH

• Computer/Mobil: Systemweites verschlüsseltes DNS aktivieren

• Browser: Sicheres DNS aktivieren + WebRTC deaktivieren

• Regelmäßige Checks: DNS-Leak-Test + ToDetect Fingerprint-Tool

Fazit

In den meisten Fällen entstehen DNS-Leaks einfach, weil die Standardeinstellungen nie geändert wurden. Diese kleinen Details entscheiden darüber, ob Ihre Internetnutzung wirklich sicher ist.

Wenn Sie nur einmal einen DNS-Leak-Test durchgeführt und angenommen haben, dass alles in Ordnung ist, empfiehlt es sich, zusätzlich das ToDetect Fingerprint-Tool für eine umfassendere Prüfung zu verwenden.

Streben Sie nicht sofort ein perfektes Setup an. Sichern Sie zuerst Router, Geräte und Browser — optimieren Sie dann Schritt für Schritt.

AD

AD