Praxisnahes HTTP/2- & SSL-Fingerprinting: Crashkurs in 3 Minuten

Im Bereich der Internetsicherheit und Traffic-Analyse achten immer mehr Menschen auf HTTP2/SSL-Fingerprint-Erkennung.

Diese Technologie analysiert die HTTPS-Handshake-Informationen einer Website, um Merkmale von Client und Server zu bestimmen, etwa Browsertyp, Betriebssystem und sogar die Verwendung von TLS-Cipher-Suites.

Viele wissen jedoch noch nicht, wie sie anfangen sollen. Im Folgenden teilen wir eine kurze, einsteigerfreundliche Anleitung, mit der Sie HTTP2/SSL-Fingerprint-Erkennung in kürzester Zeit beherrschen und nutzen können.

1. Was ist HTTP2/SSL Fingerprint-Erkennung ?

HTTP/2 ist eine weiterentwickelte Version des HTTP-Protokolls und unterstützt Funktionen wie Multiplexing und Header-Komprimierung, während SSL/TLS ein Verschlüsselungsprotokoll ist, das eine sichere Datenübertragung gewährleistet.

Wenn wir eine Website besuchen, tauschen Browser und Server im Handshake-Prozess verschlüsselte Informationen aus. Diese Informationen können zur Erzeugung eines „Fingerprint“ verwendet werden.

Die HTTP2/SSL-Fingerprint-Erkennung analysiert Handshake-Daten in HTTPS-Verbindungen, um Merkmale von Clients, Servern oder Netzwerkgeräten zu identifizieren.

2. Was kann HTTP2/SSL-Fingerprint-Erkennung leisten?

1. Sicherheitsschutz verbessern

Fingerprint-Erkennung hilft, anormale Clients oder potenzielle Angriffe zu identifizieren, etwa die Erkennung nicht standardmäßiger Browser oder Bot-Traffics.

2. Website-Kompatibilität optimieren

Durch das Erkennen von HTTP2/SSL-Features können Websites für verschiedene Browser optimiert und die User Experience verbessert werden.

3. Datenanalyse & Penetrationstests

In Penetrationstests kann die Analyse von Fingerprints Serverversionen, Cipher-Suites und sogar Betriebssysteme offenlegen und so helfen, potenzielle Schwachstellen zu identifizieren.

3. Gängige Methoden der HTTP2/SSL-Fingerprint-Erkennung

In der Praxis gibt es hauptsächlich zwei Wege, HTTP2/SSL-Fingerprint-Erkennung durchzuführen:

1. Passive Paket-Analyse

Verwenden Sie Paketmitschnitt-Tools (z. B. Wireshark oder Fiddler), um TLS/HTTP2-Handshake-Pakete zu analysieren und Client/Server-Informationen zu extrahieren. Diese Methode eignet sich für Laborübungen, ist für Einsteiger jedoch relativ komplex.

2. Online- oder Tool-basierte Erkennung

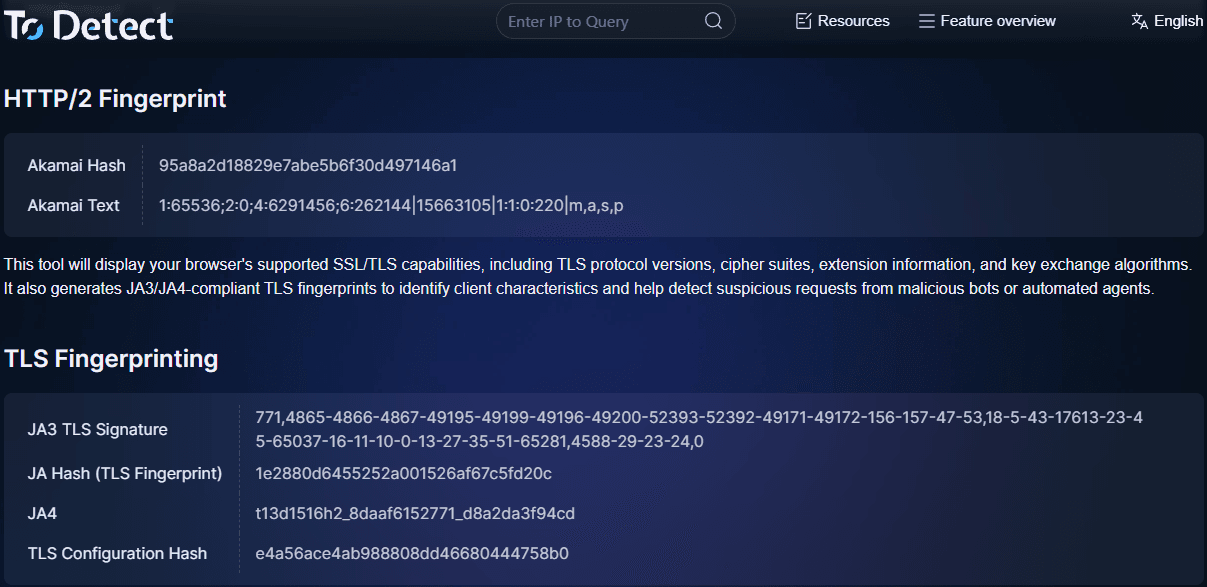

Dies ist der einfachste Einstieg. Mit dem ToDetect-Fingerprint-Tool geben Sie einfach die Ziel-Website-URL ein, und es erzeugt automatisch einen HTTP2/SSL-Fingerprint-Bericht.

Der Bericht umfasst unterstützte Protokollversionen, Cipher-Suites und Browsermerkmale. Diese Methode ist effizient, einfach und ideal für die tägliche Analyse.

4. Schnell prüfen mit ToDetect

1. Öffnen Sie die Website des ToDetect-Fingerprint-Tools.

2. Nach dem Aufruf werden HTTP2/SSL-Handshake-Daten automatisch erfasst.

3. Die Ergebnisse enthalten Protokollversionen, TLS-Cipher-Suites, Servertyp und Browser-Fingerprint-Eigenschaften.

Sie erhalten innerhalb weniger Minuten einen vollständigen Bericht.

Das Tool hebt außerdem potenzielle Sicherheitsprobleme und Optimierungsvorschläge hervor und eignet sich ideal für Einsteiger und Analysten.

5. Praxistipps für die HTTP2/SSL-Fingerprint-Erkennung

| Technik | Anwendungsfall | Hinweise |

|---|---|---|

| TLS-Handshake-Latenz prüfen | Serverleistung und Netzwerklatenz bewerten | Hohe Latenz ist nicht immer ein Sicherheitsproblem; mit anderen Metriken zusammen analysieren |

| ALPN-Unterstützung analysieren | Unterstützte Protokolle bestimmen (HTTP/2, HTTP/1.1) | Proxys/CDNs können ALPN-Informationen verändern |

| Zertifikatskette prüfen | MITM-Angriffe oder gefälschte Zertifikate verhindern | Zwischen selbstsignierten und abgelaufenen Zertifikaten unterscheiden |

| Kompressionsunterstützung prüfen | Datenübertragung optimieren | Einige Algorithmen bergen Sicherheitsrisiken |

| Browser-Fingerprints vergleichen | Bots oder anomalen Traffic erkennen | Datenschutz-Compliance berücksichtigen |

1. In Kombination mit Browser Fingerprinting

Die Kombination von HTTP2/SSL mit Browser Fingerprinting ermöglicht eine genauere Client-Identifikation.

2. Fokus auf TLS-Cipher-Suites

Veraltete oder schwache Cipher-Suites sollten umgehend behoben werden, da sie die Sicherheit beeinträchtigen.

3. Regelmäßige Prüfungen durchführen

Regelmäßige Prüfungen stellen sicher, dass Sicherheit und Kompatibilität aktuell bleiben.

4. Long-Tail-Metriken analysieren

Blicken Sie über Hauptversionen hinaus – analysieren Sie ALPN, SNI und Multiplexing für tiefere Einblicke.

6. HTTP2/SSL Fingerprint-Erkennung FAQ & Hinweise

Falsch positive Ergebnisse:

CDNs oder Proxys können Handshake-Daten verändern und so Fehleinschätzungen verursachen.

Datenschutz:

Stellen Sie bei der Erhebung von Fingerprint-Daten die Compliance sicher.

Tool-Auswahl:

Wählen Sie Tools, die einfach, vollständig und regelmäßig aktualisiert sind.

Zusammenfassung

HTTP2/SSL-Fingerprint-Erkennung ist äußerst nützlich für Sicherheit, Optimierung und Traffic-Analyse.

Wenn Sie neu einsteigen, probieren Sie ToDetect aus, um in wenigen Minuten schnell Berichte zu erzeugen.

AD

AD Master User-Agent-Erkennung und -Analyse zur Verbesserung der Website-Kompatibilität und Benutzererfahrung

Master User-Agent-Erkennung und -Analyse zur Verbesserung der Website-Kompatibilität und Benutzererfahrung Detaillierte Bewertung und Vergleich von 5 Browser-Fingerabdruck-Tools wie ToDetect, AdsPower und BrowserScan

Detaillierte Bewertung und Vergleich von 5 Browser-Fingerabdruck-Tools wie ToDetect, AdsPower und BrowserScan So verhindern Sie DNS-Lecks effektiv: Online-Anleitung zur Erkennung und zum Schutz vor DNS-Lecks

So verhindern Sie DNS-Lecks effektiv: Online-Anleitung zur Erkennung und zum Schutz vor DNS-Lecks