Cómo evitar fugas de DNS al usar un proxy de EE. UU.: detección y configuración segura

En los negocios transfronterizos o al acceder a plataformas en el extranjero, muchas personas eligen usar IP proxy de EE. UU. para “cambiar de identidad”. Sin embargo, a menudo se pasa por alto un problema clave en el acceso transfronterizo—fuga de DNS.

Una vez que ocurre una fuga de DNS, incluso si tu IP se ha cambiado a Estados Unidos, tu entorno de red real aún puede quedar expuesto. En casos leves afecta la calidad de acceso, y en casos graves puede llevar a controles de riesgo de cuenta o incluso a bloqueos.

A continuación, expliquemos cómo corregir la fuga de DNS en un entorno con IP proxy de EE. UU., y cómo configurar una instalación más segura al usar IP proxy de EE. UU.

1. ¿Qué es la fuga de DNS? Por qué debe tomarse en serio

DNS se utiliza para traducir nombres de dominio en direcciones IP. Si estás usando una IP proxy de EE. UU. pero las solicitudes DNS aún se envían a través de tu red local (por ejemplo, China u otras regiones), esto es una fuga de DNS típica.

Esta situación es especialmente peligrosa en los siguientes escenarios:

• Operaciones de cuentas de comercio electrónico transfronterizo (p. ej., gestión multi-cuenta)

• Registro y mantenimiento de cuentas en redes sociales en el extranjero

• Raspado de datos y operaciones de automatización

Una vez que las plataformas combinan la detección de fingerprint del navegador con anomalías de DNS, a los usuarios a menudo se les etiqueta como “alto riesgo”, lo que hace difícil evitar restricciones.

2. Cómo realizar Detección de fugas de DNS (para principiantes)

Antes de la optimización, el primer paso es realizar una prueba de fuga de DNS. Muchas personas creen que “con activar un proxy basta”, pero sin pruebas, en realidad no sabes si hay un problema.

1. Prueba con herramientas en línea

Abre un sitio web de prueba de fugas de DNS. Mostrará la ubicación de tus servidores DNS. Si estás usando una IP proxy de EE. UU., idealmente la ubicación del DNS también debería estar en Estados Unidos.

Se recomienda probar varias veces en diferentes herramientas para la verificación cruzada y evitar resultados falsos.

2. Uso de herramientas de fingerprint para verificación

Herramientas como ToDetect no solo verifican fugas de DNS, sino que también combinan la detección de fingerprint del navegador para comprobar la consistencia general del entorno.

Por ejemplo, si la IP está en EE. UU., el DNS está en EE. UU., la zona horaria es de EE. UU. y el idioma del navegador es inglés, una alta consistencia suele indicar un entorno más seguro.

3. Causas comunes de fugas de DNS en entornos con proxy de EE. UU.

Muchos usuarios experimentan fugas de DNS incluso cuando usan un proxy. Las razones comunes son:

1. DNS predeterminado del sistema sin cambiar

Los sistemas operativos (Windows/macOS) suelen usar por defecto el DNS provisto por el ISP. Incluso con un proxy habilitado, las solicitudes DNS pueden seguir saliendo directamente.

2. El navegador no enruta el DNS a través del proxy

Algunos navegadores no envían las solicitudes DNS a través de los proxies de forma predeterminada, especialmente si no se configura explícitamente.

3. El tipo de proxy no admite el reenvío de DNS

Algunos proxies de baja calidad (especialmente proxies HTTP) no manejan correctamente las solicitudes DNS, lo que provoca fugas.

4. Fugas de WebRTC

Las funciones de WebRTC del navegador también pueden exponer la IP real y la información de DNS, lo cual a menudo se pasa por alto.

4. Cómo Corregir fugas de DNS (pasos prácticos)

Ahora centrémonos en cómo corregir la fuga de DNS paso a paso.

1. Usa proxies compatibles con DNS (prefiere SOCKS5)

Al elegir una IP proxy de EE. UU., prefiere el protocolo SOCKS5, ya que admite de forma nativa la resolución de DNS a través del proxy y es más seguro que los proxies HTTP.

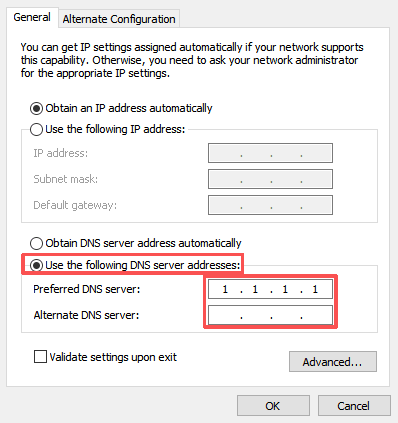

2. Cambia el DNS del sistema (paso crítico)

Puedes configurar manualmente el DNS a los siguientes tipos:

• DNS local de EE. UU. (más realista)

• DNS público (como 1.1.1.1 o 8.8.8.8)

Si deseas “coherencia del entorno”, usar DNS con base en EE. UU. hace que los resultados de la prueba de fugas se vean más naturales.

3. Forzar que el navegador resuelva DNS a través del proxy

Chrome: requiere extensiones o parámetros de inicio (p. ej., --host-resolver-rules)

Firefox: puede habilitar “Resolver DNS a través del proxy” en la configuración

Este paso es crítico; de lo contrario, las configuraciones anteriores pueden ser ineficaces.

4. Desactivar fugas de WebRTC

Se recomienda desactivar WebRTC mediante extensiones o configuraciones del navegador. De lo contrario, la IP real aún puede exponerse incluso si el DNS está configurado correctamente.

5. Usa navegadores de fingerprint para aislamiento del entorno

Si realizas operaciones de cuentas, se recomienda encarecidamente usar un navegador con aislamiento de entorno y verificar la coherencia con herramientas de detección de fingerprint.

Factores clave: zona horaria (EE. UU.), idioma (en-US), fuentes y resolución, fingerprints de Canvas/WebGL.

Usar herramientas como ToDetect para una validación de cadena completa ayuda a evitar “entornos estadounidenses falsos”.

5. Cómo crear un entorno seguro con IP proxy de EE. UU.

Si deseas una configuración completa, sigue esta configuración estándar:

• IP proxy residencial de EE. UU. (alta estabilidad)

• Protocolo SOCKS5

• Servidores DNS de EE. UU.

• Habilitar la resolución de DNS por el proxy en el navegador

• Desactivar WebRTC

• Usar entornos de navegador aislados (evitar el enlace por fingerprint)

Enfoque avanzado: vincular cada cuenta a una IP separada, realizar periódicamente pruebas de fugas de DNS y usar herramientas de automatización para monitorear cambios en el entorno.

Resumen: Idea central para evitar fugas de DNS

Si ya estás usando IP proxy de EE. UU., se recomienda dedicar unos minutos ahora a realizar una prueba completa de fugas de DNS para verificar si tu entorno actual es realmente “limpio”.

Se recomienda realizar periódicamente comprobaciones de fugas de DNS y combinar herramientas de fingerprint del navegador (como ToDetect) para garantizar la coherencia general—alineando IP, DNS, zona horaria e idioma.

Si acabas de empezar con IP proxy de EE. UU., estos pasos pueden parecer complejos, pero una vez configurados correctamente, tendrás un entorno estable y seguro que ahorra muchos problemas a largo plazo.

Guía de Escáneres de Puertos en Línea: Revisa Rápidamente la Seguridad de los Puertos y Mejora la Protección de la Red

Guía de Escáneres de Puertos en Línea: Revisa Rápidamente la Seguridad de los Puertos y Mejora la Protección de la Red Búsqueda de IP para obtener una matriz segura de redes sociales y cuentas de comercio electrónico transfronterizas

Búsqueda de IP para obtener una matriz segura de redes sociales y cuentas de comercio electrónico transfronterizas Herramientas de búsqueda de direcciones IP para identificar ubicaciones y propietarios para mejorar el marketing de comercio electrónico transfronterizo

Herramientas de búsqueda de direcciones IP para identificar ubicaciones y propietarios para mejorar el marketing de comercio electrónico transfronterizo