Comment prévenir les fuites DNS — Guide de détection et de correction 2026 (Routeur + Ordinateur + Mobile)

Si les fuites DNS ne sont pas correctement gérées, même si vous utilisez un VPN ou un réseau chiffré, vos historiques de navigation peuvent rester visibles pour des plateformes ou des tiers.

Autrement dit, vous pensez être « invisible », mais en réalité vous naviguez sous votre véritable identité. Cette situation est très courante aujourd’hui — et pas seulement une erreur de débutant.

Dans ce guide, nous vous accompagnons pas à pas : des routeurs et ordinateurs aux téléphones mobiles, pour corriger complètement les fuites DNS, avec des outils pratiques pour détecter les vulnérabilités de confidentialité.

1. Qu’est-ce qu’une fuite DNS ? Pourquoi c’est important

Le DNS agit comme un « traducteur » qui convertit les noms de domaine en adresses IP. Normalement, si vous utilisez un proxy ou un VPN, cette traduction devrait également passer par un canal chiffré.

Cependant, de nombreux appareils utilisent encore le DNS par défaut des FAI locaux, ce qui expose les domaines que vous visitez — c’est ce que l’on appelle une fuite DNS.

Risques courants :

• Votre historique de navigation enregistré par votre FAI

• Publicités ciblées voire censure

• Les outils IP semblent connectés, mais vous êtes en réalité exposé

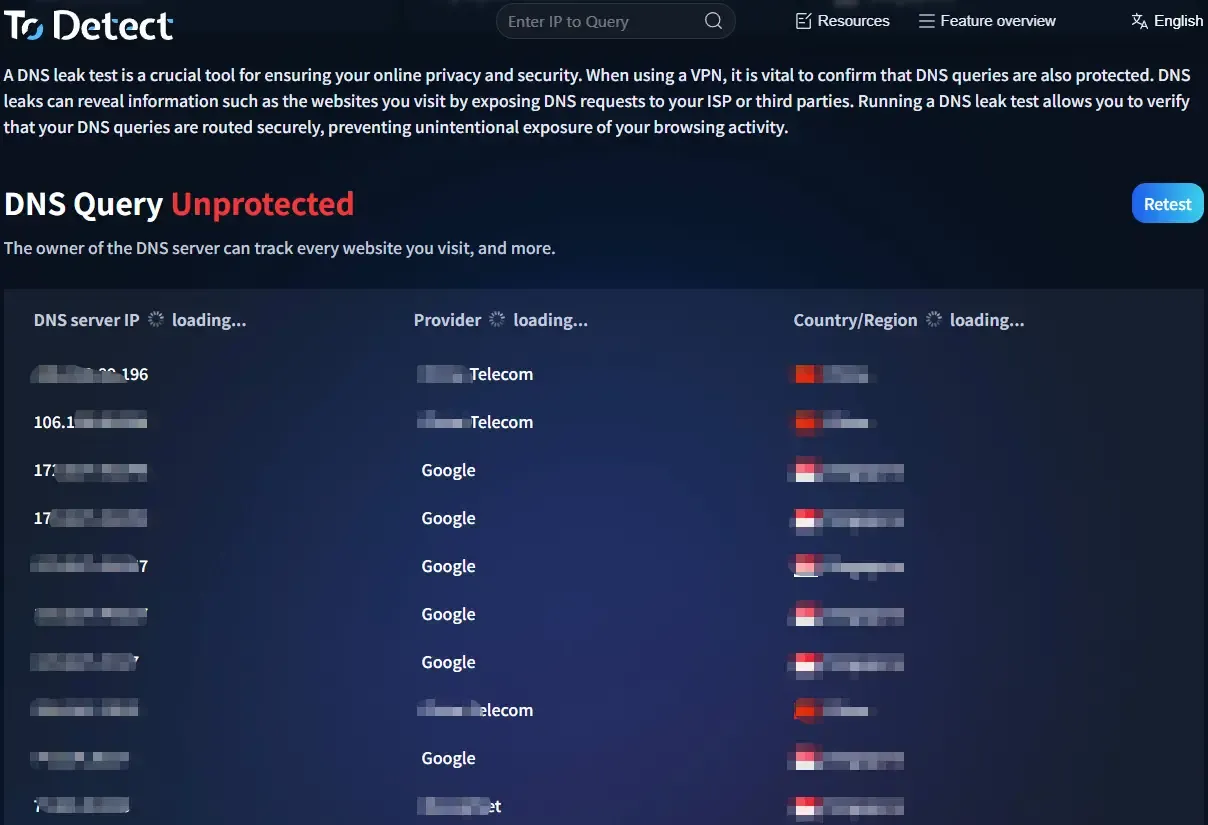

2. Première étape : Test de fuite DNS

Avant toute configuration, il est recommandé d’exécuter un test de fuite DNS pour vérifier votre état actuel. Procédez ainsi :

• Ouvrez votre navigateur et visitez un site de test DNS (par ex. https://www.todetect.net/)

• Lancez un « Standard Test » ou un « Extended Test »

• Vérifiez les emplacements des serveurs DNS renvoyés

Si vous êtes en Chine mais que le résultat affiche le DNS de l’opérateur local (comme China Telecom ou China Mobile), une fuite est très probable.

👉 Astuce avancée : utilisez aussi l’outil de vérification fingerprint de ToDetect pour un scan complet

Il peut non seulement détecter les fuites DNS, mais aussi vérifier si votre IP, WebRTC, Canvas et d’autres éléments sont exposés — vous aidant à identifier globalement les risques pour la confidentialité.

3. Protection contre les fuites DNS au niveau du routeur (le plus important)

Méthode 1 : Définir manuellement un DNS sécurisé

Connectez-vous au panneau d’administration de votre routeur (généralement 192.168.1.1), trouvez les paramètres DNS et saisissez :

• Cloudflare : 1.1.1.1 / 1.0.0.1

• Google : 8.8.8.8 / 8.8.4.4

👉 Remarque : un DNS standard peut toujours être intercepté — envisagez de passer à :

Méthode 2 : Activer DoH / DoT (DNS chiffré)

Si votre routeur prend en charge :

• DNS sur HTTPS (DoH)

• DNS sur TLS (DoT)

• Activez-les et choisissez des fournisseurs comme Cloudflare DoH ou NextDNS (prend en charge des règles personnalisées)

Méthode 3 : Utiliser le firmware OpenWRT / Merlin

Utilisez SmartDNS ou AdGuard Home pour forcer tous les appareils à utiliser le DNS spécifié, en empêchant le basculement vers le DNS du FAI.

4. Empêcher les fuites DNS sur ordinateur (Windows / Mac)

Configuration Windows

Ouvrez « Paramètres Réseau et Internet » → « Modifier les options de l’adaptateur » → sélectionner le réseau actuel → Propriétés → IPv4

Définir manuellement le DNS : 1.1.1.1 / 1.0.0.1

👉 Recommandé : activer dans le navigateur (Chrome/Edge)

Paramètres → Confidentialité et sécurité → Sécurité → Activer « Secure DNS » et choisir Cloudflare ou un DoH personnalisé

Configuration Mac

• Réglages système → Réseau → Wi‑Fi → Détails → DNS

• Ajouter : 1.1.1.1 / 8.8.8.8

• Activez aussi DoH dans votre navigateur.

5. Empêcher les fuites DNS sur mobile (iOS / Android)

iPhone (iOS)

Méthode 1 : Profil de configuration (recommandé)

Utilisez l’application officielle Cloudflare 1.1.1.1 ou installez un profil DoH.

Méthode 2 : Configuration Wi‑Fi manuelle

Accédez à Wi‑Fi → Configurer DNS → Manuel → saisir 1.1.1.1

Android

• Méthode la plus simple : Paramètres → Réseau → DNS privé

• Saisir : dns.cloudflare.com

• Cela active DoT (DNS chiffré) et fonctionne très bien.

6. Protections supplémentaires au niveau du navigateur

Beaucoup de personnes négligent les navigateurs, mais ils peuvent aussi provoquer des fuites DNS ou des expositions de confidentialité. Faites ces trois choses :

• Activer Secure DNS (DoH)

• Désactiver WebRTC (pour éviter les fuites d’IP)

• Utiliser des extensions de confidentialité (p. ex., uBlock Origin)

7. À ne pas ignorer : Browser Fingerprinting

Même si le DNS ne fuit pas, vous pouvez encore être identifié, car le browser fingerprinting agit comme une autre « identité invisible ».

Il est recommandé d’utiliser l’outil fingerprint ToDetect pour vérifier :

• Si votre fingerprint est unique

• Si vous êtes facilement traçable

• S’il existe des risques pour la confidentialité

Si le score est faible, vous pourriez avoir besoin d’un navigateur anti-fingerprint ou d’ajuster vos paramètres de confidentialité.

8. Une configuration complète de Fuite DNS pour la protection (version simple)

Si vous ne voulez pas compliquer les choses, utilisez simplement cette configuration :

• Routeur : Cloudflare DNS + DoH

• Ordinateur/Mobile : activer le DNS chiffré au niveau du système

• Navigateur : activer Secure DNS + désactiver WebRTC

• Vérifications régulières : test de fuite DNS + outil fingerprint ToDetect

Conclusion

Dans la plupart des cas, les fuites DNS surviennent simplement parce que les paramètres par défaut n’ont jamais été modifiés. Ces petits détails déterminent si votre utilisation d’Internet est réellement sécurisée.

Si vous n’avez exécuté un test de fuite DNS qu’une seule fois et supposé que tout allait bien, il est recommandé d’utiliser aussi l’outil fingerprint ToDetect pour une vérification plus complète.

N’essayez pas d’obtenir une configuration parfaite d’un seul coup. Sécurisez d’abord votre routeur, vos appareils et votre navigateur — puis optimisez étape par étape.

AD

AD Sites de test de fuite DNS en ligne recommandés et les avantages de ToDetect

Sites de test de fuite DNS en ligne recommandés et les avantages de ToDetect Guide d'achat de la fibre pour l'e-commerce transfrontalier : Test de vitesse internet domestique et astuces anti-liaison de comptes

Guide d'achat de la fibre pour l'e-commerce transfrontalier : Test de vitesse internet domestique et astuces anti-liaison de comptes Comment prévenir efficacement les fuites DNS : Guide de détection et de protection des fuites DNS en ligne

Comment prévenir efficacement les fuites DNS : Guide de détection et de protection des fuites DNS en ligne