DNSリークテストで満点でも不十分!本当に安全に保つための手順

多くの人はDNSリークテストを実行し、ページに「100点」や「リークなし」と表示されると安心します。

しかし実際には、いわゆる「満点」は実ネットワーク環境が完全に安全であることを意味しません。検出されていないDNSリークが存在し、実際の位置情報を静かに露出している可能性があります。

今日は、一見完璧に見えるDNSテストでも問題が残る理由と、より正確にDNSリーク検出および browser fingerprint 検出を行う方法について説明します。

1. DNSリークとは何か、なぜテストすべきか

DNSの目的はドメイン名をIPアドレスに解決することです。ウェブサイトにアクセスすると、システムはドメインを解決するためにDNSサーバーにリクエストを送ります。

proxy またはVPNを使用していても、DNSリクエストが依然としてローカルのISPのDNSサーバーに送信される場合、この状況はDNS leakと呼ばれます。

DNSリークは次の問題を引き起こします:

• 実際の地理的位置が露出する可能性

• ISPはあなたの閲覧アクティビティを依然として把握できる

• 一部のウェブサイトはあなたの実際の身元を特定する可能性がある

• リージョンをまたぐアクセスがリスクコントロールを誘発する可能性がある

そのため、DNS leak testを実施することは、越境ビジネス、データ収集、広告運用、アカウント運用に関わる多くのユーザーにとって基本的なプラクティスです。

2. 多くの DNSリークテスト が「見せかけの満点」を示す理由

1. 検出次元が限定的

• 多くのDNSテストサイトはDNSサーバーのIP、国/地域、ISPのみを確認します。

• proxy ツールがDNSリクエストを同一地域のノードへ転送している場合、この単純な検査方法では問題を見抜けないことがあります。

• つまり「表面上のアドレス」しか見ておらず、深い分析がありません。

2. 一部の proxy ツールはDNSを偽装する

一部の proxy ソフトはDNS転送やキャッシュを行い、テスト結果が正常に見えるようにします。

しかし実際のウェブサイトアクセス時には、一部のリクエストが proxy を迂回してローカルDNSを使用してしまうことがあります。これは次のような場合によく起こります:

• ブラウザー拡張の proxy

• ルールベースの proxy

• 不完全なグローバル proxy 構成

これらの状況は非常によくあります。

3. ブラウザー情報が実環境をさらすことがある

多くの人はDNSリークテストだけを行い、もう一つの重要な検査 — browser fingerprint detection — を見落としています。

ウェブサイトは次のような多くのパラメータから実環境を特定できます:

• WebRTC IP

• タイムゾーン

• 言語

• Canvas fingerprint

• WebGL 情報

• フォント一覧

これらの詳細が proxy のIPと一致しない場合、DNSテストで満点でも識別されてしまう可能性があります。

3. 適切なDNSリークチェックの方法

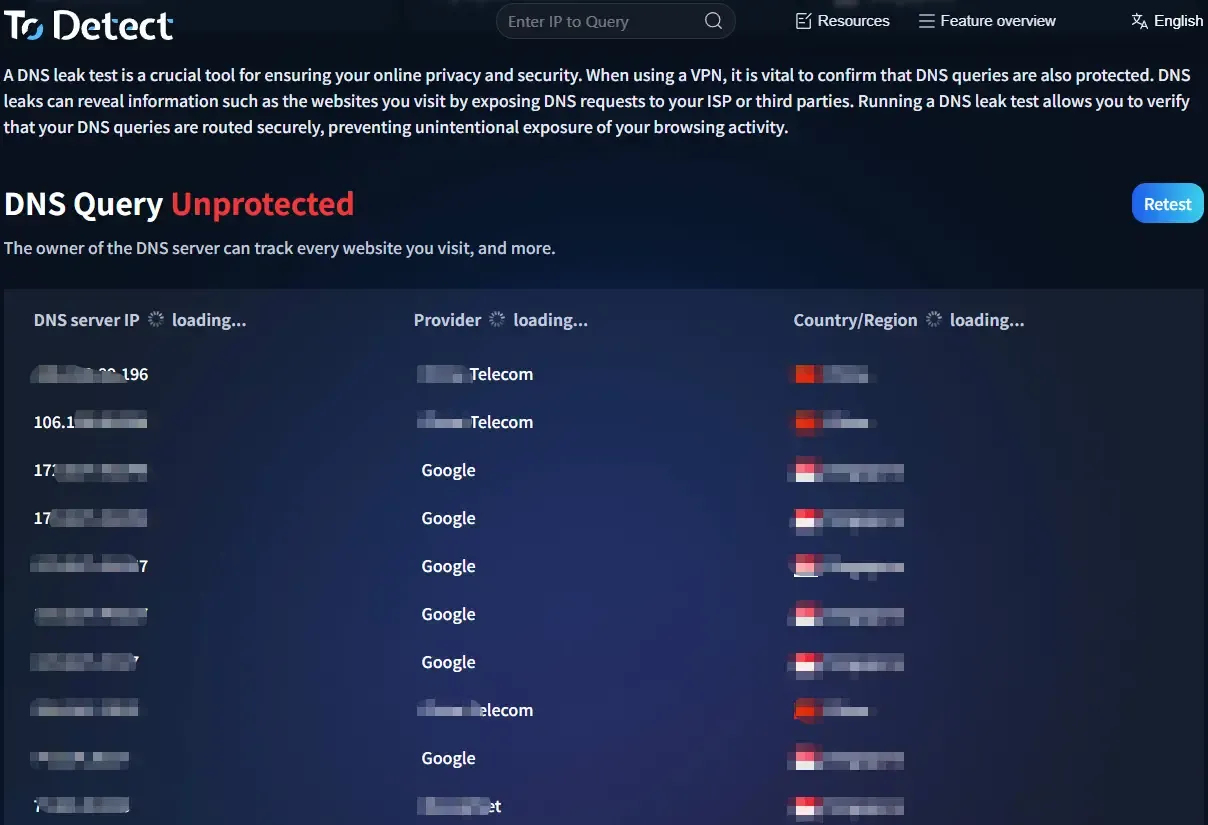

ステップ1:基本的なDNSリークテスト

まず標準的なDNSリークテストを実行し、DNSサーバーが proxy の地域にあるかを確認します。注目すべき点:

• DNSサーバーIP

• 国/地域

• ISP名

DNSが次のようなローカルISPに属している場合:

• China Telecom

• China Unicom

DNSリークがある可能性が高いです。

ステップ2:複数のDNSテストプラットフォームを利用する

一つのテストサイトに依存しないでください。DNSリーク検出には複数のプラットフォームを使うことを推奨します。サイトごとに検査方法が異なるためです。

一般的な検出指標には次が含まれます:

• DNS解決パス

• Anycast DNSノード

• EDNS Client Subnet

• WebRTC IP

プラットフォーム間で結果が大きく異なる場合、ネットワーク環境に問題がある可能性があります。

ステップ3:browser fingerprint 検出

このステップは見落とされがちです。

DNSリークがなくても、browser fingerprint detectionの異常によってはサイトに特定されることがあります。例:

• IPが米国

• ブラウザーのタイムゾーンが中国

• 言語が中国語

• 中国のシステム由来のフォント

このような環境はリスクコントロールを誘発しやすいです。

4. より包括的なネットワーク fingerprint チェックの方法

ネットワーク環境を体系的に確認したい場合は、ToDetect Fingerprint Query Toolを使って次を分析できます:

• IP情報

• DNSサーバー

• WebRTC

• browser fingerprint

• タイムゾーンと言語

• Canvas / WebGL

• システム環境の整合性

browser fingerprint detection + DNS leak detectionを併用すると、ネットワーク環境が本当にクリーンかどうかをより正確に判断できます。

このステップは、越境アカウント運用、広告運用、ウェブスクレイピングに特に重要です。

5. DNSリークを防ぐ実践的なヒント

1. 可能な限りシステムレベルの proxy を使用する

ブラウザー拡張の proxy はDNSバイパス問題が起きやすいです。可能であれば次を使用してください:

• グローバル proxy モード

• TUNモード

• システムレベルの proxy ツール

これにより、すべてのDNSリクエストを proxy 経由にしやすくなります。

2、WebRTCリークを無効化する

• WebRTCはあなたの実IPを直接露出させる可能性があります。

• ブラウザー設定、拡張機能、プライバシー重視のブラウザーでWebRTCを制限できます。

3. タイムゾーンと言語の整合性を保つ

When performing browser fingerprint detection、以下が一致していることを確認してください:

• IPロケーション

• タイムゾーン

• 言語

• システム地域

例:米国のIPを使うなら、中国のタイムゾーンは避けてください。

4. 定期的に環境をテストする

• ネットワーク環境は一度の設定で恒久的に安全にはなりません。

• 特に proxy ノードやブラウザー環境を変更した後は、定期的にDNSリークテスト、DNSリーク検出、browser fingerprint 検出を実行することを推奨します。

結論

いわゆる「100点」に惑わされないでください。本当のネットワークセキュリティはDNSリークを避けるだけではなく、browser fingerprint detection、IPの整合性、WebRTCリークも含みます。

定期的にDNS leak testsおよびDNS leak detectionを行い、ToDetect Fingerprint Query Toolを使ってブラウザー環境を確認し、ネットワークセキュリティの状況を正しく把握しましょう。

覚えておいてください:ネットワークセキュリティは点数ではなく、細部の整合性です。DNS, IP, and browser fingerprints がすべて一致して初めて、ネットワーク環境は真にクリーンだと言えます。

AD

AD