DNSリーク検出に失敗したときは?このトラブルシューティングガイドが役立ちます

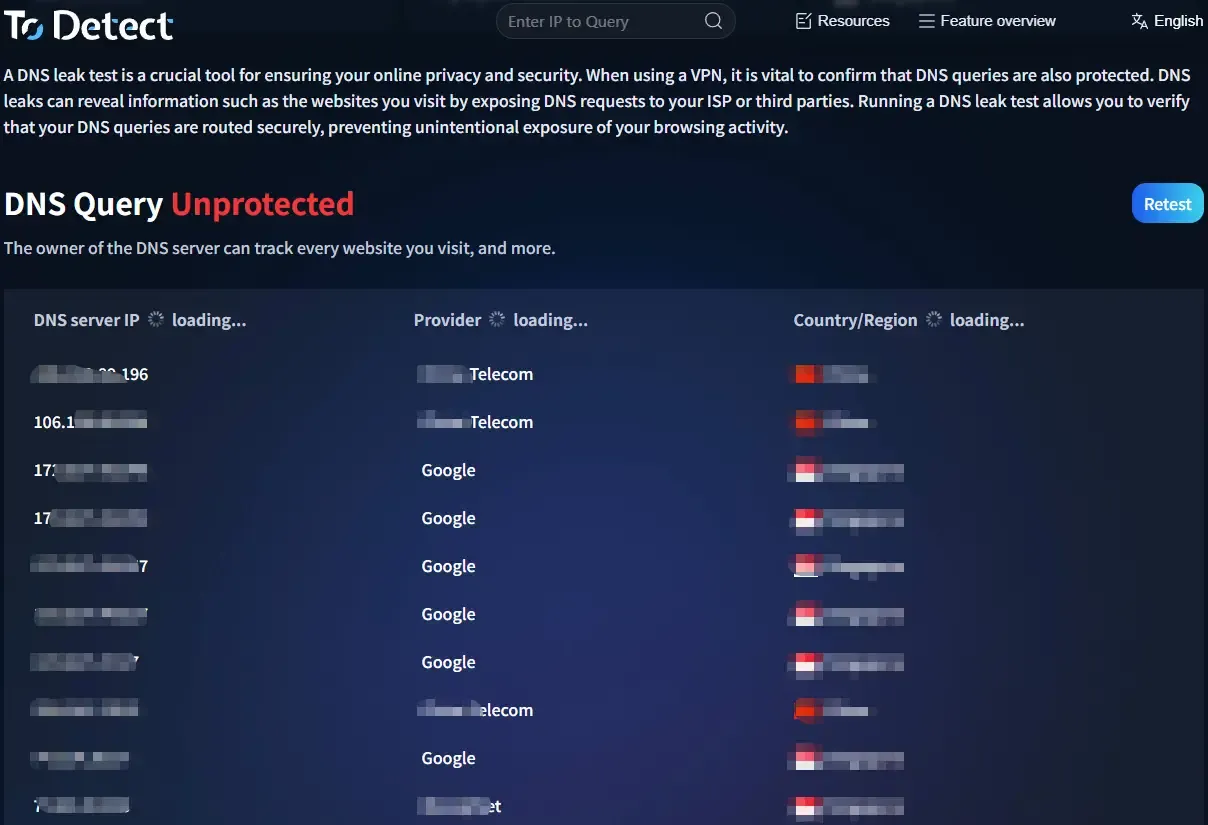

プライバシー保護や越境インターネット利用に取り組むとき、気軽にDNSリークテストを実行する人は多い。しかし、proxy を有効にしていても、DNSリークテストが「失敗」することがあります。

これは、DNSリークが単に proxy のオン/オフだけの問題ではなく、システム設定、ブラウザーの挙動、さらには browser fingerprint の検出にまで関係することが多いからです。

次に、DNSリーク問題を実際に解決できる実践的なトラブルシューティング手順を示し、DNSリークテストが失敗する理由を理解できるようにします。

1. まず、DNSリークとは?

DNSリークとは、本来意図した経路を通らず、ドメイン名解決のリクエストがローカルネットワークやISPのDNSサーバーへ直接送られてしまう状態を指します。

多くの人はIPが隠れているかどうかばかりに注目し、DNSを見落としがちです。実際には、DNSリークがある限り、プライバシーは十分に保護されていません。

2. なぜDNSリークテストは失敗するのか?

DNSリークテストに「異常」が表示される場合、主な原因は以下のいずれかです。

1. システムのDNS優先度の問題

一部のOSは、VPNが割り当てるDNSではなくローカルDNSを優先します。これは特に Windows や一部の Android 端末でよく見られます。

2. ブラウザーの挙動

近年のブラウザー(たとえば Chrome)では「Secure DNS」や DoH (DNS over HTTPS) が有効になっており、proxy を迂回してサードパーティのDNSサーバーへ直接リクエストを送信する場合があります。

3. proxy 設定の不備

一部のツールはトラフィックだけを proxy し、DNSリクエストを処理しないため、DNSクエリが直接外部へ出てしまいます。

4. IPv6リーク

ネットワークで IPv6 が有効だがVPNが IPv6 トラフィックを処理していない場合、DNSリークテストが失敗することがあります。

5. browser fingerprint の露出

問題がDNSの範囲を超えることもあります。browser fingerprinting を通じて、サイトはDNS・IP・システム環境などのデータを組み合わせてあなたを識別できます。だからこそ、DNSを変えるだけでは不十分です。

3. 実践トラブルシューティング(ステップごと)

DNSリークテストが失敗する場合、次の順で切り分けてください。

Step 1: 複数ツールで相互確認

• DNSリークテストサイトを1つに頼らず、最低でも2~3のツールで比較してください。

• ToDetect の fingerprint チェックツールを使えば、DNS・browser fingerprint・IP の整合性まで含めたより包括的な分析が可能です。

Step 2: 使っているIPツールがDNSを処理しているか確認

次の2点を確認:

• “Use custom DNS” や “Prevent DNS leaks” といったオプションがあるか

• 接続後にシステムのDNSが変わっているか(コマンドラインで確認可能)

VPNがDNS保護を提供していない場合は、1.1.1.1 (Cloudflare) や 8.8.8.8 (Google DNS) などのDNSサーバーを手動で設定することを検討してください。

Step 3: ブラウザーの Secure DNS を無効化

• 見落とされがちなポイントです。Chrome: Settings → Privacy and Security → Security → “Use secure DNS” をオフにする

• そうでないと、他の設定が正しくてもブラウザーが proxy を迂回してしまうことがあります。

Step 4: 必要に応じて IPv6 を無効化

ネットワーク構成が複雑な場合は、IPv6 を一時的に無効化することを検討してください。

• Windows: Network Adapter → IPv6 のチェックを外す

• Router: IPv6 サポートを無効化

DNSリークの多くは、実は IPv6 の「バイパス経路」によって引き起こされています。

Step 5: システムの proxy・ルーティング規則を確認

• 一部の proxy ツール(例: スプリットトンネリング)はトラフィックの一部しか proxy せず、DNSリクエストが迂回してしまうことがあります。

• テスト時は「グローバルモード」に切り替えるか、DNSトラフィックが規則に含まれていることを確認してください。

Step 6: browser fingerprint テストを併用

DNSテストだけでは不十分です。ToDetect の fingerprint ツールを使って、より完全な分析を行うことを推奨します。

実際、サイトはDNSだけに依存せず、複数の要素を評価します。

• IPアドレス

• DNSの送信元

• Browser fingerprint

• WebRTC 情報

これらの要素が不整合だと、依然として特定される可能性があります。

4. シンプルで実用的な設定例

同じ問題を繰り返したくない場合は、次の組み合わせが有効です。

• DNSリーク保護に対応したVPN

• ブラウザーの Secure DNS を無効化

• 必要に応じて IPv6 を無効化

• ToDetect の fingerprint ツールで包括的にチェック

• DNSリークテストを定期的に実行

この構成で、ほとんどのDNSリークをカバーできます。

5. DNSリークテスト: よくある質問

1. 表示されるDNSが海外でも、失敗になりますか?

• よくあるケースです。DNSリークツールの中には、DNSが海外かどうかだけでなく、IPの地域やプロバイダと一致しているかも確認するものがあります。

• たとえばIPが米国なのにDNSが別地域(例: 欧州)として表示されると、異常と判定されることがあります。

2. DNSテストの結果にばらつきが出るのはなぜ?

• DNSリークテストサイトごとに検出方法が異なるためです。IPv4に重点を置くものもあれば、IPv6も検査するものもあります。

• browser fingerprint の分析を組み合わせるサイトもあります。この場合は、複数ツールで相互検証してください。

3. DNSが正常でも fingerprint テストは必要?

• はい。DNSが正常というのは、解決経路が正しいことを意味するにすぎません。サイトはしばしば fingerprinting のデータ(デバイス情報、タイムゾーン、フォントなど)を組み合わせてユーザーを識別します。

• DNS・IP・fingerprint のデータに不整合があると、依然として特定され得ます。より安全なのは、DNSリークテストと browser fingerprint テストの両方を実施することです。

まとめ

DNSリークは特段複雑ではありませんが、見落とされやすい問題の一つです。保護されていると思い込んでいても、実はデータが露出していることがあります。

重要なのは、DNSテスト、トラブルシューティング、browser fingerprint の分析まで含めてチェックを完了させ、単一の指標だけに頼らず ToDetect などのツールで包括的に検証することです。

最近DNSリークテストの失敗に遭遇したなら、上の手順に沿って試してみてください。おそらく原因が見つかるはずです。

AD

AD