DNSリークを防ぐ方法 — 2026年版 検出&修復ガイド(ルーター+コンピューター+モバイル)

DNSリークへの対処が不十分だと、VPNや暗号化されたネットワークを使っていても、閲覧履歴がプラットフォームや第三者に見られる可能性があります。

つまり、自分では“不可視”だと思っていても、実際には本当の身元のままで閲覧しているかもしれません。これはいまや珍しくない状況で、初心者だけのミスではありません。

本ガイドでは、ルーターやコンピューターからモバイルまで、DNSリークを完全に修正する手順と、プライバシーの脆弱性を検出する実用ツールをステップごとに解説します。

1. DNSリークとは? なぜ重要か

DNSは、ドメイン名をIPアドレスに変換する“翻訳者”の役割を担います。通常、proxy や VPN を利用している場合、この変換も暗号化された経路を通るべきです。

しかし、多くの端末は依然として地域のISPのデフォルトDNSを使用しており、その結果、アクセスしたドメインが露出します—これがDNSリークです。

一般的なリスクには次のものがあります:

• ISPに閲覧履歴を記録される

• ターゲティング広告や検閲の対象になる

• IPツールでは接続されているように見えても、実際には露出している

2. 最初のステップ: DNSリークテスト

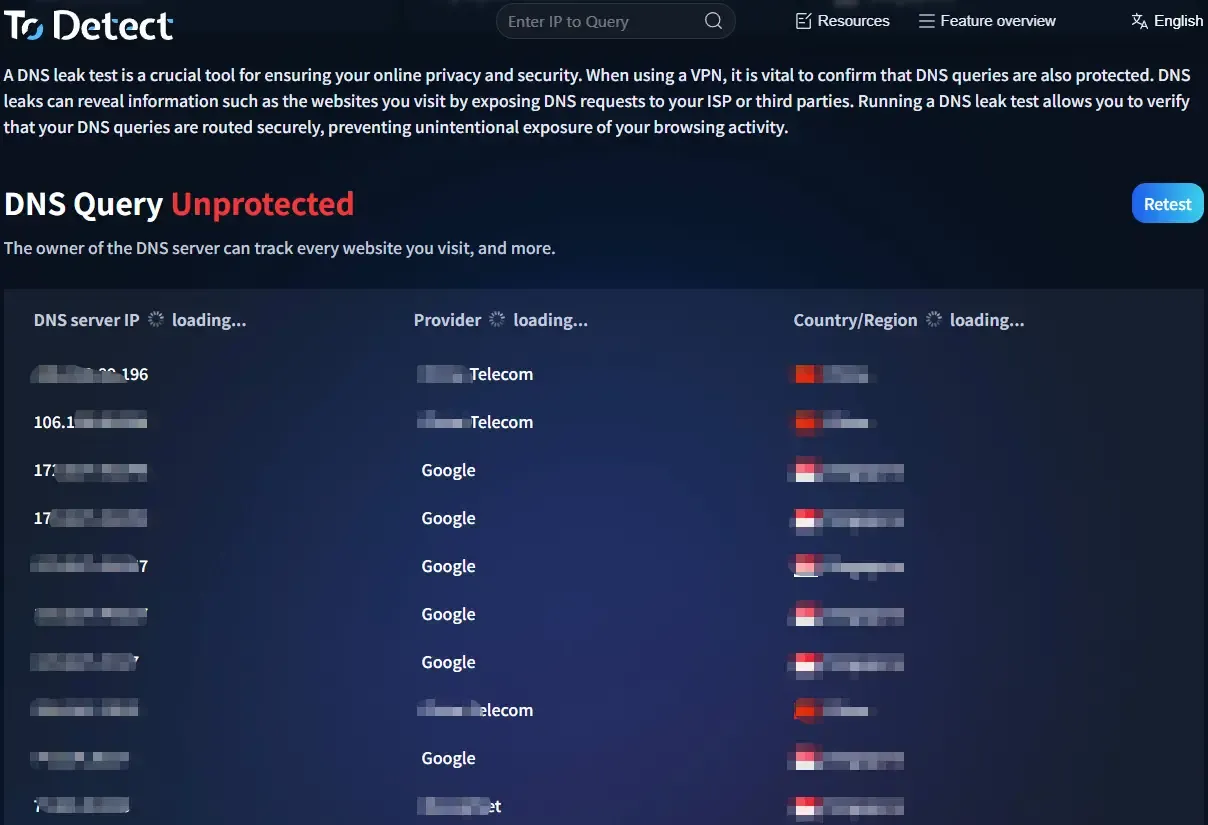

設定を行う前に、DNSリークテストを実行して現在の状態を確認することをおすすめします。方法は次のとおりです:

• ブラウザーを開き、DNSテストサイトにアクセス(例: https://www.todetect.net/)

• 「Standard Test」または「Extended Test」を実行

• 返されたDNSサーバーの所在地を確認

中国にいるのに、結果が現地ISPのDNS(China Telecom や China Mobile など)と表示される場合は、リークの可能性が高いです。

👉 上級ヒント:ToDetect fingerprint チェッカーも併用してフルスキャンを実施

DNSリークだけでなく、IPや WebRTC、Canvas などの要素が露出していないかも確認でき、プライバシーリスクを包括的に把握できます。

3. ルーターレベルのDNSリーク対策(最重要)

方法1:安全なDNSを手動設定

ルーターの管理画面(通常は 192.168.1.1)にログインし、DNS設定で次を入力:

• Cloudflare: 1.1.1.1 / 1.0.0.1

• Google: 8.8.8.8 / 8.8.4.4

👉 注意:標準DNSは依然として傍受され得ます—次へのアップグレードを検討:

方法2:DoH / DoT(暗号化DNS)を有効化

ルーターが対応している場合:

• DNS over HTTPS(DoH)

• DNS over TLS(DoT)

• これらを有効化し、Cloudflare DoH や NextDNS(カスタムルール対応)などを選択

方法3:OpenWRT / Merlin ファームウェアを使用

SmartDNS や AdGuard Home を用いて、すべてのデバイスに指定DNSの使用を強制し、ISPのDNSへのフォールバックを防止。

4. パソコンでDNSリークを防ぐ(Windows / Mac)

Windows の設定

「ネットワークとインターネットの設定」→「アダプターのオプションを変更」→ 現在のネットワークを選択 → プロパティ → IPv4

DNSを手動設定:1.1.1.1 / 1.0.0.1

👉 推奨:ブラウザー側で有効化(Chrome/Edge)

設定 → プライバシーとセキュリティ → セキュリティ →「Secure DNS」を有効化し、Cloudflare またはカスタム DoH を選択

Mac の設定

• システム設定 → ネットワーク → Wi‑Fi → 詳細 → DNS

• 追加:1.1.1.1 / 8.8.8.8

• ブラウザーでも DoH を有効化。

5. モバイルでDNSリークを防ぐ(iOS / Android)

iPhone(iOS)

方法1:構成プロファイル(推奨)

Cloudflare 1.1.1.1 公式アプリを使うか、DoHプロファイルをインストール。

方法2:Wi‑Fi を手動設定

Wi‑Fi → DNSを構成 → 手動 → 1.1.1.1 を入力

Android

• 最も簡単:設定 → ネットワーク → プライベートDNS

• 入力:dns.cloudflare.com

• これで DoT(暗号化DNS)が有効になり、非常に有効です。

6. 追加のブラウザーレベル対策

見落とされがちですが、ブラウザーもDNSリークやプライバシー露出の原因になり得ます。次の3点を実施:

• Secure DNS(DoH)を有効化

• WebRTC を無効化(IPリーク防止)

• プライバシー拡張機能を使用(例:uBlock Origin)

7. 見落とし注意:ブラウザー fingerprinting

DNSがリークしていなくても、ブラウザー fingerprinting がもう一つの“見えない身元”として機能するため、特定され得ます。

確認のため、ToDetect fingerprint ツールを使用することを推奨します:

• あなたの fingerprint がユニークか

• 追跡されやすいか

• プライバシーリスクがあるか

スコアが低い場合は、anti-fingerprint ブラウザーの利用やプライバシー設定の調整が必要かもしれません。

8. 完全な DNSリーク 対策セットアップ(簡易版)

複雑にしたくない場合は、次のセットアップだけでOK:

• ルーター:Cloudflare DNS + DoH

• コンピューター/モバイル:システムレベルの暗号化DNSを有効化

• ブラウザー:Secure DNS を有効化 + WebRTC を無効化

• 定期チェック:DNSリークテスト + ToDetect fingerprint ツール

結論

多くの場合、DNSリークはデフォルト設定を変更していないだけで起こります。こうした小さな設定の差が、インターネット利用が本当に安全かどうかを左右します。

DNSリークテストを一度行って問題なしと判断した場合でも、ToDetect fingerprint ツールでより包括的に確認することをおすすめします。

一度に完璧を目指す必要はありません。まずはルーター、デバイス、ブラウザーを確実に保護し、その後に段階的に最適化していきましょう。

AD

AD