DNSリークを修正する方法は?Windows/Mac/モバイル向け完全ガイド(2026年最新版)

現代のインターネット環境では、DNSリークは多くのユーザーや企業が直面するプライバシーとセキュリティのリスクとなっています。

仮想ネットワークやプロキシを使用している場合でも、公共のWi‑Fiを利用して閲覧している場合でも、DNSリークにより、実際の位置情報や閲覧行動がISPや場合によってはハッカーにさらされる可能性があります。

本記事では、DNSリークとは何かを説明し、Windows、Mac、モバイルデバイス向けの基本的な対処法を紹介します。さっそく見ていきましょう。

1. DNSリークとは?

DNS(Domain Name System)は、ウェブサイトのURLをIPアドレスに変換するサービスであり、インターネットが正常に機能するための基盤です。

通常、仮想ネットワークやプロキシを使用する場合、DNSリクエストを含むすべてのトラフィックは暗号化トンネルを通じて送信され、実際のアドレスが露出しないようにするべきです。

DNSリークは、DNSリクエストが仮想ネットワークで保護されず、ローカルのISPやサードパーティのDNSサーバーに直接送信されてしまい、閲覧アクティビティや実IPアドレスが露出する状況を指します。

2. DNSリークを検出する方法?

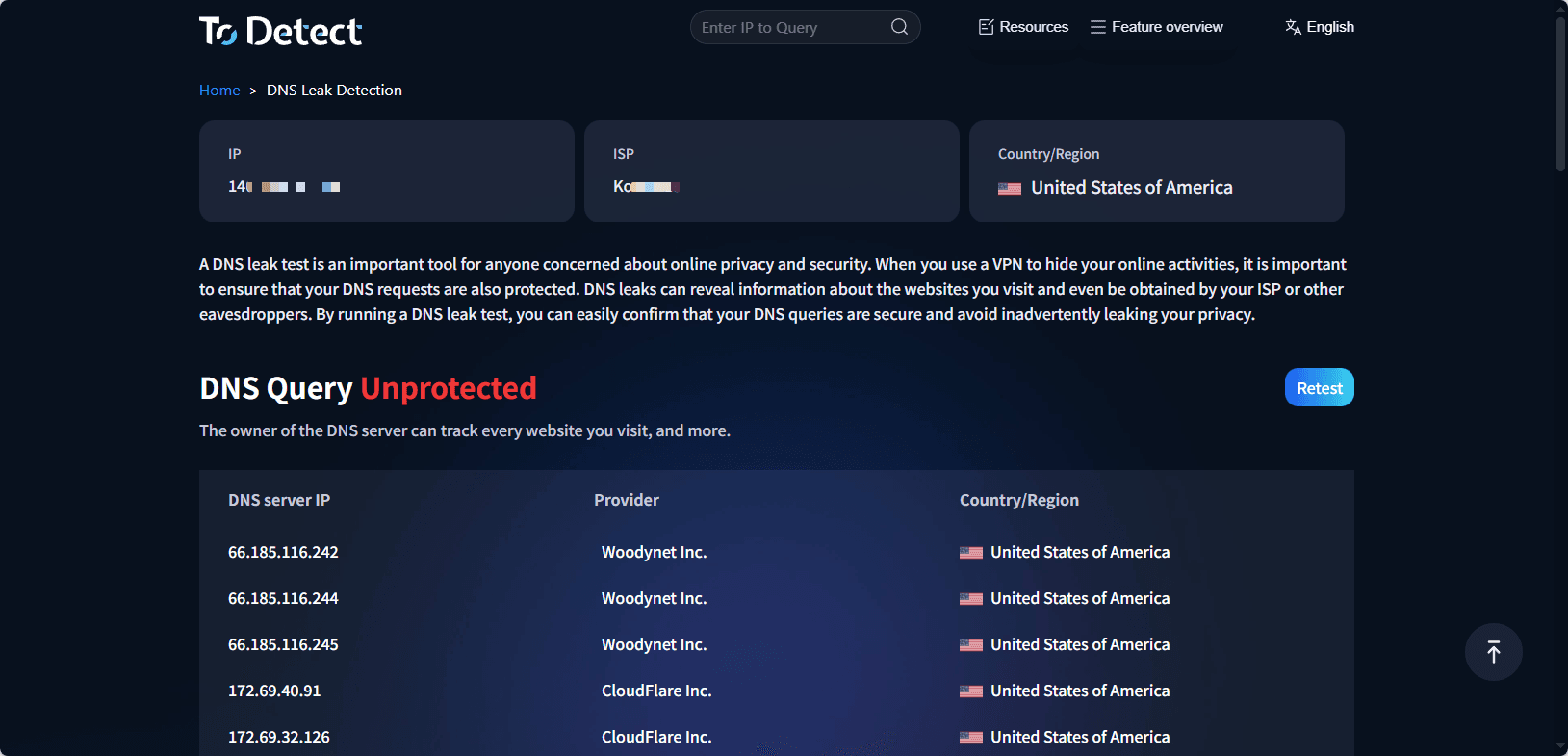

• 修正に入る前に、DNSリークが存在するかどうかを確認することが重要です。ToDetect は便利で高精度なDNSリーク検出サービスを提供します。

• DNSリークテストのページにアクセスするだけで、使用中のDNSサーバーを特定し、その所有者を表示し、漏えいのリスクがあるかどうかを示します。

3. DNSリークを修正する方法は?

WindowsでDNSリークを修正する

方法1:DNSサーバーアドレスを変更する

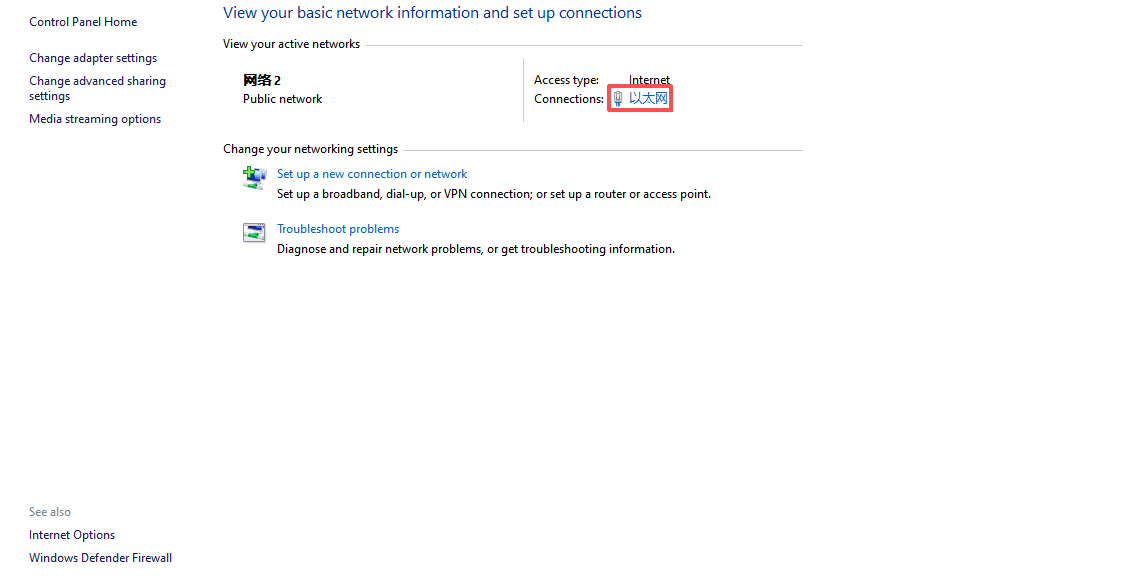

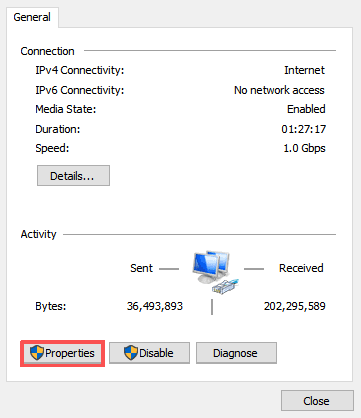

1. 「Control Panel」→「Network and Internet」→「Network and Sharing Center」を開きます。

2. 現在接続中のネットワークをクリックし、「Properties」を選択します。

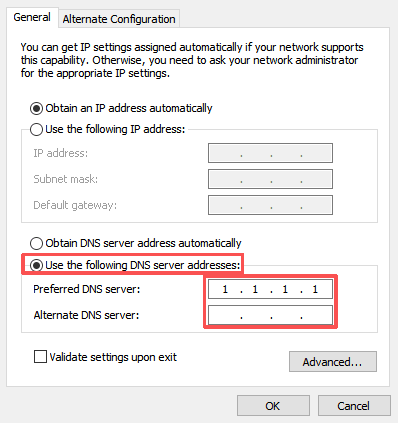

3. 「Internet Protocol Version 4 (TCP/IPv4)」をダブルクリックします。

4. 「Use the following DNS server addresses」を選択し、例えば次のような安全なDNSサーバーを入力します:

• Cloudflare DNS: 1.1.1.1 と 1.0.0.1

• Google DNS: 8.8.8.8 と 8.8.4.4

5. 設定を保存し、ネットワーク接続を再起動します。

方法2:コマンドラインでDNSキャッシュをクリアしネットワークをリセット

- 管理者として「Command Prompt」を開き、次のコマンドを入力します:

ipconfig /flushdns

netsh winsock reset

netsh int ip reset- 実行後、コンピューターを再起動します。

MacでDNSリークを修正する

方法1:カスタムDNSサーバーを設定する

1. 「System Preferences」→「Network」へ移動します。

2. 現在のネットワーク接続を選択し、「Advanced」をクリックします。

3. 「DNS」タブに切り替え、「+」ボタンをクリックして次のDNSアドレスを追加します:

• 1.1.1.1

• 8.8.8.8

4. 「OK」をクリックし、続いて「Apply」をクリックして変更を保存します。

方法2:TerminalでDNSキャッシュをリセットする

「Terminal」を開き、以下のコマンドを入力してDNSキャッシュをリセットします:

sudo dscacheutil -flushcache; sudo killall -HUP mDNSResponder完了したら、ネットワークを再起動します。

モバイルデバイス(iOS と Android)でDNSリークを修正する

iOS

1. 「Settings」→「Wi‑Fi」を開き、接続中のネットワークをタップします。

2. 「Configure DNS」までスクロールし、「Manual」を選択します。

3. 既存のDNSサーバーを削除し、安全なDNSを追加します:

• 1.1.1.1

• 8.8.8.8

4. 戻って設定を保存します。

Android

1. 手順はデバイスやシステムのバージョンによって異なる場合があります:

2. 「Settings」→「Network & Internet」→「Wi‑Fi」を開きます。

3. 接続中のネットワークを長押しして「Modify Network」を選択します。

4. 「Advanced options」でIP設定を「Static」に変更します。

5. 「DNS 1」と「DNS 2」に安全なDNSアドレスを入力します:

• 1.1.1.1

• 8.8.8.8

6. 保存してネットワークに再接続します。

4. 追加のヒントと注意事項

• 暗号化DNSを有効化: 近年のシステムはDNS over HTTPS(DoH)やDNS over TLS(DoT)をサポートしています。これらの機能を有効にすることで、DNSリークをさらに防止できます。

• ToDetect で定期的にテスト: DNSのセキュリティ状況を継続的に監視し、新たなリスクをタイムリーに検出します。

• 高品質な仮想ネットワークまたはプロキシサービスを選ぶ: 高品質なIPリソースと安定性を備え、DNSを保護できるサービスを選択してください。

5. DNSリークテスト FAQ

1. DNSリークは必ず実際のIPアドレスが露出しますか?

必ずしもそうではありませんが、リスクは高いです。DNSリークは主に閲覧履歴やDNSリクエストの送信元(通常はISP)を露出させます。状況によっては、実際のIPや位置情報が間接的に推測されることがあります。

2. IPツールを使用していてもDNSリークは発生しますか?

はい。VPNの設定ミス、DNS保護が有効になっていない、またはシステムが引き続きローカルのDNSサーバーを使用している場合、DNSリークが発生する可能性があります。DNSリーク保護に対応したサービスを選び、DNS設定を手動で確認することを推奨します。

3. 公開DNS(例: 1.1.1.1)に切り替えれば完全に安全ですか?

完全ではありません。公開DNS(Cloudflare や Google など)はプライバシーや解決速度を向上させますが、暗号化DNS(DoH/DoT)やVPNがない場合、DNSリクエストは依然として傍受・監視される可能性があります。複数の対策を併用することを推奨します。

まとめ

DNSリークは一見些細に見えますが、プライバシー露出やリスクコントロール上の問題の根本原因となることがよくあります。仮想ネットワークやプロキシを使用している場合でも、公共のWi‑Fiで閲覧している場合でも、

DNSリクエストが適切に保護されていないと、実際の閲覧行動がISPや第三者に露出する可能性があります。

適切な検出と設定により、DNSリークによるプライバシーおよびセキュリティ上のリスクを根本から防ぐことが重要です。