HTTP/2 & SSL Fingerprinting 실습: 3분 크래시 코스

인터넷 보안과 트래픽 분석 분야에서, HTTP2/SSL 지문 탐지에 관심을 갖는 사람들이 점점 늘고 있습니다.

이 기술은 웹사이트의 HTTPS 핸드셰이크 정보를 분석하여 브라우저 유형, 운영체제, 나아가 TLS 암호 스위트 사용 현황 등 클라이언트와 서버의 특성을 파악합니다.

하지만 여전히 어떻게 시작해야 할지 모르는 분들이 많습니다. 이제 초보자도 빠르게 따라 할 수 있는 간단한 가이드를 통해 최소 시간 내에 HTTP2/SSL 지문 탐지를 익히고 활용하는 방법을 소개합니다.

1. 무엇이 HTTP2/SSL Fingerprint 탐지 인가요?

HTTP/2는 HTTP 프로토콜의 업그레이드 버전으로, 멀티플렉싱과 헤더 압축 등을 지원합니다. SSL/TLS는 데이터 전송의 보안을 보장하는 암호화 프로토콜입니다.

웹사이트에 접속할 때 브라우저와 서버는 핸드셰이크 과정에서 암호화된 정보를 교환합니다. 이 정보로 '지문'을 생성할 수 있습니다.

HTTP2/SSL 지문 탐지는 HTTPS 연결에서의 핸드셰이크 데이터를 분석하여 클라이언트, 서버 또는 네트워크 장비의 특성을 식별합니다.

2. HTTP2/SSL Fingerprint 탐지로 무엇을 할 수 있나요?

1. 보안 보호 강화

지문 탐지는 비표준 브라우저나 봇 트래픽 탐지처럼 비정상 클라이언트나 잠재적 공격을 식별하는 데 도움이 됩니다.

2. 웹사이트 호환성 최적화

HTTP2/SSL 특성을 감지하여 다양한 브라우저에 맞게 최적화하고 사용자 경험을 개선할 수 있습니다.

3. 데이터 분석 & 침투 테스트

침투 테스트에서 지문을 분석하면 서버 버전, 암호 스위트, 심지어 운영체제까지 파악할 수 있어 잠재적 취약점 식별에 도움이 됩니다.

3. 일반적인 HTTP2/SSL Fingerprint 탐지 방법

실무에서는 HTTP2/SSL 지문 탐지를 수행하는 방법이 주로 두 가지입니다:

1. 패시브 패킷 분석

패킷 캡처 도구(Wireshark 또는 Fiddler 등)를 사용해 TLS/HTTP2 핸드셰이크 패킷을 분석하고 클라이언트/서버 정보를 추출합니다. 이 방법은 실험실 연습에 적합하지만 초보자에게는 다소 복잡합니다.

2. 온라인 또는 도구 기반 탐지

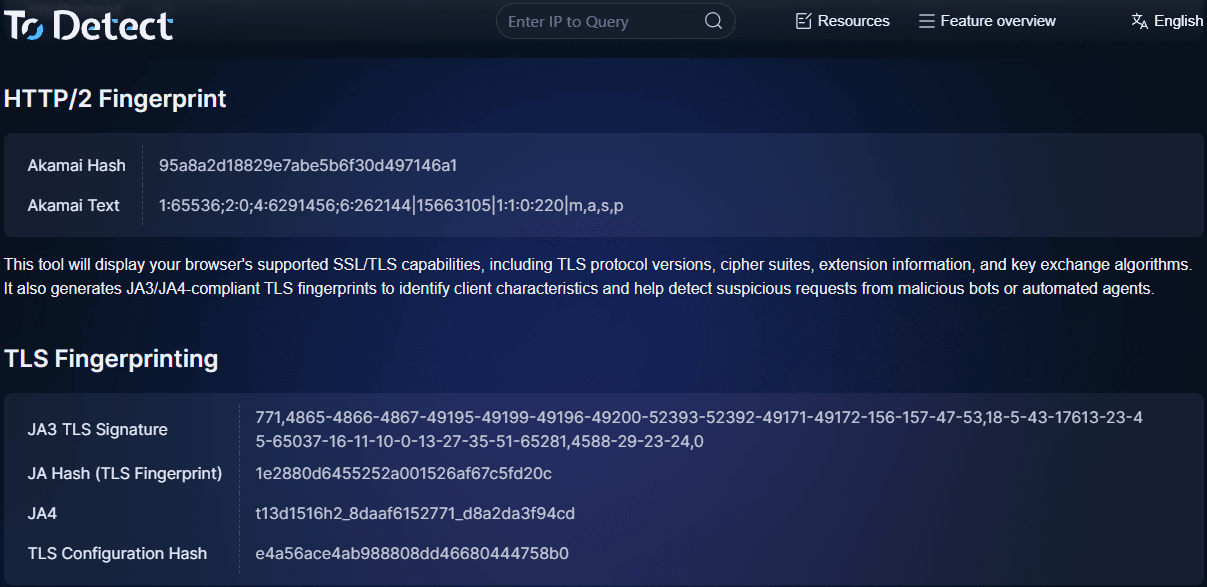

가장 쉽게 시작할 수 있는 방법입니다. ToDetect 지문 도구를 사용하면 대상 웹사이트 URL만 입력해도 HTTP2/SSL 지문 보고서를 자동으로 생성합니다.

보고서에는 지원되는 프로토콜 버전, 암호 스위트, 브라우저 특성 등이 포함됩니다. 효율적이고 간단하여 일상적인 분석에 적합합니다.

4. ToDetect로 빠르게 탐지하기

1. ToDetect 지문 도구 웹사이트를 엽니다.

2. 접속하면 HTTP2/SSL 핸드셰이크 데이터를 자동으로 수집합니다.

3. 결과에는 프로토콜 버전, TLS 암호 스위트, 서버 유형, 브라우저 지문 특성이 포함됩니다.

몇 분 안에 완전한 보고서를 받을 수 있습니다.

또한 도구는 잠재적 보안 이슈와 최적화 제안을 강조 표시하여 초보자와 분석가에게 적합합니다.

5. HTTP2/SSL Fingerprint 탐지 실전 팁

| 기법 | 사용 사례 | 참고 |

|---|---|---|

| TLS 핸드셰이크 지연 시간 확인 | 서버 성능과 네트워크 지연 평가 | 지연이 크다고 해서 항상 보안 문제는 아님; 다른 지표와 함께 분석 |

| ALPN 지원 분석 | 지원 프로토콜 확인(HTTP/2, HTTP/1.1) | 프록시/CDN이 ALPN 정보를 수정할 수 있음 |

| 인증서 체인 검증 | MITM 공격이나 위조 인증서 방지 | 자가 서명과 만료 인증서를 구분 |

| 압축 지원 확인 | 데이터 전송 최적화 | 일부 알고리즘은 보안 위험이 있음 |

| 브라우저 지문 비교 | 봇 또는 비정상 트래픽 탐지 | 프라이버시 컴플라이언스 고려 |

1. 브라우저 Fingerprinting과 결합

HTTP2/SSL과 브라우저 지문을 결합하면 클라이언트 식별 정확도가 높아집니다.

2. TLS 암호 스위트에 주목

구식이거나 취약한 암호 스위트는 보안에 영향을 주므로 신속히 수정해야 합니다.

3. 정기적으로 점검

정기적인 탐지는 보안과 호환성을 최신 상태로 유지하는 데 도움이 됩니다.

4. 롱테일 지표 분석

주요 버전만 보지 말고 ALPN, SNI, 멀티플렉싱까지 분석해 더 깊은 인사이트를 얻으세요.

6. HTTP2/SSL Fingerprint 탐지 FAQ & 유의사항

오탐:

CDN 또는 프록시가 핸드셰이크 데이터를 변경해 오판을 유발할 수 있습니다.

프라이버시:

지문 데이터를 수집할 때 컴플라이언스를 준수하세요.

도구 선택:

간단하고 기능이 완전하며 업데이트가 빈번한 도구를 선택하세요.

요약

HTTP2/SSL 지문 탐지는 보안, 최적화, 트래픽 분석에 매우 유용합니다.

처음이라면 ToDetect로 몇 분 만에 빠르게 보고서를 생성해 보세요.

AD

AD