Тест DNS пройден? Этого мало. Сделай эти шаги для реальной защиты

Многие запускают тест на утечку DNS и успокаиваются, когда на странице отображается «100 баллов» или «Нет утечек».

Но на самом деле многие так называемые «идеальные оценки» не означают, что ваша реальная сетевая среда полностью защищена. Некоторые утечки DNS просто не обнаруживаются и могут тихо раскрывать ваше реальное местоположение.

Сегодня мы поговорим, почему некоторые тесты DNS выглядят идеальными, но всё же имеют проблемы, и как точнее выполнять обнаружение утечек DNS и проверку браузерного Fingerprint.

1. Что такое утечка DNS и зачем её проверять?

Назначение DNS — преобразовывать доменные имена в IP-адреса. Когда вы посещаете сайт, ваша система отправляет запрос на сервер DNS для разрешения домена.

Если вы используете прокси или VPN, но запрос DNS по‑прежнему отправляется на сервер DNS вашего локального ISP, эта ситуация называется утечка DNS.

Утечки DNS могут вызвать несколько проблем:

• Ваше реальное географическое местоположение может быть раскрыто

• Ваш ISP всё ещё может видеть вашу активность в сети

• Некоторые сайты могут определить вашу реальную личность

• Доступ из других регионов может сработать на системах риск-контроля

Поэтому проведение теста на утечку DNS — базовая практика для многих пользователей, занятых трансграничным бизнесом, сбором данных, рекламными операциями и управлением аккаунтами.

2. Почему многие тесты на утечку DNS показывают «ложные идеальные оценки»

1. Ограниченные параметры детекции

• Многие сайты для тестирования DNS проверяют только IP сервера DNS, страну/регион и ISP.

• Если прокси перенаправляет запросы DNS на узел в том же регионе, такой простой метод детекции может не выявить проблемы.

• Иными словами, он проверяет лишь «поверхностный адрес» без глубокого анализа.

2. Некоторые прокси-механизмы маскируют DNS

Некоторые прокси‑программы выполняют переадресацию или кэширование DNS, из‑за чего результаты теста выглядят нормальными.

Однако при фактическом доступе к сайтам отдельные запросы могут обходить прокси и использовать локальный DNS. Это часто происходит при:

• прокси в виде расширений браузера

• прокси на основе правил

• неполной настройке глобального прокси

Такие ситуации довольно распространены.

3. Данные браузера всё ещё выдают реальную среду

Многие запускают только тест на утечку DNS и игнорируют ещё одну ключевую проверку — детекцию браузерного Fingerprint.

Сайты могут определить вашу реальную среду по множеству параметров, например:

• WebRTC IP

• часовой пояс

• язык

• Canvas fingerprint

• информация WebGL

• список шрифтов

Если эти сведения не соответствуют вашему прокси‑IP, вас всё равно могут идентифицировать, даже если тест DNS показывает идеальный результат.

3. Как правильно проверить утечку DNS

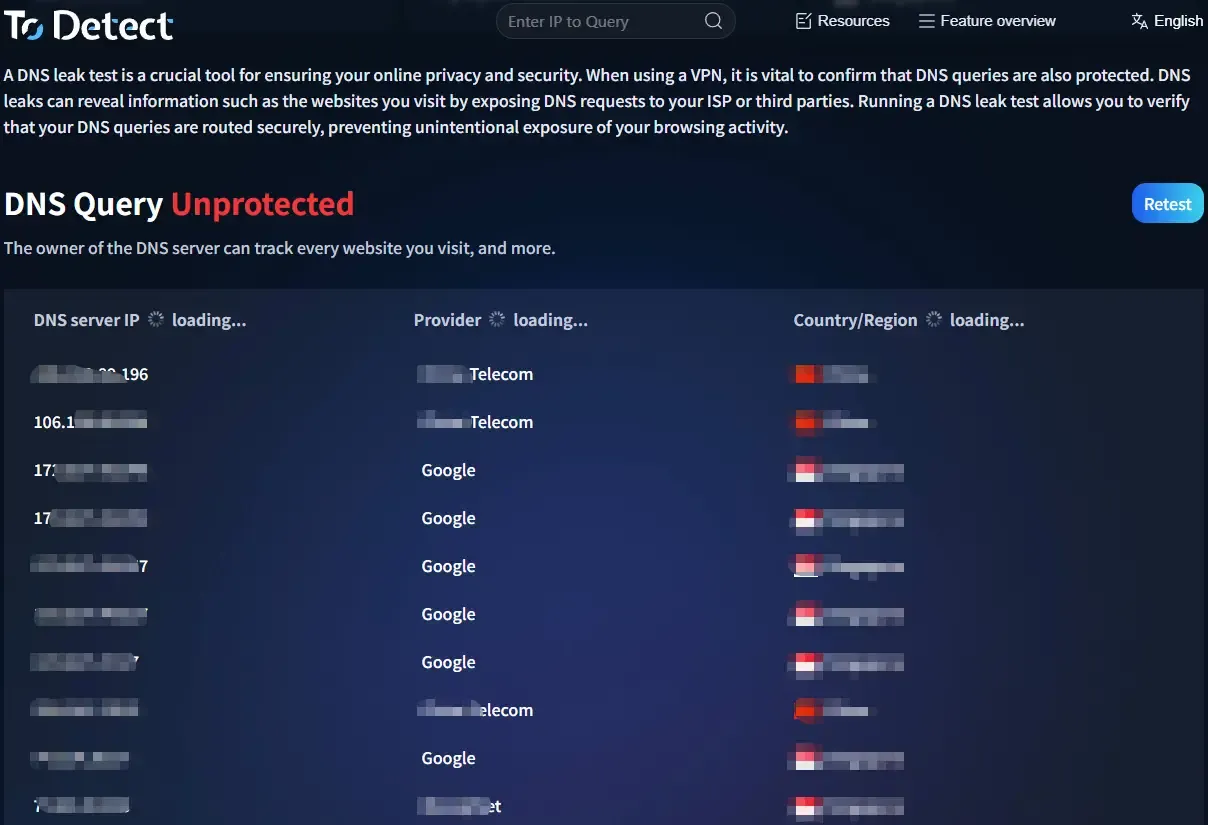

Шаг 1: базовый тест на утечку DNS

Сначала запустите стандартный тест на утечку DNS, чтобы проверить, находится ли сервер DNS в регионе прокси. Обратите внимание на:

• IP сервера DNS

• страну/регион

• название ISP

Если DNS по‑прежнему принадлежит локальному ISP, таким как:

• China Telecom

• China Unicom

Тогда, вероятно, присутствует утечка DNS.

Шаг 2: используйте несколько платформ для тестирования DNS

Не полагайтесь на один сайт. Рекомендуется использовать несколько платформ для обнаружения утечек DNS, поскольку разные сайты применяют разные методы тестирования.

Распространённые метрики детекции включают:

• путь разрешения DNS

• узлы Anycast DNS

• EDNS Client Subnet

• WebRTC IP

Если результаты сильно различаются между платформами, с вашей сетевой средой могут быть проблемы.

Шаг 3: детекция браузерного Fingerprint

Этот шаг часто упускают.

Даже при отсутствии утечки DNS аномальные результаты детекции браузерного Fingerprint всё равно могут позволить сайтам идентифицировать вас. Например:

• IP расположен в США

• часовой пояс браузера установлен на Китай

• язык установлен на китайский

• шрифты из китайской системы

Такая среда легко запускает системы риск‑контроля.

4. Как выполнить более комплексную проверку сетевого Fingerprint

Если вы хотите системно проверить свою сетевую среду, вы можете использовать ToDetect Fingerprint Query Tool для анализа:

• информация об IP

• серверы DNS

• WebRTC

• браузерный Fingerprint

• часовой пояс и язык

• Canvas / WebGL

• согласованность системной среды

Совместное использование детекции браузерного Fingerprint + обнаружения утечек DNS помогает лучше понять, действительно ли ваша сетевая среда чистая.

Этот шаг особенно важен для трансграничного управления аккаунтами, рекламных операций и веб‑скрейпинга.

5. Практические советы по предотвращению утечек DNS

1. По возможности используйте прокси на уровне системы

Прокси в виде расширений браузера склонны к проблемам обхода DNS. По возможности используйте:

• глобальный режим прокси

• режим TUN

• инструменты прокси на уровне системы

Так проще направлять все запросы DNS через прокси.

2、Отключите утечки WebRTC

• WebRTC может напрямую раскрывать ваш реальный IP.

• Ограничить WebRTC можно через настройки браузера, расширения или ориентированные на приватность браузеры.

3. Сохраняйте согласованность часового пояса и языка

Когда выполняете детекцию браузерного Fingerprint, убедитесь, что согласованы:

• расположение IP

• часовой пояс

• язык

• регион системы

Например, если вы используете IP из США, не используйте китайский часовой пояс.

4. Регулярно тестируйте свою среду

• Сетевые среды не остаются безопасными навсегда после единоразовой настройки.

• Рекомендуется регулярно запускать тесты на утечки DNS, обнаружение утечек DNS и детекцию браузерного Fingerprint, особенно после смены прокси‑узлов или браузерных сред.

Заключение

Не обманывайтесь «100‑балльной оценкой». Реальная безопасность сети — это не только отсутствие утечек DNS — она также включает детекцию браузерного Fingerprint, согласованность IP и утечки WebRTC.

Регулярно выполняйте тесты на утечки DNS и обнаружение утечек DNS, а также используйте ToDetect Fingerprint Query Tool для проверки браузерной среды, чтобы действительно понимать состояние безопасности вашей сети.

Помните: безопасность сети — это не баллы, а согласованность деталей. Только когда DNS, IP и браузерные Fingerprint согласованы, вашу сетевую среду можно считать действительно чистой.

AD

AD Тестирование на утечку DNS: основные функции и как интерпретировать результаты

Тестирование на утечку DNS: основные функции и как интерпретировать результаты Инструмент обнаружения браузерных отпечатков для защиты от блокировок: как эффективно снизить риск ограничений аккаунта?

Инструмент обнаружения браузерных отпечатков для защиты от блокировок: как эффективно снизить риск ограничений аккаунта? Ваши аккаунты в кросс-граничной электронной коммерции часто блокируются? Полное руководство по браузерному отпечатку и детекции

Ваши аккаунты в кросс-граничной электронной коммерции часто блокируются? Полное руководство по браузерному отпечатку и детекции