Что делать, если проверка DNS показывает утечку? Вот полезная инструкция.

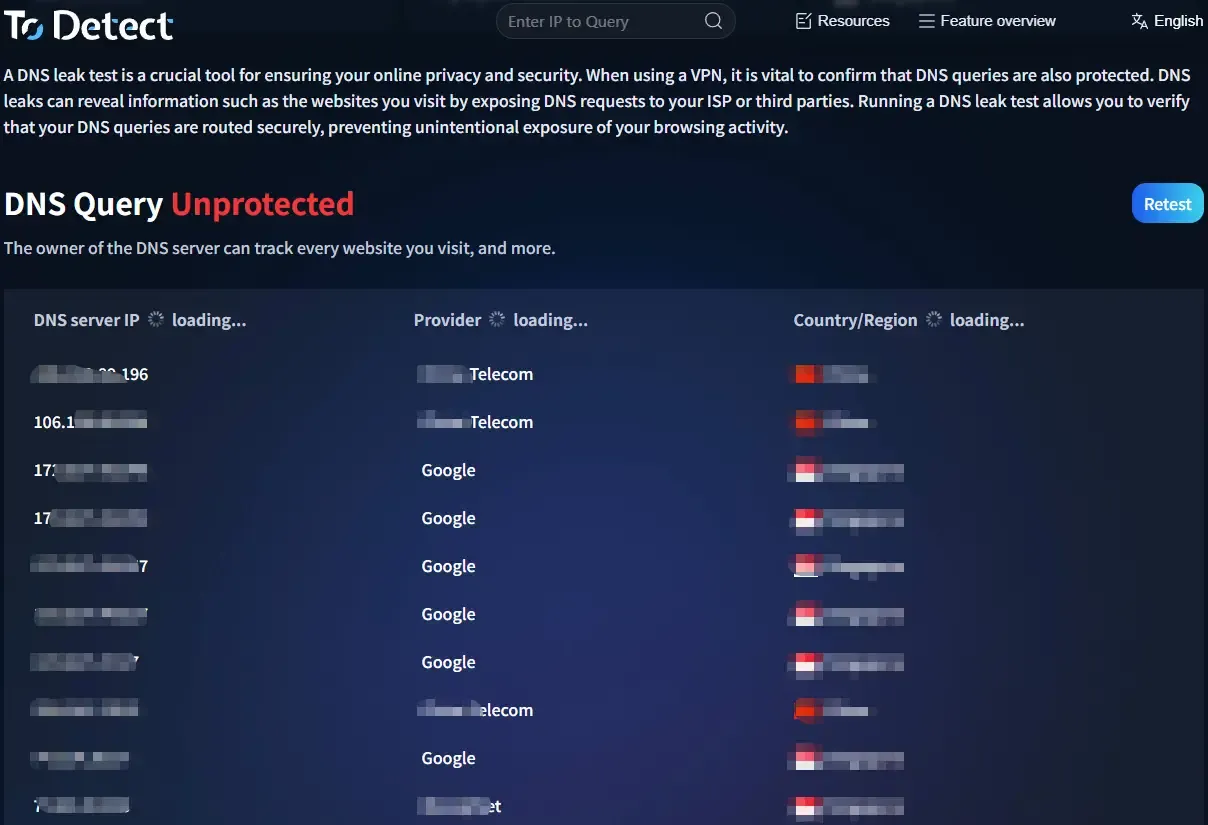

Многие, занимаясь защитой приватности или кросс-граничным доступом в интернет, по привычке запускают тест на утечку DNS. Но даже при включённом proxy тест на утечку DNS всё равно «не проходит».

Причина в том, что утечки DNS — это не просто вопрос включённого или выключенного proxy; они часто связаны с настройками системы, поведением браузера и даже детектированием браузерного fingerprint.

Далее мы покажем практический подход к диагностике, который действительно помогает решить проблемы утечек DNS и понять, почему ваш тест на утечку DNS проваливается.

1. Сначала: что такое утечка DNS?

Утечка DNS возникает, когда ваши запросы на разрешение доменных имён идут не через предусмотренный вами канал, а напрямую через вашу локальную сеть или DNS‑серверы вашего провайдера.

Многие концентрируются лишь на сокрытии IP и упускают DNS. На самом деле пока есть утечка DNS, ваша приватность не защищена полностью.

2. Почему тест на утечку DNS проваливается?

Когда ваш тест на утечку DNS показывает «аномалию», обычно причина одна из следующих:

1. Проблемы с приоритетом системного DNS

Некоторые операционные системы отдают приоритет локальному DNS вместо DNS, назначаемого вашим VPN. Это особенно часто встречается в Windows и на некоторых устройствах Android.

2. Поведение браузера

Современные браузеры (например, Chrome) включают «Secure DNS» или DoH (DNS поверх HTTPS), что может обходить ваш proxy и отправлять запросы напрямую на сторонние DNS‑серверы.

3. Неполная конфигурация proxy

Некоторые инструменты выполняют только proxy трафика и не обрабатывают DNS‑запросы, из‑за чего они уходят напрямую.

4. Утечки IPv6

Если в вашей сети включён IPv6, а ваш VPN не обрабатывает трафик IPv6, тесты на утечку DNS могут не проходить.

5. Раскрытие браузерного fingerprint

Иногда проблема выходит за рамки DNS. Через browser fingerprinting сайты могут объединять данные DNS, IP и окружения системы, чтобы идентифицировать вас. Поэтому одного изменения DNS недостаточно.

3. Практические шаги по устранению неполадок (по шагам)

Если ваш тест на утечку DNS проваливается, диагностируйте в следующем порядке:

Шаг 1: Перекрёстная проверка несколькими инструментами

• Не полагайтесь на один сайт для теста утечки DNS — используйте как минимум 2–3 инструмента для сравнения.

• Можно также использовать инструмент ToDetect для проверки fingerprint для более комплексного анализа, включая DNS, браузерный fingerprint и согласованность IP.

Шаг 2: Проверьте, обрабатывает ли ваш инструмент для IP DNS

Обратите внимание на два момента:

• Есть ли в вашем инструменте опции вроде «Использовать пользовательский DNS» или «Предотвращать утечки DNS»

• Меняется ли системный DNS после подключения (можно проверить через командную строку)

Если ваш VPN не обеспечивает защиту DNS, рассмотрите ручную настройку DNS‑серверов, например 1.1.1.1 (Cloudflare) или 8.8.8.8 (Google DNS).

Шаг 3: Отключите Secure DNS в браузере

• Это часто упускают. В Chrome: Настройки → Конфиденциальность и безопасность → Безопасность → Отключите «Использовать защищённый DNS»

• В противном случае браузер может обходить ваш proxy, даже если всё остальное настроено правильно.

Шаг 4: Отключите IPv6 (при необходимости)

Если ваша сетевая конфигурация сложная, рассмотрите временное отключение IPv6:

• Windows: Сетевой адаптер → снимите галочку с IPv6

• Маршрутизатор: отключите поддержку IPv6

Многие проблемы утечек DNS на самом деле вызваны «обходными путями» IPv6.

Шаг 5: Проверьте системный proxy и правила маршрутизации

• Некоторые инструменты proxy (например, split tunneling) выполняют proxy только части трафика, позволяя DNS‑запросам обходить его.

• Рекомендуется переключиться в «глобальный режим» для тестирования или убедиться, что DNS‑трафик включён в правила.

Шаг 6: Совместите с тестированием браузерного fingerprint

Одна только проверка DNS недостаточна. Рекомендуется использовать инструмент ToDetect для работы с fingerprint для более полного анализа.

На практике сайты опираются не только на DNS — они оценивают множество факторов:

• IP‑адрес

• источник DNS

• браузерный fingerprint

• информация WebRTC

Если эти факторы несогласованы, вас всё равно могут идентифицировать.

4. Простая и практичная настройка

Если хотите избежать повторяющихся проблем, используйте такую надёжную комбинацию:

• VPN с защитой от утечек DNS

• Отключите Secure DNS в браузере

• Отключите IPv6 при необходимости

• Используйте инструмент ToDetect для комплексной проверки fingerprint

• Регулярно запускайте тесты на утечку DNS

Эта настройка покрывает большинство сценариев утечек DNS.

5. Тест на утечку DNS: Разбор типичных вопросов

1. Если показанный DNS иностранный, это всё ещё считается неудачей?

• Это достаточно часто. Некоторые инструменты для теста утечек DNS проверяют не только «иностранность» DNS, но и соответствие региону или провайдеру вашего IP.

• Если ваш IP в США, а DNS появляется в другом регионе (например, Европа), это может помечаться как аномалия.

2. Почему результаты DNS‑тестов расходятся?

• Разные сайты для теста утечек DNS используют разные методы: одни фокусируются на IPv4, другие также проверяют IPv6.

• Некоторые также комбинируют анализ браузерного fingerprint. В таких случаях используйте несколько инструментов для перекрёстной проверки.

3. Если с DNS всё нормально, нужен ли тест на fingerprint?

• Да. Нормальный DNS лишь означает, что путь резолвинга корректный. Сайты часто объединяют данные fingerprinting (информация об устройстве, часовой пояс, шрифты и т. п.), чтобы идентифицировать пользователей.

• Если данные DNS, IP и fingerprint несогласованны, вас всё равно могут идентифицировать. Безопаснее выполнять и тест на утечку DNS, и тестирование браузерного fingerprint.

Итоги

Утечки DNS не слишком сложны, но это одна из наиболее часто игнорируемых проблем. Многие думают, что защищены, тогда как их данные уже раскрыты.

Ключевое — пройти все проверки: тестирование DNS, устранение неполадок и анализ браузерного fingerprint, а также использовать инструменты вроде ToDetect для комплексной верификации, а не сосредотачиваться на одном показателе.

Если вы недавно столкнулись с провалами теста на утечку DNS, попробуйте шаги выше — вероятно, вы найдёте первопричину.

AD

AD