Тест на утечки DNS: результаты, риски для реального IP и как их исправить

При использовании прокси‑сервисов или VPN многие пользователи сосредотачиваются на одном ключевом вопросе: действительно ли скрыта моя реальная сетевая информация? Безопасность вашего IP‑адреса зависит не только от успешного подключения к VPN, но и тесно связана с тем, происходят ли утечки DNS‑запросов.

Утечки DNS — очень распространенный, но часто недооценённый риск для конфиденциальности. Даже если ваш публичный IP выглядит как сменённый на другую страну, если DNS‑запросы всё ещё отправляются через вашу локальную сеть или ISP, третьи стороны всё равно могут определить вашу реальную сетевую среду.

В этой статье вместе с ToDetect инструментом обнаружения утечек DNS систематически объясняются следующие ключевые моменты:

• Как работают DNS‑запросы при использовании VPN

• Как правильно интерпретировать результаты теста на утечки DNS

• Выявляют ли утечки DNS ваш реальный IP

• И что важнее всего: как пошагово устранить утечки DNS

I. Тест на утечки DNS в VPN — как это работает

Прежде чем понять утечки DNS, нужно прояснить базовое понятие:

DNS (Domain Name System) отвечает за преобразование доменных имён в IP‑адреса.

Когда вы заходите на сайт, ваш браузер сначала спрашивает у DNS‑сервера: «Какому IP‑адресу соответствует этот домен?»

В обычной ситуации:

• Без VPN:

DNS‑запросы обычно обрабатываются вашим локальным интернет‑провайдером.

• При корректном использовании прокси / VPN:

DNS‑запросы должны отправляться через VPN‑туннель и разрешаться DNS‑серверами VPN или безопасными публичными DNS‑службами.

Как утечки DNS возникают?

Утечки DNS обычно происходят в следующих ситуациях:

1. Операционная система или браузер принудительно используют локальный DNS

2. IPv6, WebRTC или другие механизмы обходят VPN‑туннель

3. Некорректная конфигурация раздельного туннелирования

В этих случаях, даже если ваш публичный IP изменён, DNS‑запросы могут по-прежнему раскрывать ваш реальный ISP и реальную страну или регион.

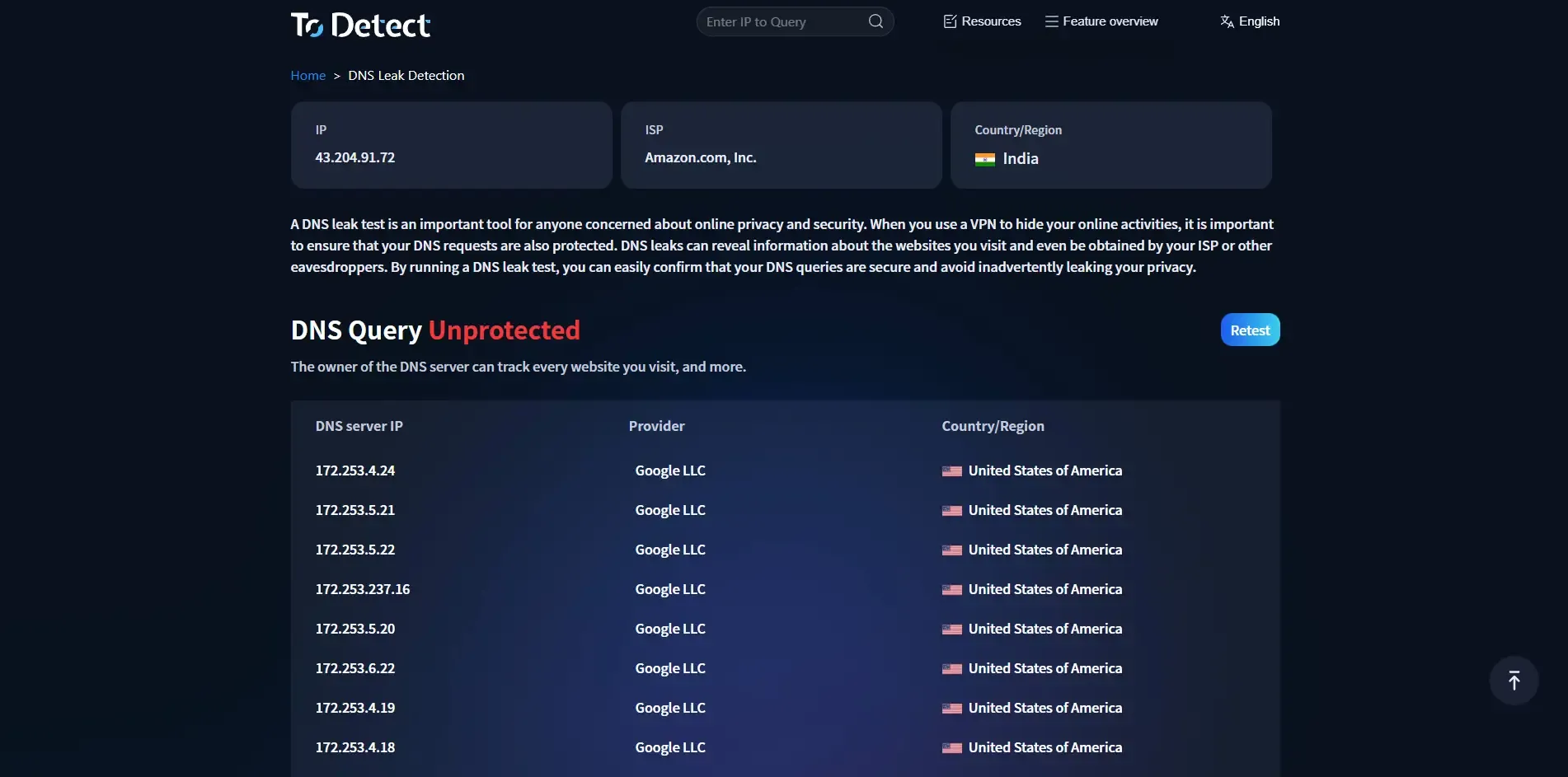

Что делает проверка утечек DNS в ToDetect?

Когда вы открываете страницу Утечка DNS в ToDetect, инструмент:

1. Инициирует несколько DNS‑запросов

2. Записывает DNS‑серверы, которые фактически отвечают на эти запросы

3. Показывает IP‑адреса DNS‑серверов, их ISP и страны/регионы

На основе этих данных вы можете определить, действительно ли DNS‑запросы проходят через VPN‑ или прокси‑туннель.

II. Пояснение результатов теста на утечки DNS

Многие пользователи, запустив тест, видят подобные результаты, но не уверены, безопасно ли всё.

Случай 1: DNS показывает локальный ISP или реальную страну (обнаружена утечка)

Если вы подключены к зарубежному VPN, но ToDetect показывает:

• Страна DNS всё ещё ваш локальный регион

• Провайдер DNS — ваш местный оператор связи / ISP

Это означает:

• ❌ Существует утечка DNS

• ❌ DNS‑запросы обходят VPN

В этом случае, даже если ваш публичный IP скрыт, вашу активность всё равно могут идентифицировать.

Случай 2: DNS‑серверы соответствуют стране VPN (безопасно)

Если результаты теста показывают:

• Страна DNS‑сервера = страна подключения VPN

• Провайдер DNS — сервис VPN или нейтральный публичный DNS

Это обычно означает:

• ✅ Нет явного риска утечки DNS

• ✅ DNS‑запросы успешно проходят через VPN‑туннель

Это идеальное состояние.

III. Выявляют ли утечки DNS ваш реальный IP?

Это один из вопросов, который больше всего волнует пользователей. Строго говоря:

Утечки DNS не обязательно напрямую раскрывают ваш публичный IP, но они раскрывают вашу реальную сетевую идентичность.

Это может включать:

• Ваш реальный ISP

• Вашу реальную страну или регион

• Информацию сетевого fingerprinting (чрезвычайно чувствительно для систем риск‑контроля)

Утечки DNS особенно опасны в следующих сценариях:

• Мультиаккаунтинг (социальные сети, электронная коммерция, реклама)

• Доступ к сервисам с геоограничениями

• Ситуации, требующие высокого уровня приватности и анонимности

Многие системы риск‑контроля полагаются не только на IP‑адрес, а оценивают:

согласованность IP + DNS + сетевого пути

Как только информация DNS не соответствует IP VPN, может быть выявлено аномальное поведение.

IV. Как исправить утечки DNS (пошаговое руководство)

Ниже приведены общие и эффективные шаги, которые вы можете выполнить, чтобы обнаружить и устранить утечки DNS.

Шаг 1: Включите защиту DNS в клиенте VPN

Проверьте, есть ли в настройках вашего VPN такие опции, как:

• DNS Leak Protection

• Use VPN DNS

• Prevent DNS Leak

Убедитесь, что эти параметры включены, затем перезапустите клиент VPN.

Шаг 2: Вручную укажите безопасный DNS (опционально)

В системных или сетевых настройках задайте DNS как:

• DNS, предоставляемый вашим VPN

• Или доверенный публичный DNS (например, 1.1.1.1 / 8.8.8.8)

Примечание:

Если ваш VPN предоставляет собственные DNS‑серверы, отдавайте приоритет DNS вашего VPN.

Шаг 3: Отключите или корректно настройте IPv6

IPv6 — один из самых распространённых источников утечек DNS.

Вы можете:

• Временно отключить IPv6 в системе

• Или убедиться, что ваш VPN полностью поддерживает и корректно обрабатывает IPv6

После внесения изменений перезапустите систему и снова выполните тест на утечки DNS.

Шаг 4: Устраните утечки на уровне браузера (WebRTC)

Некоторые браузеры могут раскрывать реальную сетевую информацию через WebRTC.

Рекомендуемые действия:

• Отключите WebRTC в вашем браузере

• Или используйте расширения браузера для его ограничения

Затем снова воспользуйтесь ToDetect, чтобы подтвердить результаты.

Шаг 5: Повторно протестируйте и подтвердите результаты

После завершения всех настроек:

• Переподключитесь к вашему VPN

• Очистите кэш браузера (опционально)

• Снова посетите страницу ToDetect «Утечка DNS»

Если результаты DNS соответствуют стране вашего VPN, проблема успешно решена.

V. Итоги

Утечки DNS — не редкая крайняя ситуация, а очень распространённая уязвимость конфиденциальности среди пользователей VPN. Просто видеть смену IP не означает, что ваша сетевая среда безопасна.

С помощью инструмента ToDetect для обнаружения утечек DNS вы можете:

• Быстро определить, проходит ли DNS‑трафик через VPN‑туннель

• Чётко понять, что на самом деле означают результаты теста

• Адресно устранить потенциальные риски

Регулярное тестирование на утечки DNS — важный шаг для защиты приватности и сетевой безопасности.

VI. Часто задаваемые вопросы (FAQ)

Q1: Может ли использование публичного DNS полностью предотвратить утечки DNS?

Не обязательно. Публичный DNS может снизить некоторые риски утечек, но если DNS‑запросы не проходят через VPN‑туннель, даже публичный DNS может раскрывать ваш реальный сетевой путь.

Q2: Влияют ли утечки DNS на мультиаккаунтинг или рекламные аккаунты?

Да, значительно. В сценариях мультиаккаунтинга, рекламы или управления площадками системы оценивают IP‑адрес + источник DNS + согласованность сети. Если DNS не соответствует IP VPN, среда может быть распознана как аномальная, что вызовет риск‑контроль, проверку или ограничения.

Q3: Когда необходимо проводить тест на утечки DNS?

Тестирование на утечки DNS настоятельно рекомендуется в следующих ситуациях:

• Использование VPN или прокси для доступа к чувствительным сервисам

• Работа с несколькими аккаунтами или в разных регионах

• После смены VPN, прокси или сетевой среды

• Когда требуется высокий уровень приватности или анонимности

Тестирование на утечки DNS не должно быть разовой задачей, а частью хорошей гигиены безопасности.

AD

AD Определение движка браузера + анализ User-Agent: легко определить тип и версию браузера

Определение движка браузера + анализ User-Agent: легко определить тип и версию браузера Инструменты для обнаружения браузерных отпечатков: полный обзор для продавцов кросс-граничной электронной коммерции

Инструменты для обнаружения браузерных отпечатков: полный обзор для продавцов кросс-граничной электронной коммерции Могут ли инструменты тестирования браузерного отпечатка обнаруживать ваш IP? Подробный анализ и практическое руководство

Могут ли инструменты тестирования браузерного отпечатка обнаруживать ваш IP? Подробный анализ и практическое руководство