ควรทำอย่างไรเมื่อการตรวจการรั่วไหลของ DNS ล้มเหลว? คู่มือไล่แก้ปัญหานี้มีประโยชน์มาก

หลายคนเมื่อทำงานด้านการปกป้องความเป็นส่วนตัวหรือการเข้าถึงอินเทอร์เน็ตข้ามพรมแดน มักจะทดสอบการรั่วไหลของ DNS แบบผ่านๆ แต่ถึงจะเปิดพร็อกซีแล้ว การทดสอบการรั่วไหลของ DNS ก็ยัง “ล้มเหลว”

นั่นเป็นเพราะการรั่วไหลของ DNS ไม่ได้ง่ายเพียงแค่ดูว่าเปิดหรือปิดพร็อกซี—มักเกี่ยวข้องกับการตั้งค่าระบบ พฤติกรรมของเบราว์เซอร์ และแม้แต่การตรวจสอบ fingerprint ของเบราว์เซอร์

ต่อไปเราจะพาคุณไล่แก้ไขปัญหาอย่างเป็นขั้นตอน ซึ่งสามารถแก้ปัญหาการรั่วไหลของ DNS ได้จริง และช่วยให้คุณเข้าใจอย่างถ่องแท้ว่าทำไมการทดสอบการรั่วไหลของ DNS ของคุณจึงล้มเหลว

1. ก่อนอื่น การรั่วไหลของ DNS คืออะไร?

การรั่วไหลของ DNS เกิดขึ้นเมื่อคำขอแก้ไขชื่อโดเมนของคุณไม่ได้ผ่านช่องทางที่คุณตั้งใจ แต่กลับผ่านเครือข่ายภายในของคุณหรือผ่านเซิร์ฟเวอร์ DNS ของผู้ให้บริการอินเทอร์เน็ต (ISP) โดยตรง

หลายคนมุ่งแต่ดูว่า IP ถูกซ่อนไว้หรือไม่ แต่กลับมองข้าม DNS แท้จริงแล้วตราบใดที่ยังมีการรั่วไหลของ DNS ความเป็นส่วนตัวของคุณก็ยังไม่ได้รับการปกป้องอย่างสมบูรณ์

2. ทำไมการทดสอบการรั่วไหลของ DNS จึงล้มเหลว?

เมื่อการทดสอบการรั่วไหลของ DNS แสดงว่า “ผิดปกติ” มักเกิดจากสาเหตุทั่วไปดังต่อไปนี้:

1. ปัญหาลำดับความสำคัญของ DNS ในระบบ

ระบบปฏิบัติการบางตัวจะให้ความสำคัญกับ DNS ภายในเครื่องแทน DNS ที่กำหนดโดย VPN ของคุณ สิ่งนี้พบได้บ่อยเป็นพิเศษบน Windows และอุปกรณ์ Android บางรุ่น

2. พฤติกรรมของเบราว์เซอร์

เบราว์เซอร์สมัยใหม่ (เช่น Chrome) อาจเปิดใช้ “Secure DNS” หรือ DoH (DNS over HTTPS) ซึ่งอาจข้ามพร็อกซีของคุณและส่งคำขอไปยังเซิร์ฟเวอร์ DNS ของบุคคลที่สามโดยตรง

3. การตั้งค่าพร็อกซีไม่ครบถ้วน

บางเครื่องมือมีการพร็อกซีเฉพาะทราฟฟิกแต่ไม่จัดการคำขอ DNS ทำให้การค้นหา DNS ออกไปโดยตรง

4. การรั่วไหลของ IPv6

หากเครือข่ายของคุณเปิดใช้ IPv6 แต่ VPN ของคุณไม่จัดการทราฟฟิก IPv6 การทดสอบการรั่วไหลของ DNS อาจล้มเหลว

5. การเปิดเผย fingerprint ของเบราว์เซอร์

บางครั้งปัญหาเกินกว่าจะเป็นแค่ DNS ผ่านการทำ fingerprint ของเบราว์เซอร์ เว็บไซต์สามารถรวม DNS, IP และข้อมูลสภาพแวดล้อมของระบบเพื่อระบุตัวคุณได้ นี่คือเหตุผลที่การเปลี่ยน DNS เพียงอย่างเดียวไม่เพียงพอ

3. ขั้นตอนการแก้ไขปัญหาแบบใช้งานได้จริง (ทีละขั้น)

หากการทดสอบการรั่วไหลของ DNS ล้มเหลว คุณสามารถไล่ตรวจตามลำดับนี้:

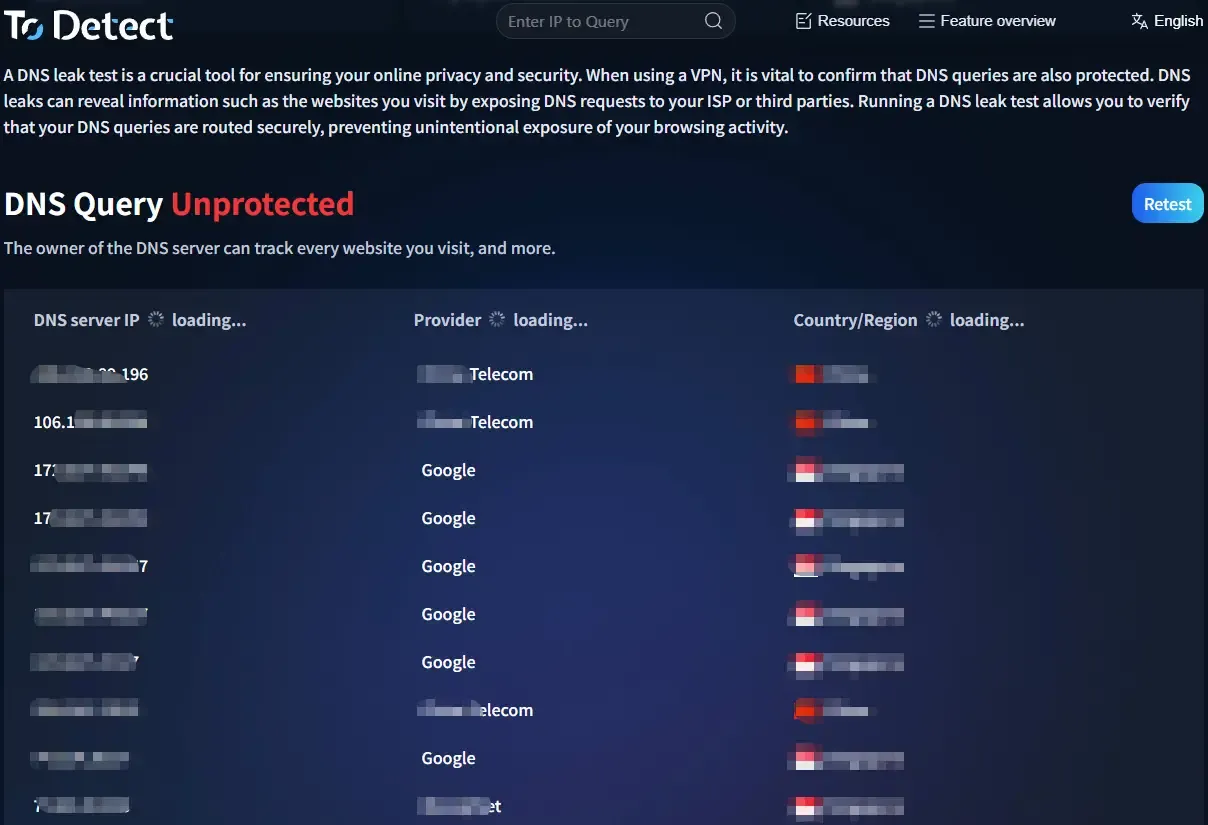

ขั้นตอนที่ 1: ตรวจทานข้ามด้วยหลายเครื่องมือ

• อย่าพึ่งพาเว็บไซต์ทดสอบการรั่วไหลของ DNS เพียงแหล่งเดียว—ใช้เครื่องมืออย่างน้อย 2–3 ตัวเพื่อเปรียบเทียบ

• คุณยังสามารถใช้เครื่องมือตรวจสอบ fingerprint ของ ToDetect เพื่อการวิเคราะห์ที่ครอบคลุมยิ่งขึ้น รวมถึง DNS, fingerprint ของเบราว์เซอร์ และความสอดคล้องของ IP

ขั้นตอนที่ 2: ตรวจสอบว่าเครื่องมือ IP ของคุณจัดการ DNS หรือไม่

โฟกัสสองจุดนี้:

• เครื่องมือของคุณมีตัวเลือกอย่าง “Use custom DNS” หรือ “Prevent DNS leaks” หรือไม่

• DNS ของระบบคุณเปลี่ยนหลังเชื่อมต่อหรือไม่ (สามารถตรวจได้ผ่าน command line)

หาก VPN ของคุณไม่ให้การป้องกัน DNS ให้พิจารณาตั้งค่าเซิร์ฟเวอร์ DNS เอง เช่น 1.1.1.1 (Cloudflare) หรือ 8.8.8.8 (Google DNS)

ขั้นตอนที่ 3: ปิด Secure DNS ของเบราว์เซอร์

• เรื่องนี้มักถูกมองข้าม ใน Chrome: Settings → Privacy and Security → Security → ปิด “Use secure DNS”

• ไม่เช่นนั้น เบราว์เซอร์อาจข้ามพร็อกซีของคุณ แม้ว่าส่วนอื่นๆ จะตั้งค่าอย่างถูกต้องแล้ว

ขั้นตอนที่ 4: ปิดการใช้งาน IPv6 (ถ้าจำเป็น)

หากการตั้งค่าเครือข่ายของคุณซับซ้อน ให้พิจารณาปิด IPv6 ชั่วคราว:

• Windows: Network Adapter → เอาเครื่องหมายถูกออกที่ IPv6

• เราเตอร์: ปิดการรองรับ IPv6

ปัญหาการรั่วไหลของ DNS จำนวนมากเกิดจาก “เส้นทางหลบเลี่ยง” ของ IPv6

ขั้นตอนที่ 5: ตรวจสอบพร็อกซีของระบบและกฎการกำหนดเส้นทาง

• เครื่องมือพร็อกซีบางตัว (เช่น split tunneling) จะพร็อกซีเฉพาะบางส่วนของทราฟฟิก ทำให้คำขอ DNS หลุดผ่านได้

• แนะนำให้สลับไปใช้ “global mode” เพื่อทดสอบ หรือให้แน่ใจว่าทราฟฟิก DNS ถูกครอบคลุมในกฎ

ขั้นตอนที่ 6: ทดสอบร่วมกับ fingerprint ของเบราว์เซอร์

การทดสอบ DNS เพียงอย่างเดียวไม่เพียงพอ แนะนำให้ใช้เครื่องมือ fingerprint ของ ToDetect เพื่อการวิเคราะห์ที่ครบถ้วนยิ่งขึ้น

ในความเป็นจริง เว็บไซต์ไม่ได้พึ่งพาเฉพาะ DNS—พวกเขาประเมินหลายปัจจัย:

• ที่อยู่ IP

• แหล่งที่มาของ DNS

• fingerprint ของเบราว์เซอร์

• ข้อมูล WebRTC

หากปัจจัยเหล่านี้ไม่สอดคล้องกัน คุณอาจยังคงถูกระบุตัวได้

4. การตั้งค่าที่เรียบง่ายและใช้งานได้จริง

หากต้องการหลีกเลี่ยงปัญหาซ้ำๆ คุณสามารถใช้ชุดการตั้งค่าที่เชื่อถือได้นี้:

• VPN ที่รองรับการป้องกันการรั่วไหลของ DNS

• ปิด Secure DNS ของเบราว์เซอร์

• ปิด IPv6 หากจำเป็น

• ใช้เครื่องมือ fingerprint ของ ToDetect เพื่อตรวจสอบอย่างครอบคลุม

• รันทดสอบการรั่วไหลของ DNS เป็นประจำ

การตั้งค่านี้ครอบคลุมสถานการณ์การรั่วไหลของ DNS ส่วนใหญ่

5. การทดสอบการรั่วไหลของ DNS: อธิบายคำถามที่พบบ่อย

1. ถ้า DNS ที่แสดงเป็นของต่างประเทศ ยังถือว่าล้มเหลวหรือไม่?

• เรื่องนี้พบได้บ่อย เครื่องมือทดสอบการรั่วไหลของ DNS บางตัวไม่เพียงตรวจว่า DNS เป็นของต่างประเทศหรือไม่ แต่ยังตรวจว่าตรงกับภูมิภาคหรือผู้ให้บริการของ IP ของคุณหรือไม่

• หาก IP ของคุณอยู่ในสหรัฐฯ แต่ DNS ปรากฏว่าอยู่อีกภูมิภาคหนึ่ง (เช่น ยุโรป) ก็อาจถูกระบุว่าเป็นความผิดปกติ

2. ทำไมผลการทดสอบ DNS ไม่สอดคล้องกัน?

• เว็บไซต์ทดสอบการรั่วไหลของ DNS ต่างใช้วิธีตรวจจับที่ต่างกัน—บางรายเน้น IPv4 ในขณะที่บางรายตรวจ IPv6 ด้วย

• บางรายยังรวมการวิเคราะห์ fingerprint ของเบราว์เซอร์ด้วย ในกรณีเช่นนี้ ควรใช้หลายเครื่องมือเพื่อตรวจสอบไขว้

3. หาก DNS ปกติ ยังต้องทดสอบ fingerprint อยู่ไหม?

• ต้องทำ DNS ปกติหมายถึงเส้นทางการแก้ไขชื่อถูกต้องเท่านั้น เว็บไซต์มักจะรวมข้อมูลการทำ fingerprint (ข้อมูลอุปกรณ์ เขตเวลา ฟอนต์ ฯลฯ) เพื่อระบุตัวผู้ใช้

• หาก DNS, IP และข้อมูล fingerprint ไม่สอดคล้องกัน คุณยังคงอาจถูกระบุตัวได้ วิธีที่ปลอดภัยกว่าคือทำทั้งการทดสอบการรั่วไหลของ DNS และการทดสอบ fingerprint ของเบราว์เซอร์

ข้อคิดส่งท้าย

การรั่วไหลของ DNS ไม่ได้ซับซ้อนเป็นพิเศษ แต่เป็นหนึ่งในปัญหาที่มักถูกมองข้าม หลายคนคิดว่าตนได้รับการปกป้อง ทั้งที่ข้อมูลของตนถูกเปิดเผยแล้ว

กุญแจสำคัญคือทำการตรวจให้ครบถ้วน—การทดสอบ DNS การแก้ไขปัญหา และการวิเคราะห์ fingerprint ของเบราว์เซอร์—และใช้เครื่องมืออย่าง ToDetect เพื่อตรวจสอบอย่างครอบคลุม แทนที่จะโฟกัสกับตัวชี้วัดเดียว

หากคุณเพิ่งพบว่าการทดสอบการรั่วไหลของ DNS ล้มเหลว ลองทำตามขั้นตอนข้างต้น—คุณน่าจะพบสาเหตุที่แท้จริง

AD

AD