อธิบายการทดสอบการรั่วไหลของ DNS: ผลลัพธ์ ความเสี่ยงของ IP จริง และวิธีแก้ไข

เมื่อใช้บริการพร็อกซีหรือ VPN ผู้ใช้จำนวนมากมุ่งไปที่คำถามสำคัญข้อหนึ่ง: ข้อมูลเครือข่ายจริงของฉันถูกซ่อนจริงหรือไม่? ความปลอดภัยของที่อยู่ IP ของคุณไม่ได้ขึ้นอยู่กับการเชื่อมต่อ VPN สำเร็จเพียงอย่างเดียว แต่ยังเกี่ยวข้องอย่างใกล้ชิดกับว่ามีการรั่วไหลของคำขอ DNS หรือไม่

การรั่วไหลของ DNS เป็นความเสี่ยงด้านความเป็นส่วนตัวที่พบได้บ่อยมากแต่มักถูกมองข้าม แม้ว่าดูเหมือนว่า IP สาธารณะของคุณจะเปลี่ยนไปยังประเทศอื่นแล้ว หากคำขอ DNS ยังถูกส่งผ่านเครือข่ายท้องถิ่นหรือ ISP ของคุณ บุคคลที่สามก็ยังอาจระบุตัวตนสภาพแวดล้อมเครือข่ายจริงของคุณได้

บทความนี้ผสาน ToDetect’s เครื่องมือตรวจสอบการรั่วไหลของ DNS เพื่ออธิบายอย่างเป็นระบบเกี่ยวกับประเด็นสำคัญต่อไปนี้:

• คำขอ DNS ทำงานอย่างไรเมื่อใช้ VPN

• วิธีตีความผลการทดสอบการรั่วไหลของ DNS อย่างถูกต้อง

• การรั่วไหลของ DNS เปิดเผย IP จริงของคุณหรือไม่

• และที่สำคัญที่สุด: วิธีแก้ไขการรั่วไหลของ DNS แบบทีละขั้นตอน

I. การทดสอบการรั่วไหลของ DNS บน VPN — ทำงานอย่างไร

ก่อนทำความเข้าใจการรั่วไหลของ DNS เราต้องชี้แจงแนวคิดพื้นฐานก่อน:

DNS (Domain Name System) มีหน้าที่แปลงชื่อโดเมนให้เป็นที่อยู่ IP

เมื่อคุณเข้าชมเว็บไซต์ เบราว์เซอร์ของคุณจะถามเซิร์ฟเวอร์ DNS ก่อนว่า “โดเมนนี้ตรงกับที่อยู่ IP ใด?”

ภายใต้สถานการณ์ปกติ:

• หากไม่มี VPN:

คำขอ DNS มักถูกจัดการโดย ISP ในพื้นที่ของคุณ

• เมื่อใช้พร็อกซี / VPN อย่างถูกต้อง:

คำขอ DNS ควรถูกส่งผ่านอุโมงค์ VPN และถูกแก้ไขโดยเซิร์ฟเวอร์ DNS ของ VPN หรือบริการ DNS สาธารณะที่ปลอดภัย

การรั่วไหลของ DNS เกิดขึ้นได้อย่างไร?

การรั่วไหลของ DNS มักเกิดขึ้นในสถานการณ์ต่อไปนี้:

1. ระบบปฏิบัติการหรือเบราว์เซอร์บังคับให้ใช้ DNS ภายในเครื่อง/ท้องถิ่น

2. IPv6, WebRTC หรือกลไกอื่นๆ หลบเลี่ยงอุโมงค์ VPN

3. การกำหนดค่า split tunneling ที่ไม่ถูกต้อง

ในกรณีเหล่านี้ แม้ว่า IP สาธารณะของคุณจะเปลี่ยนแล้ว คำขอ DNS อาจยังคงเปิดเผย ISP จริงและประเทศหรือภูมิภาคจริงของคุณ

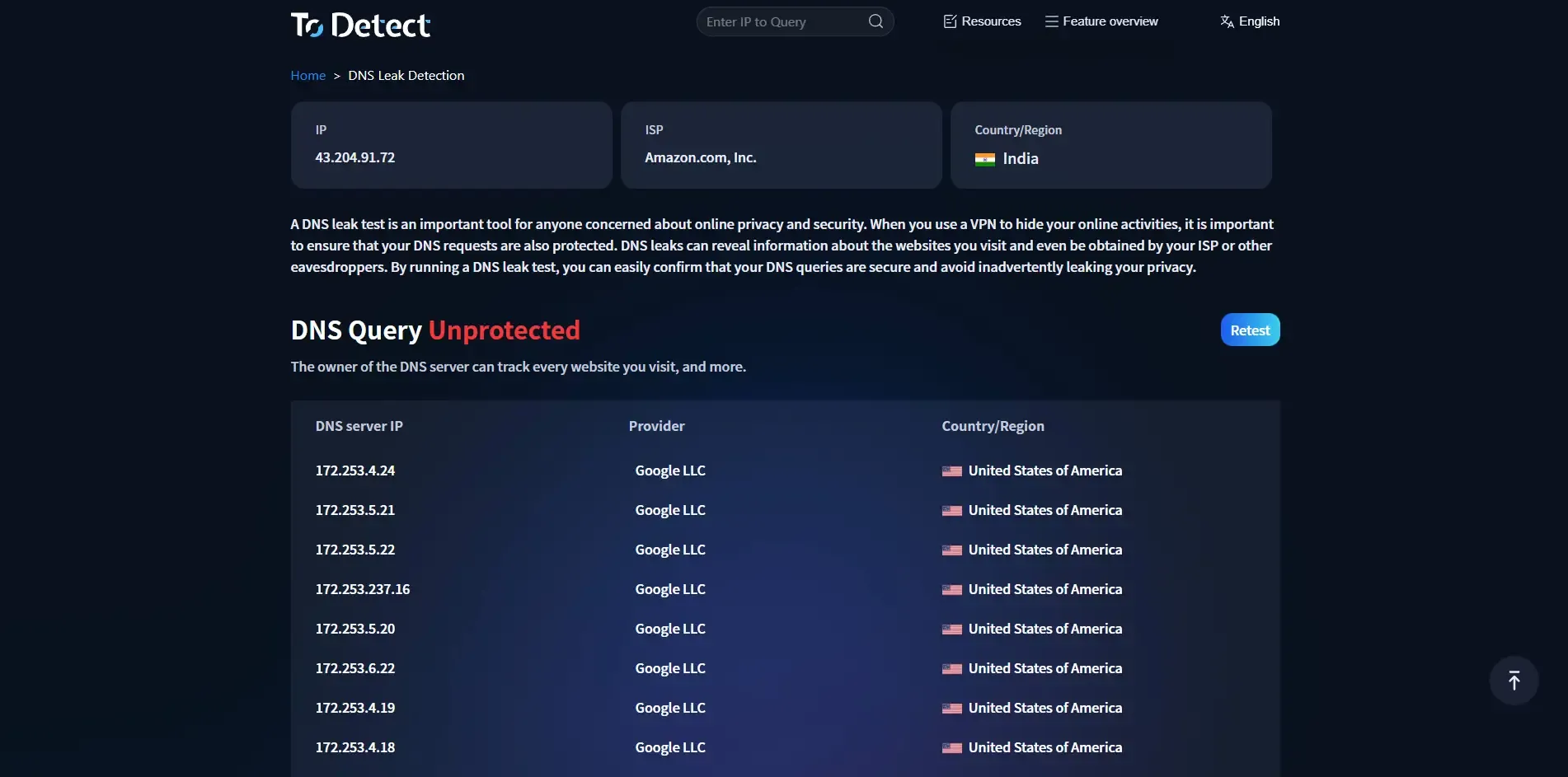

เครื่องมือตรวจสอบการรั่วไหลของ DNS ของ ToDetect ทำอะไรบ้าง?

เมื่อคุณเปิด ToDetect’s DNS Leak หน้า เครื่องมือนี้จะ:

1. กระตุ้นคำขอค้นหา DNS หลายรายการ

2. บันทึกเซิร์ฟเวอร์ DNS ที่ตอบสนองต่อคำขอเหล่านี้จริง

3. แสดงที่อยู่ IP ของเซิร์ฟเวอร์ DNS, ISP และประเทศ/ภูมิภาค

โดยอิงจากข้อมูลนี้ คุณสามารถตัดสินได้ว่าคำขอ DNS ถูกส่งผ่านอุโมงค์ VPN หรือพร็อกซีจริงหรือไม่

II. อธิบายผลการทดสอบการรั่วไหลของ DNS

ผู้ใช้จำนวนมากเห็นผลลัพธ์คล้ายต่อไปนี้หลังจากรันทดสอบ แต่ไม่แน่ใจว่าจะประเมินว่าปลอดภัยหรือไม่

กรณีที่ 1: DNS แสดง ISP ท้องถิ่นหรือประเทศจริง (ตรวจพบการรั่วไหล)

หากคุณเชื่อมต่อกับ VPN ต่างประเทศ แต่ ToDetect แสดงว่า:

• ประเทศของ DNS ยังคงเป็นภูมิภาคท้องถิ่นของคุณ

• ผู้ให้บริการ DNS คือผู้ให้บริการโทรคมนาคม/ISP ในพื้นที่ของคุณ

ซึ่งแสดงว่า:

• ❌ มีการรั่วไหลของ DNS

• ❌ คำขอ DNS กำลังเลี่ยงอุโมงค์ VPN

ในกรณีนี้ แม้ว่า IP สาธารณะของคุณจะถูกซ่อน กิจกรรมของคุณอาจยังถูกระบุได้

กรณีที่ 2: เซิร์ฟเวอร์ DNS ตรงกับประเทศของ VPN (ปลอดภัย)

หากผลการทดสอบแสดงว่า:

• ประเทศของเซิร์ฟเวอร์ DNS = ประเทศที่เชื่อมต่อ VPN

• ผู้ให้บริการ DNS คือบริการ VPN หรือ DNS สาธารณะที่เป็นกลาง

โดยทั่วไปหมายความว่า:

• ✅ ไม่มีความเสี่ยงการรั่วไหลของ DNS อย่างชัดเจน

• ✅ คำขอ DNS ถูกส่งผ่านอุโมงค์ VPN สำเร็จ

นี่คือสภาวะที่เหมาะสม

III. การรั่วไหลของ DNS เปิดเผย IP จริงของคุณหรือไม่?

นี่เป็นหนึ่งในคำถามที่ผู้ใช้กังวลมากที่สุด กล่าวอย่างเคร่งครัด:

การรั่วไหลของ DNS ไม่จำเป็นต้องเปิดเผย IP สาธารณะของคุณโดยตรง แต่จะเปิดเผยอัตลักษณ์เครือข่ายจริงของคุณ

ซึ่งอาจรวมถึง:

• ISP จริงของคุณ

• ประเทศหรือภูมิภาคจริงของคุณ

• ข้อมูล Fingerprinting ของเครือข่าย (มีความอ่อนไหวสูงสำหรับระบบควบคุมความเสี่ยง)

การรั่วไหลของ DNS อันตรายเป็นพิเศษในสถานการณ์ต่อไปนี้:

• การดำเนินงานหลายบัญชี (โซเชียลมีเดีย อีคอมเมิร์ซ โฆษณา)

• การเข้าถึงบริการที่จำกัดภูมิภาค

• สถานการณ์ที่ต้องการความเป็นส่วนตัวและการไม่เปิดเผยตัวตนในระดับสูง

ระบบควบคุมความเสี่ยงจำนวนมากไม่ได้พึ่งพาเพียงที่อยู่ IP แต่ประเมินตาม:

ความสอดคล้องของ IP + DNS + เส้นทางเครือข่าย

เมื่อข้อมูล DNS ไม่สอดคล้องกับ IP ของ VPN อาจถูกตรวจพบว่าเป็นพฤติกรรมผิดปกติ

IV. วิธีแก้ไขการรั่วไหลของ DNS (คู่มือทีละขั้นตอน)

ด้านล่างคือขั้นตอนทั่วไปและได้ผลที่คุณสามารถทำตามเพื่อแก้ปัญหาและแก้ไขการรั่วไหลของ DNS

ขั้นตอนที่ 1: เปิดใช้งานการป้องกัน DNS ในไคลเอนต์ VPN ของคุณ

ตรวจสอบว่าในการตั้งค่า VPN ของคุณมีตัวเลือกดังนี้หรือไม่:

• DNS Leak Protection

• Use VPN DNS

• Prevent DNS Leak

ตรวจให้แน่ใจว่าเปิดใช้ตัวเลือกเหล่านี้ แล้วรีสตาร์ทไคลเอนต์ VPN ของคุณ

ขั้นตอนที่ 2: ตั้งค่า DNS ที่ปลอดภัยด้วยตนเอง (ไม่บังคับ)

ในการตั้งค่าระบบหรือเครือข่ายของคุณ ให้ตั้งค่า DNS เป็น:

• DNS ที่ให้โดย VPN ของคุณ

• หรือ DNS สาธารณะที่เชื่อถือได้ (เช่น 1.1.1.1 / 8.8.8.8)

หมายเหตุ:

หาก VPN ของคุณมีเซิร์ฟเวอร์ DNS ของตนเอง ให้ใช้งาน DNS ของ VPN เป็นลำดับแรก

ขั้นตอนที่ 3: ปิดใช้งานหรือกำหนดค่า IPv6 ให้ถูกต้อง

IPv6 เป็นหนึ่งในแหล่งที่มาของการรั่วไหลของ DNS ที่พบบ่อยที่สุด

คุณสามารถ:

• ปิดใช้งาน IPv6 ชั่วคราวในระบบของคุณ

• หรือให้แน่ใจว่า VPN ของคุณรองรับและจัดการ IPv6 ได้อย่างถูกต้อง

หลังจากเปลี่ยนแปลงแล้ว ให้รีสตาร์ทและรันทดสอบการรั่วไหลของ DNS อีกครั้ง

ขั้นตอนที่ 4: จัดการการรั่วไหลในระดับเบราว์เซอร์ (WebRTC)

เบราว์เซอร์บางตัวอาจเปิดเผยข้อมูลเครือข่ายจริงผ่าน WebRTC

การดำเนินการที่แนะนำ:

• ปิดใช้งาน WebRTC ในเบราว์เซอร์ของคุณ

• หรือใช้ส่วนขยายของเบราว์เซอร์เพื่อจำกัดมัน

จากนั้นใช้ ToDetect อีกครั้งเพื่อยืนยันผลลัพธ์

ขั้นตอนที่ 5: ทดสอบซ้ำและยืนยันผลลัพธ์

หลังจากตั้งค่าทั้งหมดเสร็จแล้ว:

• เชื่อมต่อ VPN ของคุณใหม่

• ล้างแคชของเบราว์เซอร์ (ตัวเลือก)

• เข้าไปที่หน้า DNS Leak ของ ToDetect อีกครั้ง

หากผลลัพธ์ของ DNS ตรงกับประเทศของ VPN แสดงว่าแก้ไขปัญหาเรียบร้อยแล้ว

V. สรุป

การรั่วไหลของ DNS ไม่ได้เป็นกรณีขอบที่พบยาก แต่เป็นช่องโหว่ด้านความเป็นส่วนตัวที่พบได้บ่อยในหมู่ผู้ใช้ VPN เพียงแค่เห็นว่า IP ของคุณเปลี่ยน ไม่ได้หมายความว่าสภาพแวดล้อมเครือข่ายของคุณปลอดภัย

ด้วยเครื่องมือตรวจสอบการรั่วไหลของ DNS ของ ToDetect คุณสามารถ:

• ระบุได้อย่างรวดเร็วว่าทราฟฟิก DNS ถูกส่งผ่านอุโมงค์ VPN หรือไม่

• เข้าใจอย่างชัดเจนว่าผลการทดสอบหมายความว่าอย่างไรจริงๆ

• แก้ไขความเสี่ยงที่อาจเกิดขึ้นได้อย่างตรงจุด

เป็นประจำ การทดสอบการรั่วไหลของ DNS เป็นขั้นตอนที่จำเป็นในการปกป้องความเป็นส่วนตัวและความปลอดภัยของเครือข่าย

VI. คำถามที่พบบ่อย (FAQ)

Q1: การใช้ DNS สาธารณะสามารถป้องกันการรั่วไหลของ DNS ได้อย่างสมบูรณ์หรือไม่?

ไม่จำเป็นเสมอไป. DNS สาธารณะช่วยลดความเสี่ยงการรั่วไหลบางส่วนได้ แต่หากคำขอ DNS ไม่ถูกส่งผ่านอุโมงค์ VPN แม้แต่ DNS สาธารณะก็อาจยังเปิดเผยเส้นทางเครือข่ายจริงของคุณ

Q2: การรั่วไหลของ DNS ส่งผลต่อหลายบัญชีหรือบัญชีโฆษณาหรือไม่?

ใช่ อย่างมีนัยสำคัญ. ในการดำเนินงานหลายบัญชี การโฆษณา หรือการจัดการแพลตฟอร์ม ระบบจะประเมินที่อยู่ IP + แหล่งที่มาของ DNS + ความสอดคล้องของเครือข่าย หาก DNS ไม่สอดคล้องกับ IP ของ VPN อาจถูกระบุว่าเป็นสภาพแวดล้อมที่ผิดปกติและกระตุ้นให้เกิดการควบคุมความเสี่ยง การยืนยันตัวตน หรือข้อจำกัด

Q3: ควรทดสอบการรั่วไหลของ DNS เมื่อใด?

แนะนำให้ทดสอบการรั่วไหลของ DNS อย่างยิ่งในสถานการณ์ต่อไปนี้:

• ใช้ VPN หรือพร็อกซีเพื่อเข้าถึงบริการที่อ่อนไหว

• ดำเนินงานหลายบัญชีหรือข้ามภูมิภาค

• หลังจากเปลี่ยน VPN พร็อกซี หรือสภาพแวดล้อมเครือข่าย

• เมื่อจำเป็นต้องมีความเป็นส่วนตัวหรือการไม่เปิดเผยตัวตนในระดับสูง

การทดสอบการรั่วไหลของ DNS ไม่ควรเป็นงานครั้งเดียว แต่ควรเป็นส่วนหนึ่งของแนวปฏิบัติด้านความปลอดภัยที่ดี

AD

AD