วิธีป้องกันการรั่วไหลของ DNS — คู่มือการตรวจจับและแก้ไขปี 2026 (เราเตอร์ + คอมพิวเตอร์ + มือถือ)

หากการรั่วไหลของ DNS ไม่ถูกจัดการอย่างเหมาะสม แม้ว่าคุณจะใช้ VPN หรือเครือข่ายที่เข้ารหัส รายการการท่องเว็บของคุณอาจยังคงมองเห็นได้โดยแพลตฟอร์มหรือบุคคลที่สาม

กล่าวอีกนัยหนึ่ง คุณอาจคิดว่าตัวเอง “ล่องหน” แต่ในความเป็นจริงคุณกำลังท่องเว็บภายใต้ตัวตนจริงของคุณ สถานการณ์นี้พบได้บ่อยมากในปัจจุบัน—ไม่ใช่แค่ความผิดพลาดของมือใหม่เท่านั้น

ในคู่มือนี้ เราจะพาคุณทำตามขั้นตอนไปทีละขั้น: ตั้งแต่เราเตอร์และคอมพิวเตอร์ไปจนถึงโทรศัพท์มือถือ วิธีแก้การรั่วไหลของ DNS ให้หมดจด พร้อมเครื่องมือใช้งานจริงเพื่อช่วยคุณตรวจจับช่องโหว่ด้านความเป็นส่วนตัว

1. การรั่วไหลของ DNS คืออะไร? ทำไมจึงสำคัญ

DNS ทำหน้าที่เป็น “ตัวแปล” ที่แปลงชื่อโดเมนให้เป็นที่อยู่ IP โดยปกติ หากคุณใช้ Proxy หรือ VPN การแปลงนี้ก็ควรเกิดขึ้นผ่านช่องทางที่เข้ารหัสด้วย

อย่างไรก็ตาม อุปกรณ์จำนวนมากยังคงใช้ DNS เริ่มต้นของผู้ให้บริการอินเทอร์เน็ต (ISP) ในท้องถิ่น ส่งผลให้โดเมนที่คุณเข้าชมถูกเปิดเผย—ซึ่งเราเรียกสิ่งนี้ว่า DNS รั่วไหล

ความเสี่ยงที่พบบ่อย ได้แก่:

• ประวัติการท่องเว็บของคุณถูกผู้ให้บริการอินเทอร์เน็ตบันทึก

• โฆษณาเจาะจงเป้าหมาย หรือแม้แต่การเซ็นเซอร์

• เครื่องมือ IP ดูเหมือนเชื่อมต่อแล้ว แต่ความจริงคุณยังถูกเปิดเผย

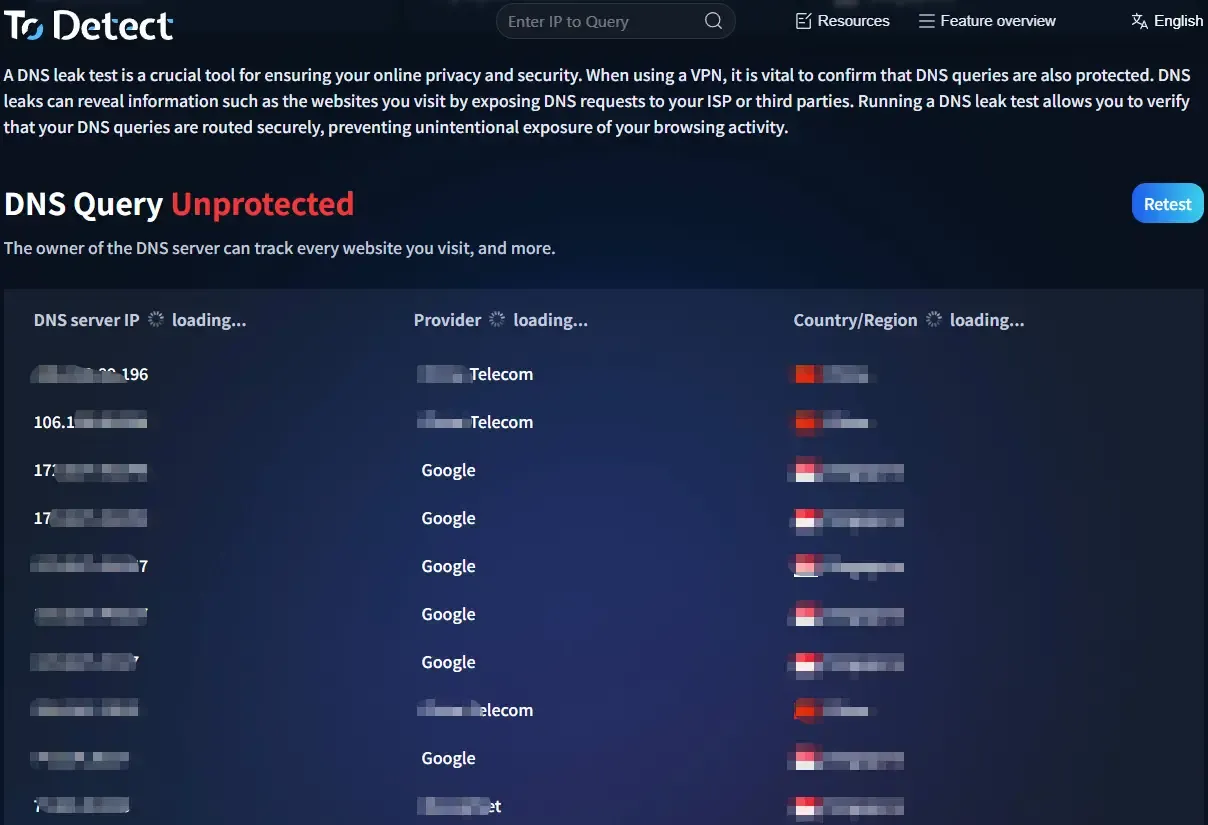

2. ขั้นแรก: ทดสอบการรั่วไหลของ DNS

ก่อนตั้งค่าใด ๆ แนะนำให้รันการทดสอบการรั่วไหลของ DNS เพื่อตรวจสอบสถานะปัจจุบันของคุณ ทำได้ดังนี้:

• เปิดเบราว์เซอร์ของคุณและไปที่เว็บไซต์ทดสอบ DNS (เช่น https://www.todetect.net/)

• รัน “Standard Test” หรือ “Extended Test”

• ตรวจสอบตำแหน่งที่ตั้งของเซิร์ฟเวอร์ DNS ที่ได้ผลลัพธ์กลับมา

หากคุณอยู่ในจีนแต่ผลลัพธ์แสดง DNS ของผู้ให้บริการท้องถิ่น (เช่น China Telecom หรือ China Mobile) แสดงว่ามีโอกาสสูงว่าจะเกิดการรั่วไหล

👉 เคล็ดลับขั้นสูง: ใช้เครื่องมือตรวจสอบ fingerprint ของ ToDetect เพื่อสแกนแบบครบถ้วนด้วย

เครื่องมือนี้ไม่เพียงตรวจจับการรั่วไหลของ DNS แต่ยังตรวจสอบได้ว่า IP ของคุณ, WebRTC, Canvas และองค์ประกอบอื่น ๆ ถูกเปิดเผยหรือไม่—ช่วยให้คุณระบุความเสี่ยงด้านความเป็นส่วนตัวได้อย่างรอบด้าน

3. การป้องกันการรั่วไหลของ DNS ในระดับเราเตอร์ (สำคัญที่สุด)

วิธีที่ 1: ตั้งค่า Secure DNS ด้วยตนเอง

เข้าสู่แผงผู้ดูแลของเราเตอร์ (มักเป็น 192.168.1.1) ไปที่การตั้งค่า DNS แล้วกรอก:

• Cloudflare: 1.1.1.1 / 1.0.0.1

• Google: 8.8.8.8 / 8.8.4.4

👉 หมายเหตุ: DNS แบบมาตรฐานยังอาจถูกดักฟังได้—พิจารณาอัปเกรดเป็น:

วิธีที่ 2: เปิดใช้ DoH / DoT (DNS ที่เข้ารหัส)

หากเราเตอร์ของคุณรองรับ:

• DNS over HTTPS (DoH)

• DNS over TLS (DoT)

• เปิดใช้งาน และเลือกผู้ให้บริการอย่าง Cloudflare DoH หรือ NextDNS (รองรับกฎแบบกำหนดเอง)

วิธีที่ 3: ใช้เฟิร์มแวร์ OpenWRT / Merlin

ใช้ SmartDNS หรือ AdGuard Home เพื่อบังคับให้อุปกรณ์ทั้งหมดใช้ DNS ที่กำหนด ป้องกันการย้อนกลับไปใช้ DNS ของผู้ให้บริการ

4. ป้องกันการรั่วไหลของ DNS บนคอมพิวเตอร์ (Windows / Mac)

การตั้งค่า Windows

เปิด “Network & Internet Settings” → “Change Adapter Options” → เลือกเครือข่ายปัจจุบัน → Properties → IPv4

ตั้งค่า DNS ด้วยตนเอง: 1.1.1.1 / 1.0.0.1

👉 แนะนำ: เปิดใช้งานในเบราว์เซอร์ (Chrome/Edge)

Settings → Privacy & Security → Security → เปิด “Secure DNS” และเลือก Cloudflare หรือ DoH แบบกำหนดเอง

การตั้งค่า Mac

• System Settings → Network → WiFi → Details → DNS

• เพิ่ม: 1.1.1.1 / 8.8.8.8

• เปิดใช้ DoH ในเบราว์เซอร์ของคุณด้วย

5. ป้องกันการรั่วไหลของ DNS บนมือถือ (iOS / Android)

iPhone (iOS)

วิธีที่ 1: โปรไฟล์การกำหนดค่า (แนะนำ)

ใช้แอป Cloudflare 1.1.1.1 อย่างเป็นทางการ หรือ ติดตั้งโปรไฟล์ DoH

วิธีที่ 2: ตั้งค่า WiFi ด้วยตนเอง

ไปที่ WiFi → Configure DNS → Manual → ใส่ 1.1.1.1

Android

• วิธีง่ายที่สุด: Settings → Network → Private DNS

• ใส่: dns.cloudflare.com

• วิธีนี้จะเปิดใช้ DoT (DNS ที่เข้ารหัส) และทำงานได้ดีมาก

6. การป้องกันเพิ่มเติมในระดับเบราว์เซอร์

หลายคนมองข้ามเบราว์เซอร์ แต่มันก็อาจก่อให้เกิดการรั่วไหลของ DNS หรือการเปิดเผยข้อมูลส่วนตัวได้ ทำสิ่งต่อไปนี้ 3 ข้อ:

• เปิดใช้ Secure DNS (DoH)

• ปิด WebRTC (เพื่อป้องกันการรั่วไหลของ IP)

• ใช้ส่วนขยายด้านความเป็นส่วนตัว (เช่น uBlock Origin)

7. อย่ามองข้าม: Browser Fingerprinting

แม้ DNS จะไม่รั่วไหล คุณก็ยังอาจถูกระบุตัวตนได้ เพราะ browser fingerprinting ทำหน้าที่เป็น “ตัวตนที่มองไม่เห็น” อีกชุดหนึ่ง

แนะนำให้ ใช้เครื่องมือ fingerprint ของ ToDetect เพื่อตรวจสอบ:

• fingerprint ของคุณมีความเฉพาะตัวหรือไม่

• คุณถูกติดตามได้ง่ายหรือไม่

• มีความเสี่ยงด้านความเป็นส่วนตัวหรือไม่

หากคะแนนไม่ดี คุณอาจต้องใช้เบราว์เซอร์แบบ anti-fingerprint หรือปรับการตั้งค่าความเป็นส่วนตัวของคุณ

8. การตั้งค่าการป้องกัน การรั่วไหลของ DNS แบบครบถ้วน (เวอร์ชันง่าย)

หากคุณไม่ต้องการให้ซับซ้อนเกินไป ใช้การตั้งค่านี้ก็พอ:

• เราเตอร์: Cloudflare DNS + DoH

• คอมพิวเตอร์/มือถือ: เปิดใช้ DNS ที่เข้ารหัสในระดับระบบ

• เบราว์เซอร์: เปิดใช้ Secure DNS + ปิด WebRTC

• ตรวจสอบสม่ำเสมอ: การทดสอบการรั่วไหลของ DNS + เครื่องมือ fingerprint ของ ToDetect

สรุป

ในหลายกรณี การรั่วไหลของ DNS เกิดขึ้นเพียงเพราะไม่ได้เปลี่ยนค่าดีฟอลต์ รายละเอียดเล็ก ๆ เหล่านี้ตัดสินได้ว่าการใช้งานอินเทอร์เน็ตของคุณปลอดภัยจริงหรือไม่

หากคุณเพียงทดสอบการรั่วไหลของ DNS ครั้งเดียวแล้วคิดว่าปลอดภัย แนะนำให้ใช้เครื่องมือ fingerprint ของ ToDetect เพิ่มเติมเพื่อการตรวจสอบที่ครอบคลุมยิ่งขึ้น

ไม่จำเป็นต้องตั้งค่าให้สมบูรณ์แบบในครั้งเดียว ก่อนอื่นทำให้เราเตอร์ อุปกรณ์ และเบราว์เซอร์ของคุณปลอดภัย—จากนั้นค่อย ๆ ปรับให้เหมาะทีละขั้น

AD

AD