2026’nın En İyi Sınır Ötesi DNS Sızıntısı Test Araçları (Ücretsiz ve Kararlı Çevrimiçi Kontroller)

Bir proxy etkinleştirmiş, düğüm değiştirmiş veya proxy ortamınızı özenle yapılandırmış olabilirsiniz—yine de sizi sessizce “ele veren” bir ayrıntı kalabilir — o da DNS sızıntılarıdır.

Günümüzde birçok platform giderek daha gelişmiş risk kontrol sistemlerine sahip. Yalnızca IP adreslerine bakmakla kalmıyor, değerlendirme için DNS çözümleme yollarını, tarayıcı parmak izi tespitini ve diğer çok boyutlu verileri de birleştiriyorlar.

Şimdi, DNS sızıntılarının ne olduğunu, DNS sızıntısı tespitinin neden önemli olduğunu ve 2026’da hangi kararlı ve ücretsiz çevrimiçi tespit araçlarının mevcut olduğunu adım adım inceleyelim.

1. DNS Sızıntısı Nedir? Neden Önemlidir

DNS sızıntısı, bir web sitesini ziyaret ettiğinizde alan adı çözümleme isteğinizin proxy tünelinizden geçmeyip doğrudan yerel ağınız üzerinden gitmesi anlamına gelir.

DNS sızıntıları gerçek IP konumunuzu açığa çıkarabilir, ISS’lerin veya ağ sağlayıcılarının gezinme davranışınızı kaydetmesine izin verebilir ve bazı platformlarda (özellikle sınır ötesi işlemler için) anormal erişim sorunlarına yol açabilir.

Bu nedenle, sınır ötesi işe başlamadan önce DNS sızıntısı testi yapmak şiddetle önerilir.

2. DNS Sızıntısı Tespiti ve DNS Sızıntısı Testi: Farkı Nedir?

Birçok kişi “DNS sızıntısı tespiti” ve “DNS sızıntısı testi”ni birbirinin yerine kullanır, ancak şöyle anlaşılabilir:

• DNS Sızıntısı Tespiti: Sonuca odaklanır (sızıntı olup olmadığı)

• DNS Sızıntısı Testi: Sürece odaklanır (istek yolları, sunucu bilgisi vb.)

Tam bir DNS sızıntısı tespiti genellikle şunları içerir:

• DNS sunucusunun konumu

• DNS isteğinin kaynağı

• Mevcut proxy IP’nizle eşleşip eşleşmediği

• Anormal çözümleme yolları olup olmadığı

Sonuçlar DNS sunucunuzun hâlâ yerel ISS’nize ait olduğunu gösteriyorsa, genellikle bir DNS sızıntısı olduğu sonucuna varılabilir.

3. 2026’daki Kararlı DNS Sızıntısı Tespit Araçları (DNS Sızıntısı Tespit Araçları)

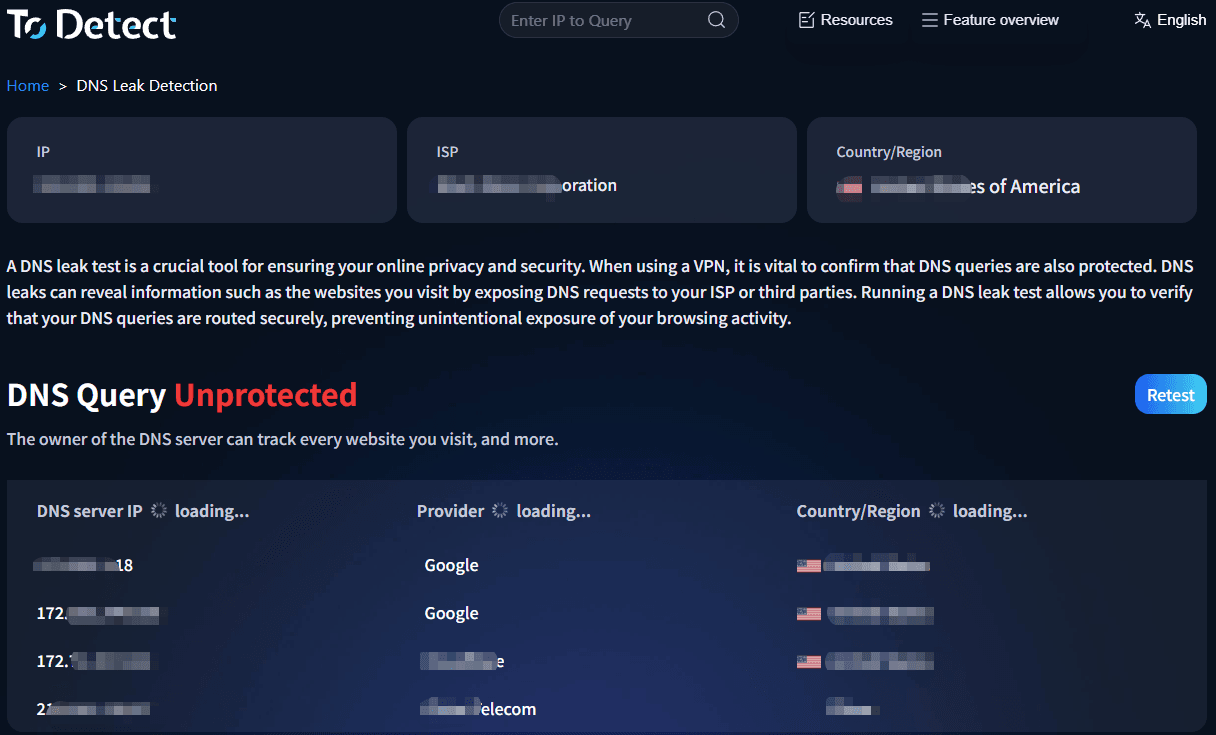

1. ToDetect: Hepsi Bir Arada Tespit Aracı (Şiddetle Önerilir)

ToDetect’in avantajı, yalnızca DNS sızıntısı tespiti yapmakla kalmayıp tarayıcı parmak izi tespiti, IP ortam analizi, WebRTC testi ve daha fazlasını da entegre etmesidir.

Başka bir deyişle, yalnızca DNS’inizin sızıp sızmadığını söylemekle kalmaz, genel ağ ortamınızın bir “gerçek kullanıcı” gibi görünüp görünmediğini de değerlendirir.

Sınır ötesi hesap operasyonları (anti-linking), çoklu hesap yönetimi, risk kontrol testleri ve gizlilik odaklı kullanıcılar için uygundur.

2. Diğer Yaygın DNS Sızıntısı Test Araçları (Tamamlayıcı)

ToDetect’e ek olarak, bazı platformlar da tamamlayıcı olarak kullanılabilir:

• DNS sızıntı testi platformları (temel kontroller)

• IP kontrol platformları (DNS bilgisiyle)

Ancak, bu araçların çoğunun yalnızca tek boyutlu DNS sızıntısı testi sunduğunu ve kapsamlı ortam analizinden yoksun olduğunu unutmayın. ToDetect gibi birleşik bir araç önerilir.

4. Sınır Ötesi DNS Sızıntısı Testi için Temel Hususlar (Yaygın Tuzaklar)

1. Yalnızca Bir Kez Test Etmeyin: Sonuçlar “Yanıltıcı Güvenli” Olabilir

Birçok kullanıcı tek bir DNS sızıntısı testi yapar ve sonuç normal görünüyorsa her şeyin yolunda olduğunu varsayar.

Gerçekte, DNS çözümleme yolları zaman içinde değişebilir, farklı platformlar farklı DNS sunucuları kullanabilir ve ağ dalgalanmaları sonuçları etkileyebilir.

Daha güvenli bir yaklaşım en az 2–3 kez test yapmak, düğüm değiştirmek ve çapraz doğrulama için birden çok araç kullanmaktır (örneğin ToDetect).

2. DNS Konumu IP Konumuyla Eşleşiyor mu Kontrol Edin

Bu, DNS sızıntılarının temel göstergelerinden biridir.

Örneğin, IP’niz Amerika Birleşik Devletleri’ni gösteriyor ancak DNS sunucunuz Çin’de ise, bu büyük olasılıkla bir DNS sızıntısıdır.

ToDetect kullanırken DNS sunucusunun ülkesi, ASN bilgisi ve yerel bir ISS’ye ait olup olmadığına odaklanın.

3. Testten Önce Tarayıcı Önbelleğini Temizleyin

Birçok kişi bunu göz ardı eder ve bu da hatalı sonuçlara yol açar.

Bunun nedeni, tarayıcıların DNS kayıtlarını önbelleğe alabilmesi ve sonuçların normal görünmesine neden olabilmesidir.

Önbelleği temizlemeniz, gizli modu kullanmanız veya tarayıcı değiştirmeniz önerilir. Daha iyi doğruluk için tarayıcı parmak izi testi ile birleştirin.

4. Tarayıcı Parmak İzi Tespitini Göz Ardı Etmeyin

Yalnızca DNS sızıntısı testi yeterli değildir. Bazı kullanıcıların DNS sızıntısı olmayabilir ancak yine de tanımlanabilir tarayıcı parmak izlerini ortaya koyabilirler.

Örneğin, yurt dışı bir IP’nin yerelleştirilmiş yazı tipleri/dil veya uyumsuz saat dilimiyle kullanılması gizliliği ve hesap güvenliğini etkileyebilir.

Tek bir metrik yerine genel ortam tutarlılığına odaklanarak birleşik DNS + tarayıcı parmak izi analizi için ToDetect kullanmanız önerilir.

5. Farklı Proxy Araçları DNS’i Farklı Şekilde Ele Alır

Tüm proxy’ler DNS isteklerini düzgün şekilde işleme koymaz—bu kritik bir konudur.

Yaygın sorunlar şunlardır: yalnızca trafiği proxy’den geçirmek (DNS’i değil), sistem varsayılan DNS’ini kullanmak (sızıntıya açık) veya DNS’i yerel ağ geçitlerinden yönlendirmek.

Bu nedenle, her proxy aracını ayrı ayrı test edin, farklı düğümleri test edin ve güncellemelerden sonra yeniden test edin.

6. Mobil vs Genişbant: Sonuçlar Farklı Olabilir

Birçok kullanıcı yalnızca masaüstünde test yapar ve cihaz farklılıklarını göz ardı eder.

Mobil (4G/5G) DNS yolları farklı olabilir, WiFi ve kablolu ağlar farklı davranır ve ISS’ler farklı çözümleme stratejileri kullanır.

Doğru sonuçlar için birden çok cihazda (masaüstü + mobil) ve ağda (WiFi / mobil veri) test yapılması önerilir.

5. Sınır Ötesi DNS Sızıntıları Nasıl Önlenir? Pratik İpuçları

Tespit yalnızca ilk adımdır—esas hedef önlemedir.

1. DNS Koruması Olan Proxy Araçları Kullanın

Tüm proxy’ler DNS sızıntılarını önlemez. DNS şifrelemesini, özel DNS ayarlarını desteklediklerinden ve sızıntı koruma özelliklerine sahip olduklarından emin olun.

2. Güvenli DNS’i Manuel Olarak Ayarlayın

ISS müdahale risklerini azaltmak için DoH / DoT (DNS over HTTPS / TLS) gibi herkese açık şifreli DNS kullanmayı düşünün.

3. WebRTC’yi Devre Dışı Bırakın (Gerçek IP Sızıntısını Önleyin)

Birçok tarayıcı varsayılan olarak WebRTC’yi etkinleştirir; bu, gerçek IP’nizin sızmasına neden olabilir. Eklentilerle devre dışı bırakın veya gizlilik odaklı tarayıcılar kullanın.

4. Düzenli DNS Sızıntısı Testi Yapın

Ağ ortamları dinamiktir. Proxy değiştirdikten sonra test yapın, düzenli olarak ToDetect ile tam kontroller gerçekleştirin ve DNS sunucusu değişikliklerini izleyin.

Son Söz:

Günümüzün ağ ortamı artık yalnızca IP adreslerinden ibaret değil. DNS çözümlemeden tarayıcı parmak izine kadar her ayrıntı sizi açığa çıkaran bir ipucu olabilir.

Tek bir araca güvenmeyin—DNS, IP ve tarayıcı parmak izi göstergelerini düzenli olarak kontrol etmek için ToDetect gibi kapsamlı platformlar kullanın.

Sınır ötesi işlemlerle uğraşıyorsanız veya gizliliğe önem veriyorsanız, şimdi kapsamlı bir DNS sızıntısı testi yapmanız önerilir. Sorunları erken tespit etmek maliyetleri önemli ölçüde azaltabilir.