Thực hành HTTP/2 & SSL Fingerprinting: Khóa học cấp tốc 3 phút

Trong lĩnh vực bảo mật internet và phân tích lưu lượng, ngày càng nhiều người quan tâm đến phát hiện fingerprint HTTP2/SSL.

Công nghệ này phân tích thông tin bắt tay HTTPS của một website để xác định đặc điểm của cả client và server, như loại trình duyệt, hệ điều hành và thậm chí việc sử dụng TLS cipher suites.

Tuy nhiên, nhiều người vẫn chưa biết bắt đầu từ đâu. Tiếp theo, chúng tôi sẽ chia sẻ hướng dẫn nhanh thân thiện cho người mới để giúp bạn nắm bắt và sử dụng phát hiện fingerprint HTTP2/SSL trong thời gian ngắn nhất.

1. Phát hiện Fingerprint HTTP2/SSL là gì?

HTTP/2 là phiên bản nâng cấp của giao thức HTTP, hỗ trợ các tính năng như ghép kênh và nén header, trong khi SSL/TLS là giao thức mã hóa bảo đảm truyền dữ liệu an toàn.

Khi truy cập một website, trình duyệt và máy chủ trao đổi thông tin được mã hóa trong quá trình bắt tay. Thông tin này có thể được dùng để tạo “fingerprint”.

Phát hiện fingerprint HTTP2/SSL phân tích dữ liệu bắt tay trong kết nối HTTPS để nhận diện đặc điểm của client, server hoặc thiết bị mạng.

2. Phát hiện Fingerprint HTTP2/SSL có thể làm gì?

1. Tăng cường bảo vệ bảo mật

Phát hiện fingerprint giúp xác định client bất thường hoặc các tấn công tiềm ẩn, chẳng hạn như phát hiện trình duyệt không chuẩn hoặc lưu lượng bot.

2. Tối ưu khả năng tương thích của website

Bằng cách phát hiện các đặc trưng HTTP2/SSL, website có thể tối ưu cho các trình duyệt khác nhau và cải thiện trải nghiệm người dùng.

3. Phân tích dữ liệu & kiểm thử xâm nhập

Trong kiểm thử xâm nhập, phân tích fingerprint có thể cho thấy phiên bản server, các cipher suites và thậm chí hệ điều hành, giúp nhận diện lỗ hổng tiềm ẩn.

3. Các phương pháp phát hiện Fingerprint HTTP2/SSL phổ biến

Trong thực tế, có hai cách chính để thực hiện phát hiện fingerprint HTTP2/SSL:

1. Phân tích gói tin thụ động

Sử dụng các công cụ bắt gói (như Wireshark hoặc Fiddler) để phân tích các gói bắt tay TLS/HTTP2 và trích xuất thông tin client/server. Phương pháp này phù hợp cho thực hành trong phòng lab nhưng tương đối phức tạp với người mới.

2. Phát hiện trực tuyến hoặc dựa trên công cụ

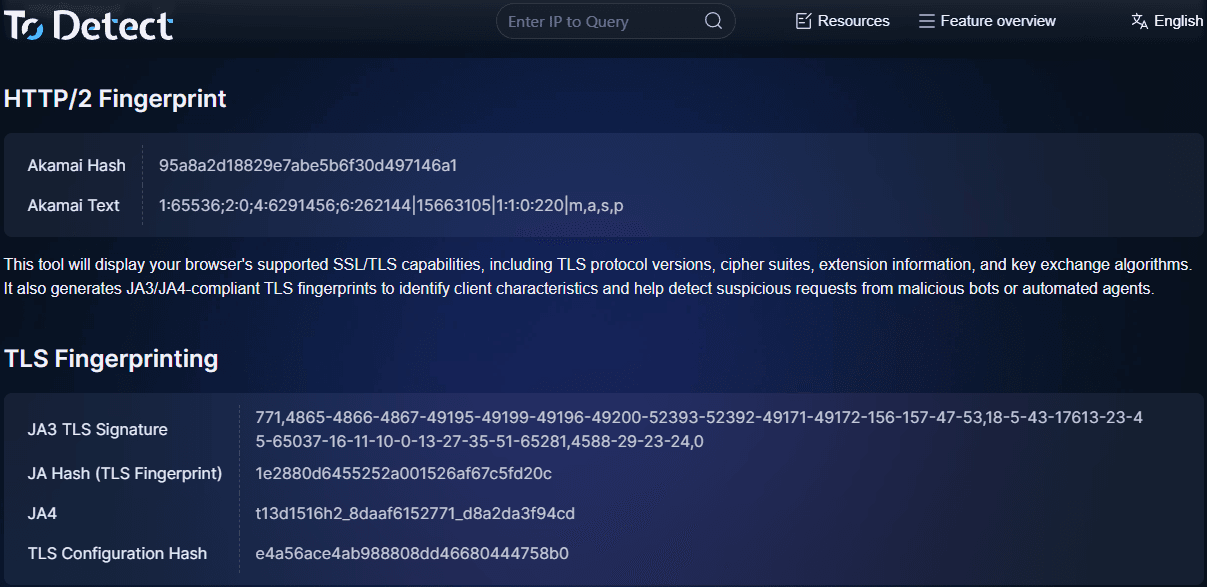

Đây là cách dễ bắt đầu nhất. Với công cụ fingerprint ToDetect, bạn chỉ cần nhập URL website mục tiêu và hệ thống sẽ tự động tạo báo cáo fingerprint HTTP2/SSL.

Báo cáo bao gồm các phiên bản giao thức được hỗ trợ, các cipher suites và đặc điểm trình duyệt. Cách này hiệu quả, đơn giản và phù hợp cho phân tích hằng ngày.

4. Phát hiện nhanh bằng ToDetect

1. Mở website công cụ fingerprint ToDetect.

2. Sau khi truy cập, hệ thống tự động thu thập dữ liệu bắt tay HTTP2/SSL.

3. Kết quả bao gồm phiên bản giao thức, TLS cipher suites, loại server và đặc điểm fingerprint của trình duyệt.

Bạn có thể nhận báo cáo đầy đủ trong vài phút.

Công cụ cũng làm nổi bật các vấn đề bảo mật tiềm ẩn và gợi ý tối ưu hóa, rất phù hợp cho người mới và nhà phân tích.

5. Mẹo thực hành cho phát hiện Fingerprint HTTP2/SSL

| Kỹ thuật | Trường hợp sử dụng | Lưu ý |

|---|---|---|

| Kiểm tra độ trễ bắt tay TLS | Đánh giá hiệu năng server và độ trễ mạng | Độ trễ cao không phải lúc nào cũng là vấn đề bảo mật; hãy phân tích cùng các chỉ số khác |

| Phân tích hỗ trợ ALPN | Xác định các giao thức được hỗ trợ (HTTP/2, HTTP/1.1) | Proxy/CDN có thể thay đổi thông tin ALPN |

| Xác minh chuỗi chứng chỉ | Ngăn chặn tấn công MITM hoặc chứng chỉ giả mạo | Phân biệt chứng chỉ tự ký và chứng chỉ hết hạn |

| Kiểm tra hỗ trợ nén | Tối ưu truyền dữ liệu | Một số thuật toán tiềm ẩn rủi ro bảo mật |

| So sánh fingerprint của trình duyệt | Phát hiện bot hoặc lưu lượng bất thường | Cân nhắc tuân thủ quyền riêng tư |

1. Kết hợp với Browser Fingerprinting

Kết hợp HTTP2/SSL với browser fingerprinting giúp nhận diện client chính xác hơn.

2. Tập trung vào TLS Cipher Suites

Các cipher suites lỗi thời hoặc yếu cần được khắc phục kịp thời vì ảnh hưởng đến bảo mật.

3. Thực hiện kiểm tra định kỳ

Phát hiện thường xuyên giúp đảm bảo bảo mật và khả năng tương thích luôn được cập nhật.

4. Phân tích các chỉ số long-tail

Đừng chỉ nhìn vào phiên bản chính—hãy phân tích ALPN, SNI và multiplexing để có hiểu biết sâu hơn.

6. Phát hiện Fingerprint HTTP2/SSL FAQ & Lưu ý

Dương tính giả:

CDN hoặc proxy có thể thay đổi dữ liệu bắt tay, dẫn đến phán đoán sai.

Quyền riêng tư:

Đảm bảo tuân thủ khi thu thập dữ liệu fingerprint.

Lựa chọn công cụ:

Chọn công cụ đơn giản, đầy đủ và được cập nhật thường xuyên.

Tổng kết

Phát hiện fingerprint HTTP2/SSL rất hữu ích cho bảo mật, tối ưu hóa và phân tích lưu lượng.

Nếu bạn mới bắt đầu, hãy thử ToDetect để nhanh chóng tạo báo cáo chỉ trong vài phút.

AD

AD