一看就會的 DNS 泄露測試教程,新手小白照着做就行(附詳細圖解)

很多人第一次接觸網路隱私、科學上網或代理工具時,都會被一個詞繞暈——DNS 洩露。

工具明明連上了,IP 看起來也變了,你以為自己隱藏得很好,實際上 DNS 請求可能早就把你「出賣」了。

今天小編就來和大家分享一套連新手也能照著做的 DNS 洩露測試方法,不講複雜概念、不折騰設定,看完就能自己動手測。

一、什麼是 DNS 洩露?先用白話說清楚

簡單理解:DNS 洩露 = 你在「翻牆/代理」時,網域解析請求卻偷偷走了本地網路。

也就是說:

你實際訪問的網站內容可能走了代理,但「你要訪問哪個網站」這一步,卻被本地 DNS 或電信業者看到了。

這對隱私與匿名性影響非常大,因此 DNS 洩露檢測 是很多人忽略、但極其關鍵的一步。

二、DNS 洩露一定要測嗎?哪些人最該測

如果你符合以下任一條,建議一定要測一次:

• 使用 IP 工具/代理/科學上網工具

• 對隱私、匿名性有要求

• 曾經修改過 DNS、使用過公共 DNS

• 經常訪問國外網站、海外服務

說白了,只要你不想「表面匿名,實際裸奔」,那 DNS 洩露測試 就是必做項目。

三、小白 DNS 洩露測試 方法(一步一步來)

第一步:先清空瀏覽器環境(很重要)

在開始測試前,建議你:

• 關閉無關的擴充套件

• 或直接使用無痕視窗

• 條件允許的話,使用一個乾淨的瀏覽器

因為後面還會順帶做 瀏覽器指紋檢測,環境越乾淨,結果越準確。

第二步:訪問 DNS 洩露檢測網站

打開瀏覽器後,直接訪問常見的 DNS 測試頁面:

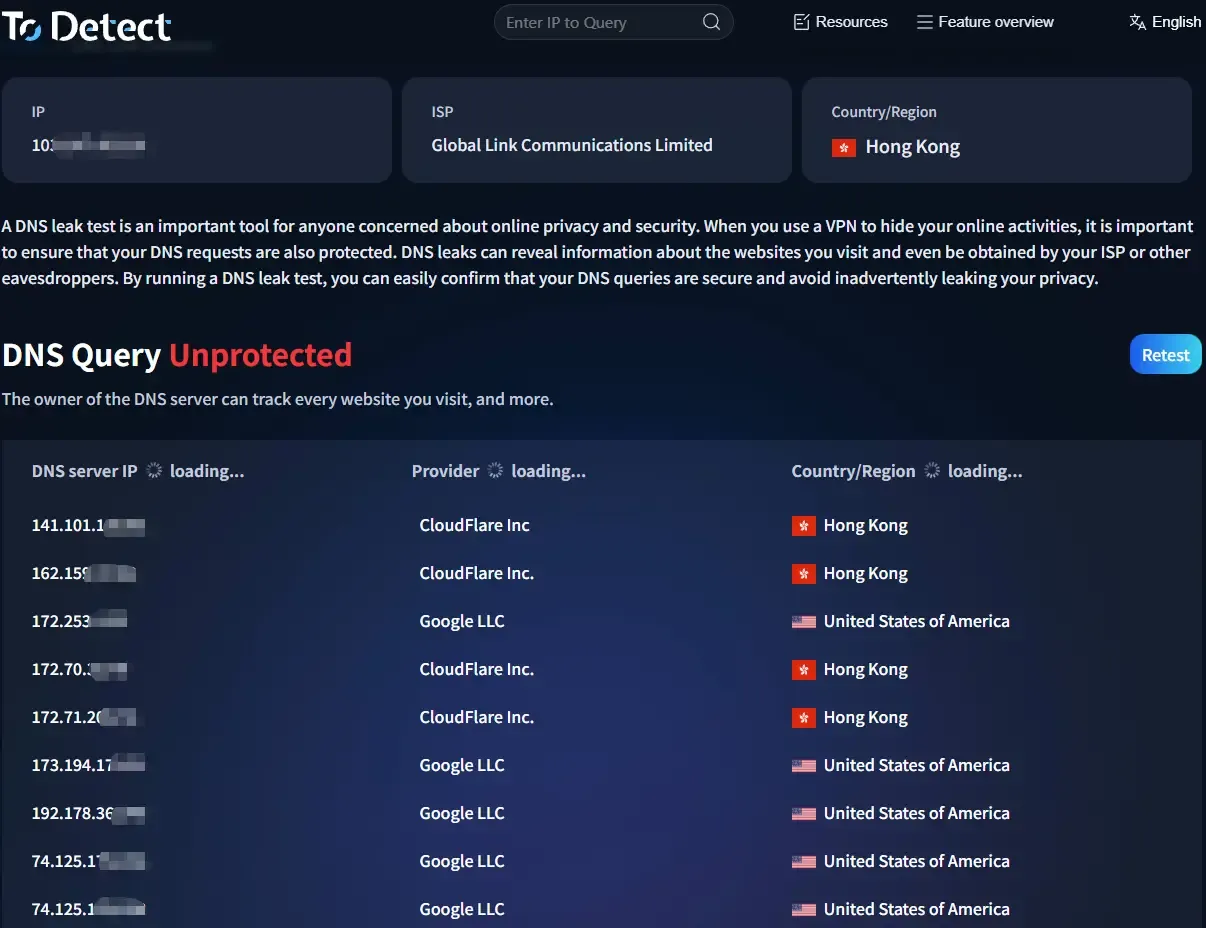

頁面載入完成後,通常你會看到:

• 當前 IP

• DNS 伺服器列表

• DNS 所屬國家/電信業者

這一步不需要點任何按鈕,只要頁面完整載入即可。

第三步:如何判讀 DNS 洩露測試結果(重點)

重點關注以下幾個地方:

1️⃣ DNS 伺服器國家

• 若你使用的是海外節點,但 DNS 仍顯示為中國

• 幾乎可以確定存在 DNS 洩露

2️⃣ DNS 提供商

• 出現本地電信業者(如電信、聯通)

• 或顯示為你真實網路環境 👉 風險偏高

3️⃣ DNS 數量

• 正常情況下不會太多

• 若出現一堆雜亂項目,很可能設定有問題

這一步,其實就是最核心的 DNS 洩露檢測。

四、進階一點:搭配瀏覽器指紋檢測一起看

只測 DNS 還不夠,現在很多平台還會透過 瀏覽器指紋 來識別你。

這時就可以使用 ToDetect 指紋查詢工具:

• 檢測瀏覽器指紋唯一性

• 判斷匿名性與可識別程度

• 輔助確認 DNS、IP、環境是否一致

完成 DNS 洩露測試後,可直接打開 ToDetect 指紋查詢工具查看:

• DNS 區域是否與 IP 匹配

• 瀏覽器環境是否「過於真實」

• 是否存在明顯的指紋異常

將這兩步結合分析,基本就能判斷目前環境是否安全。

五、常見 DNS 洩露原因整理(很多人中招)

• 系統預設 DNS 未修改

• VPN 不支援 DNS 防洩露

• 瀏覽器開啟 DoH 但設定不當

• 使用不可靠的代理工具

• 多重代理/多網卡環境衝突

如果你在 DNS 洩露測試 中發現異常,基本都能在這裡找到原因。

六、 DNS 洩露檢測 多久做一次比較合適?

• 更換工具/節點後:測一次

• 系統或瀏覽器大更新後:測一次

• 高隱私需求場景:每次使用前簡單測

整個流程只需 1~2 分鐘,真的不麻煩。

寫在最後

現在指紋識別越來越普遍,只看 IP 已經遠遠不夠。

把 DNS、IP、瀏覽器指紋 一起檢查,才能真正做到心中有數。

在關鍵場景下,花 1~2 分鐘做一次 DNS 洩露測試,再搭配 ToDetect 瀏覽器指紋檢測檢視整體環境,就能避免許多「看不見的風險」。

如果你覺得這篇內容對你有幫助,建議收藏起來,下次更換工具或環境時再拿出來對照檢查,比事後踩坑強得多。

廣告

廣告