WebRTC泄露真實IP?指紋瀏覽器這個設置不關等於白用

在用指紋瀏覽器做多帳號或者跨境業務的時候,很多人都會把精力放在代理IP、設備參數這些“看得見”的配置上。

但有一個非常隱蔽的問題,經常被忽略——WebRTC洩露真實IP,追根溯源,問題往往就出在這裡。

接下來就讓小編帶大家搞清楚WebRTC洩露是怎麼發生的、為什麼會影響瀏覽器指紋檢測,以及在搭建指紋環境時應該怎麼徹底規避這個問題。

一、什麼是WebRTC洩露?為什麼這麼危險

你以為你在用代理隱藏IP,但WebRTC這個功能,可能悄悄把你的真實本地IP直接暴露給網站。

如果沒有正確關閉或限制WebRTC,那麼即使你在指紋瀏覽器裡配置了代理IP,網站依然可以透過WebRTC拿到你真實的網絡資訊。

對於需要多帳號操作的人來說,這相當致命,因為:

• 多個帳號可能被識別為同一設備

• IP與指紋環境不一致,觸發風控

• 直接導致帳號關聯甚至封號

二、為什麼說指紋瀏覽器這個設置必須關

很多新手會有一個誤區:“我用了指紋瀏覽器 = 已經安全了”

其實不完全對。指紋瀏覽器只是工具,關鍵在於你的指紋環境配置是否合理。

在大多數指紋瀏覽器中,WebRTC通常有幾種模式:

• 默認(可能洩露真實IP)

• 替換為代理IP

• 禁用(推薦)

這裡重點說結論:如果你的業務對隱私要求高,WebRTC建議直接禁用

• 避免真實IP暴露

• 保證代理IP與指紋環境一致

• 降低瀏覽器指紋檢測異常概率

尤其是在一些嚴格的平台(比如Facebook、TikTok、Amazon),它們的瀏覽器指紋檢測機制非常完善,一旦檢測到IP異常,很容易直接風控。

三、指紋環境不僅僅是IP問題

很多人把重點只放在IP上,但實際上,一個完整的指紋環境包含很多維度,比如:

• User-Agent

• 螢幕解析度

• 時區、語言

• Canvas、WebGL

• AudioContext

• WebRTC

如果你只是換了IP,但其他指紋參數不匹配,比如:

• 美國IP + 中國時區

• 英文環境 + 中文字體

• 代理IP + 本地真實IP洩露(WebRTC)

那在平台眼裡,這就是一個明顯異常的設備。

所以,WebRTC只是整個指紋環境中的一環,但卻是最容易被忽視的一環。

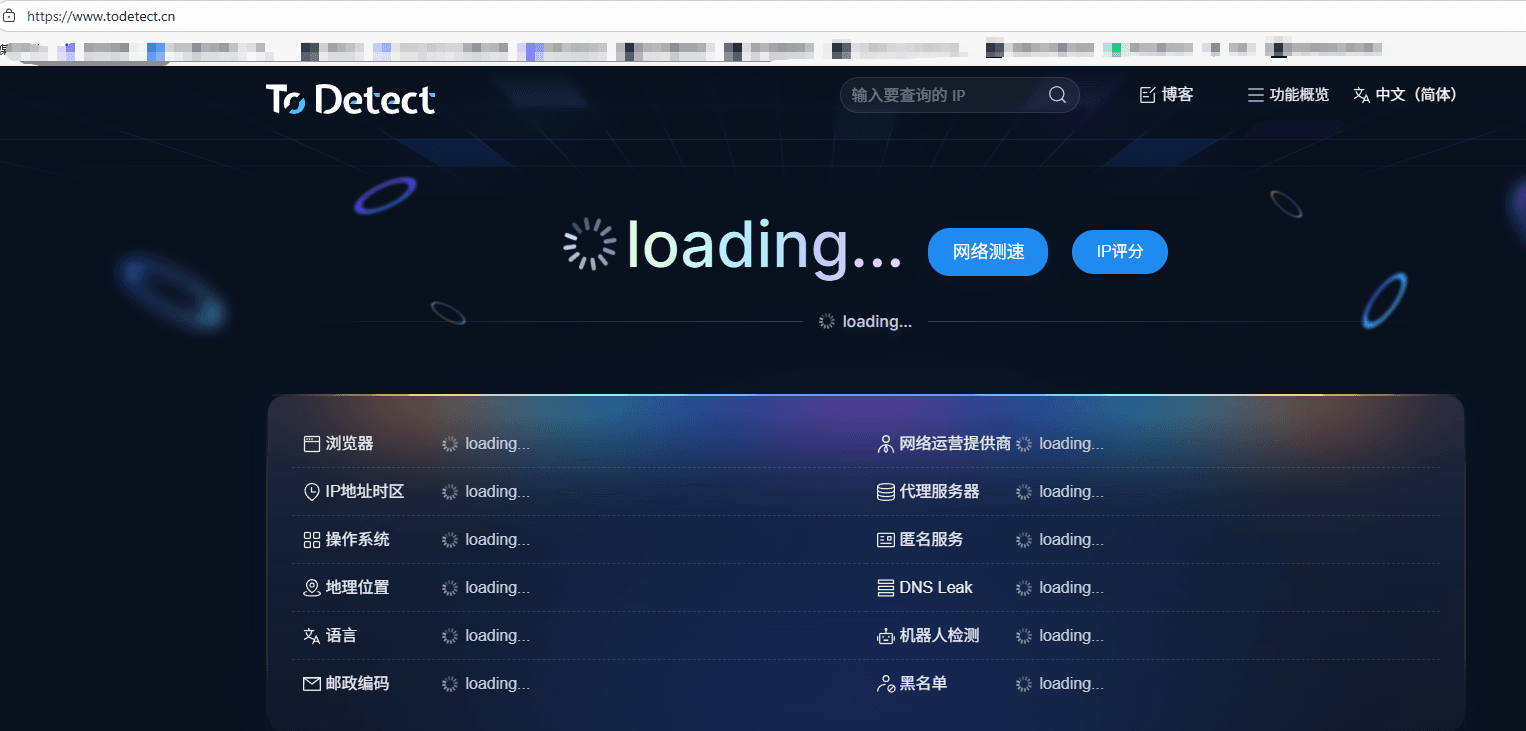

四、如何檢測自己有沒有WebRTC洩露

說再多,不如自己測一下。可以用 ToDetect瀏覽器指紋檢測工具:

• 當前瀏覽器暴露的IP地址

• WebRTC是否洩露

• 指紋一致性評分

• 各項指紋參數詳情

一般建議:

• 每創建一個新的指紋瀏覽器環境,都測一次

• 更換代理IP後,再測一次

• 定期復查,避免配置失效

如果你在檢測中看到:WebRTC IP ≠ 代理IP,那基本可以確定,你已經發生了WebRTC洩露。

五、正確配置指紋瀏覽器的實操建議

這裡給一些實戰中總結的經驗,盡量避免踩坑:

1. WebRTC設置優先級最高

打開你的指紋瀏覽器設置,找到WebRTC選項:

• 能禁用 → 直接禁用

• 不能禁用 → 至少設置為“使用代理IP”

千萬不要用默認。

2. 代理IP要乾淨穩定

WebRTC只是其中一環,如果IP本身品質差,也會出問題:

• 避免共享IP

• 優先使用住宅IP

• 確保IP與目標國家一致

3. 指紋環境要“像真人”

一個好的指紋環境,不是“隨機”,而是“合理”:

• 時區匹配IP所在地

• 瀏覽器語言與地區一致

• 解析度符合常見設備

4. 定期用ToDetect做指紋檢查

很多人配置完就不管了,其實這是不對的。建議把ToDetect當成日常檢查工具:

• 新環境上線前檢測

• 批量帳號前抽查

• 出現異常時排查

六、指紋瀏覽器使用常見誤區提醒

最後再提醒幾個常見坑,很多人都踩過:

誤區1:關了代理就安全了

→ 錯,WebRTC照樣能洩露真實IP

誤區2:所有指紋瀏覽器都默認安全

→ 錯,很多默認配置並不嚴謹

誤區3:檢測一次就夠了

→ 錯,環境會變化,必須持續檢測

簡單總結:

如果你正在用指紋瀏覽器,不妨花幾分鐘用ToDetect工具檢查一下配置:WebRTC有沒有關?指紋環境是否統一?

很多時候,帳號出問題,並不是你哪裡“大錯特錯”,而是像WebRTC這種細節沒有處理好。

把WebRTC這種隱形風險處理好,你的整體環境才算真正過關。指紋環境拼的不是“複雜”,而是“乾淨且一致”。

廣告

廣告