HTTP2/SSL 指紋檢測實戰教程:3分鐘快速學會核心方法

在網際網路安全與流量分析領域,越來越多人開始關注 HTTP2/SSL 指紋檢測。

這項技術是透過分析網站的 HTTPS 握手資訊,來判斷客戶端與伺服器的一些特徵,例如瀏覽器類型、作業系統,甚至 TLS 加密套件的使用情況。

但仍有不少人不知道如何操作,接下來小編將為大家分享一個快速上手教學,讓你用最短時間掌握並使用 HTTP2/SSL 指紋檢測。

一、什麼是 HTTP2/SSL 指紋檢測 ?

HTTP/2 是 HTTP 協議的升級版本,支援多路複用、標頭壓縮等特性,而 SSL/TLS 則是保障網路傳輸安全的加密協議。

當我們訪問網站時,瀏覽器與伺服器在握手過程中會交換一些加密資訊,這些資訊可以用來生成一個「指紋」。

HTTP2/SSL 指紋檢測就是透過分析 HTTPS 連線中的握手資訊,判斷客戶端、伺服器或網路設備的特徵。

二、HTTP2/SSL 指紋檢測能做什麼?

1. 提升安全防護

透過指紋檢測,可以識別異常客戶端或潛在攻擊行為,例如偵測非標準瀏覽器或爬蟲請求。

2. 優化網站相容性

檢測使用者的 HTTP2/SSL 特性後,網站可以針對不同瀏覽器進行優化,提升存取體驗。

3. 數據分析與滲透測試

在滲透測試中,透過分析 HTTP2/SSL 指紋,可以推測伺服器版本、加密套件甚至作業系統類型,有助於發現潛在漏洞。

三、常用的 HTTP2/SSL 指紋檢測方法

在實際操作中,主要透過兩種方式進行 HTTP2/SSL 指紋檢測:

1. 被動抓包分析

利用抓包工具(如 Wireshark 或 Fiddler)分析 TLS/HTTP2 握手資料包,提取客戶端或伺服器資訊。此方法適合在實驗環境中練習,但操作較複雜,對新手不太友善。

2. 線上或工具檢測

這類方式最適合快速上手,尤其是使用 ToDetect 指紋查詢工具,只需輸入目標網站地址,即可自動生成 HTTP2/SSL 指紋報告。

包括支援的協議版本、加密套件、瀏覽器特性等資訊。此方法效率高、操作簡單,非常適合日常檢測與安全分析。

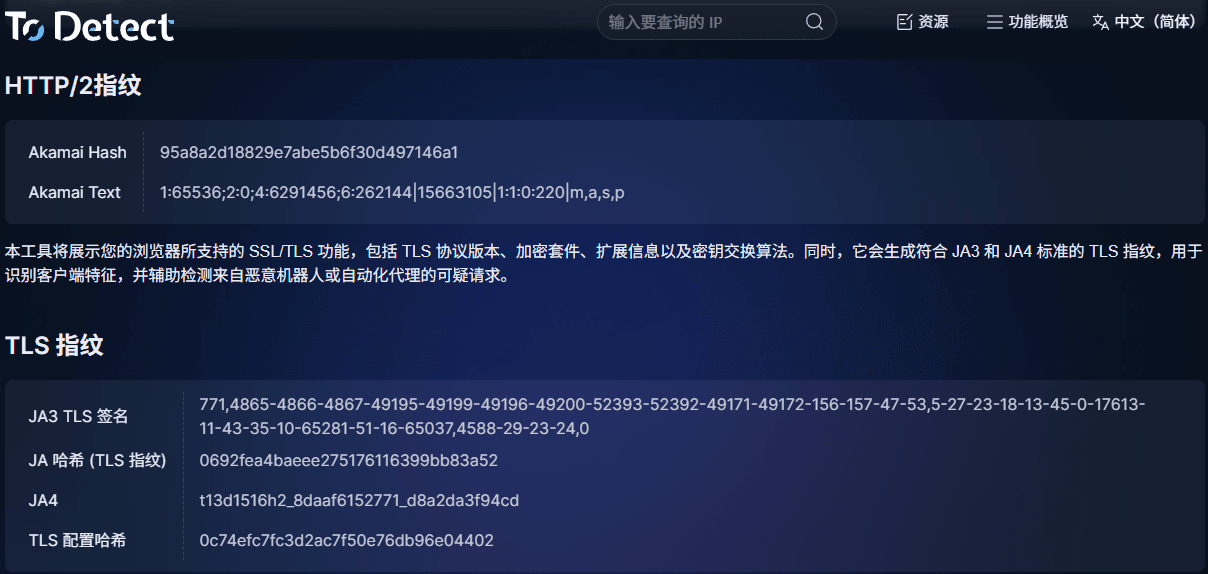

四、使用 ToDetect 指紋查詢工具快速檢測

1. 打開 ToDetect 指紋查詢工具官網。

2. 進入頁面後,系統會自動抓取網站的 HTTP2/SSL 握手資訊並開始檢測。

3. 檢測結果會顯示支援的 HTTP2/SSL 協議版本、TLS 加密套件、伺服器類型以及瀏覽器指紋特徵。

透過這種方式,你可以在幾分鐘內獲得完整的 HTTP2/SSL 指紋報告。

此外工具還會標註潛在安全問題與優化建議,非常適合初學者與安全分析人員使用。

五、HTTP2/SSL 指紋檢測實戰技巧

| 檢測技巧 | 應用場景 | 注意事項 |

|---|---|---|

| 檢查 TLS 握手延遲 | 判斷伺服器效能與網路延遲 | 延遲高不一定是安全問題,需結合其他指標分析 |

| 分析 ALPN 支援情況 | 確認客戶端支援的協議(HTTP/2、HTTP/1.1) | 部分代理或 CDN 可能會修改 ALPN,需驗證 |

| 驗證憑證鏈完整性 | 防止中間人攻擊或偽造憑證 | 注意自簽憑證與過期憑證的差異 |

| 查看壓縮演算法支援 | 優化資料傳輸效率 | 部分壓縮演算法存在安全風險,需謹慎使用 |

| 對比不同瀏覽器指紋 | 識別潛在爬蟲或異常存取 | 多瀏覽器組合可提高準確率,但需注意隱私合規 |

1、結合瀏覽器指紋檢測使用

單看 HTTP2/SSL 指紋有時資訊有限,結合瀏覽器指紋檢測可以更精準識別客戶端特徵,例如瀏覽器版本、作業系統、外掛資訊等。

2、關注 TLS 加密套件

檢測中若發現過時或弱加密套件,需及時處理,這直接關係到網站安全。

3、定期檢測

網站配置與瀏覽器版本持續更新,定期使用 ToDetect 指紋查詢工具檢測,可確保安全策略與相容性保持最佳狀態。

4、合理分析長尾指標

HTTP2/SSL 指紋檢測不僅要看主要版本,還可分析細分指標,例如 ALPN、SNI 支援情況、HTTP/2 多路複用能力等,對安全與效能優化都有參考價值。

六、 HTTP2/SSL 指紋檢測 常見問題與注意事項

誤判問題:

部分 CDN 或代理伺服器可能會修改 TLS 握手資訊,導致指紋檢測出現誤判,需要結合實際環境分析。

隱私保護:

在進行瀏覽器指紋檢測時,需注意隱私合規,不要隨意收集敏感個人資訊。

工具選擇:

除了 ToDetect 指紋查詢工具,市面上也有許多 HTTP2/SSL 檢測工具,但選擇簡單、數據完整且更新及時的工具最為關鍵。

總結

HTTP2/SSL 指紋檢測無論是在優化網站體驗、提升安全防護,還是進行瀏覽器指紋與流量分析方面,都是一項非常實用的技能。

如果你剛接觸這個領域,建議直接使用 ToDetect 指紋查詢工具練習,只需輸入網址即可快速生成完整指紋報告,幾分鐘內即可看到結果。

廣告

廣告