Métodos de prueba de fugas de DNS: la guía definitiva | Cómo comprobar fugas de DNS (con herramientas)

Las fugas de DNS no son tan evidentes como los anuncios emergentes, pero son mucho más sigilosas. Cada solicitud que haces en línea podría quedar expuesta sin que siquiera te des cuenta.

Por eso, aprender métodos confiables de detección de fugas de DNS y realizar periódicamente una prueba de fugas de DNS se ha vuelto extremadamente importante.

En este artículo, te explicamos qué es una fuga de DNS, cómo detectarla y qué herramientas prácticas pueden ayudar a identificar rápidamente riesgos potenciales.

1. ¿Qué es una fuga de DNS? La mayoría en realidad la malinterpreta

En pocas palabras, una fuga de DNS ocurre cuando tus solicitudes DNS no pasan por un canal cifrado o seguro y, en su lugar, se exponen directamente a tu proveedor de internet o a la red local.

Los sitios web que visitas pueden hacerse visibles para otros, y tu comportamiento en línea deja de ser realmente “privado”. Incluso si estás usando un proxy o una VPN, puede volverse casi inútil.

Muchas personas creen que el tráfico de internet cifrado significa automáticamente que están a salvo, pero las fugas de DNS suelen ser el punto débil oculto.

2. ¿Por qué deberías preocuparte por fugas de DNS?

Si trabajas en comercio electrónico transfronterizo o en la gestión de cuentas de redes sociales, las fugas de DNS pueden aumentar significativamente tus riesgos. Los impactos comunes incluyen:

• Tu actividad de navegación siendo registrada (qué sitios web visitaste)

• Exposición de tu verdadero punto de salida de red

• Las restricciones regionales podrían dejar de ser efectivas

• La protección de la privacidad pierde sentido

Especialmente durante la detección de fugas de DNS, muchos usuarios descubren que lo que “parece seguro” puede no serlo en absoluto.

3. ¿Cuáles son los métodos comunes de detección de fugas de DNS?

1. Prueba en línea de fugas de DNS (lo más común)

Este es el método más sencillo. Simplemente abres una página web y el proceso de detección comienza automáticamente.

Algunas herramientas pueden realizar automáticamente pruebas de fugas de DNS, comprobaciones de IP y verificación de resolución de nodos.

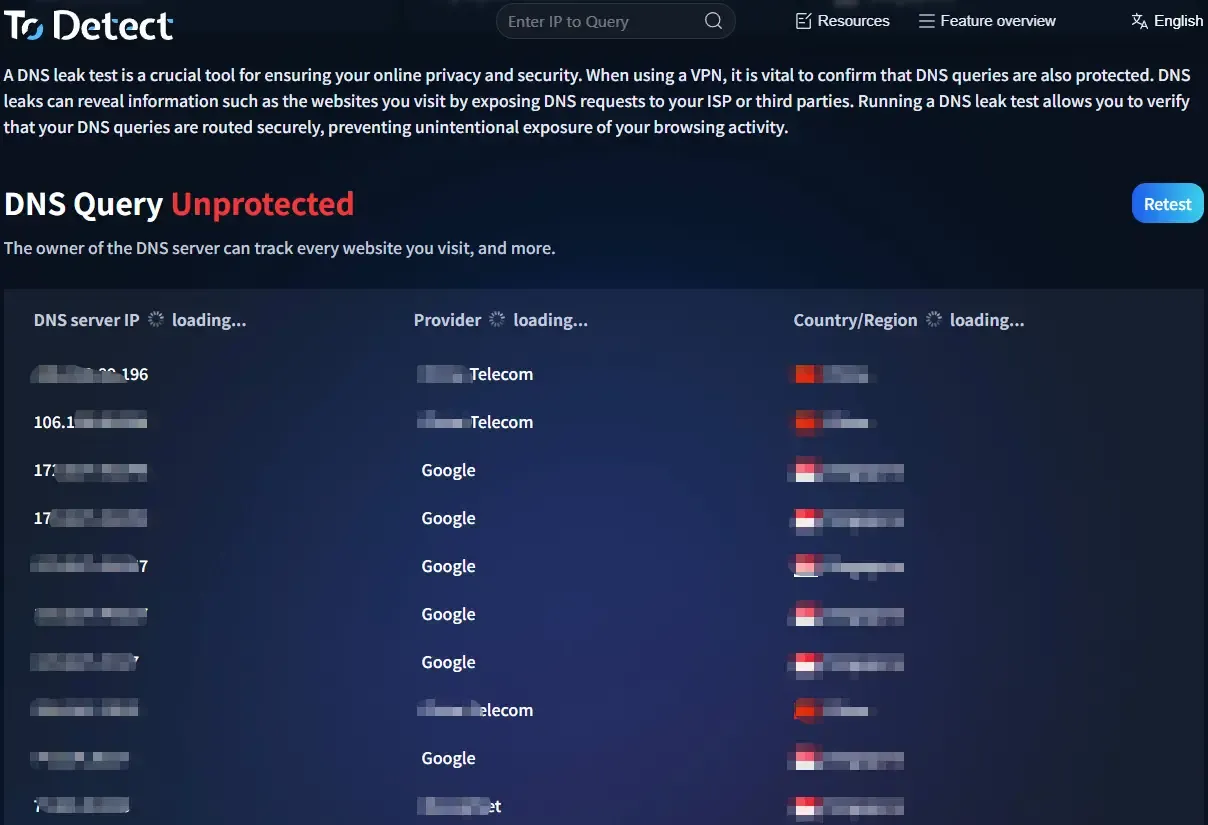

Por ejemplo, la herramienta de pruebas en línea de ToDetect admite la detección de fugas de DNS con un clic y también puede combinar la detección de fingerprint del navegador para evaluar si tu entorno de red tiene riesgos de privacidad.

2. Detección de resolución de DNS multinodo (método avanzado)

Este método es ligeramente más técnico y funciona probando la resolución de DNS a través de múltiples nodos regionales. El principio básico es:

• Iniciar solicitudes de DNS desde diferentes regiones

• Comparar los servidores DNS devueltos

• Comprobar rutas de enrutamiento de DNS anómalas

Si el origen de DNS no coincide con el resultado esperado, puede haber un problema de fuga de DNS.

Este método se utiliza a menudo en escenarios de detección de fugas de DNS más detallados, como investigaciones de ciberseguridad o depuración técnica.

3. Detección combinada de Browser Fingerprint + DNS (más completa)

Cada vez más herramientas combinan ahora la detección de fingerprint del navegador con pruebas de DNS, incluido Canvas fingerprinting, información de fuentes y datos de WebRTC.

Si coexisten fugas de DNS y exposición de fingerprint del navegador, proteger tu privacidad se vuelve extremadamente difícil.

Por lo tanto, algunas herramientas (como ToDetect) ofrecen soluciones de detección integradas que permiten comprobar simultáneamente el estado de fugas de DNS, anomalías de IP y puntuaciones de riesgo de fingerprint del navegador.

4. ¿Cómo saber si tienes una fuga de DNS?

✔ Visualización anómala del servidor DNS

Aparecen servidores DNS desconocidos o inesperados en los resultados de la prueba.

✔ Las regiones de IP y DNS no coinciden

Por ejemplo, tu IP está ubicada en la Región A mientras que el servidor DNS aparece en la Región B.

✔ Grandes diferencias entre múltiples resultados de prueba

Los resultados de la prueba varían significativamente en distintos momentos.

Si observas cualquiera de estas situaciones, existe una alta posibilidad de riesgo de fuga de DNS.

5. Herramientas recomendadas para pruebas de fugas de DNS (selecciones prácticas)

Hoy en día hay muchas herramientas para probar fugas de DNS, pero la experiencia del usuario puede variar mucho. Estas son algunas categorías comunes:

🔶 Herramientas de detección en línea con un clic

Adecuadas para todos los usuarios: pruebas de fugas de DNS, comprobaciones de IP + DNS y funciones de puntuación de riesgo, como ToDetect (admite análisis multidimensional).

🔶 Herramientas de detección técnicas

Adecuadas para usuarios con conocimientos técnicos: análisis de resolución de DNS multinodo, trazado de rutas de red y monitorización de solicitudes de DNS.

🔶 Extensiones de detección del navegador

Usadas principalmente para la monitorización en tiempo real: seguimiento de solicitudes de DNS, alertas de fugas de WebRTC y detección de fingerprint del navegador.

6. Preguntas frecuentes sobre detección de fugas de DNS (FAQ)

1. ¿Pueden las fugas de DNS afectar a los usuarios comunes?

Mientras tus solicitudes de DNS no estén protegidas adecuadamente, tu comportamiento de navegación puede ser registrado por tu proveedor de red. Por eso se recomienda realizar detecciones periódicas de fugas de DNS.

2. ¿Necesitas conocimientos técnicos para ejecutar una prueba de fugas de DNS?

En absoluto. La mayoría de las herramientas para probar fugas de DNS hoy en día son sistemas de “detección con un clic” que completan el análisis automáticamente al abrir la página web.

Algunas plataformas en línea (como ToDetect) incluso pueden comprobar simultáneamente el estado de DNS, la consistencia de la IP y los riesgos de fingerprint del navegador, haciendo que los resultados sean fáciles de entender para los usuarios comunes.

3. Si una prueba de fugas de DNS muestra anomalías, ¿significa automáticamente que es inseguro?

No necesariamente “completamente inseguro”, pero sí es una señal de advertencia. Por ejemplo, ubicaciones de servidores DNS inconsistentes o resultados regionales inusuales pueden indicar un problema.

Podría sugerir un problema de fuga de DNS, por lo que se recomienda evaluar múltiples resultados de prueba en lugar de confiar en un único escaneo.

4. ¿Cuál es la relación entre la detección de fingerprint del navegador y las fugas de DNS?

Las fugas de DNS implican principalmente problemas de enrutamiento de solicitudes de red, mientras que la detección de fingerprint del navegador identifica las características de tu dispositivo y navegador.

Cuando se combinan, ofrecen una visión mucho más completa de los riesgos de exposición de la privacidad, por lo que muchas herramientas ahora prueban ambos al mismo tiempo.

Conclusión

Ya sea una comprobación básica en línea o una prueba de fugas de DNS multinodo más avanzada, estos métodos pueden ayudarte a comprender claramente si tu entorno de red actual es seguro.

Herramientas como ToDetect combinan la detección de fugas de DNS con el análisis de Browser Fingerprint, lo que facilita que los usuarios comunes identifiquen rápidamente los riesgos potenciales para la privacidad.

Si usas con frecuencia redes públicas o das alta prioridad a la protección de la privacidad, no esperes a que aparezcan problemas para actuar. Convierte la detección de fugas de DNS en un hábito regular.

Herramientas de búsqueda de direcciones IP para identificar ubicaciones y propietarios para mejorar el marketing de comercio electrónico transfronterizo

Herramientas de búsqueda de direcciones IP para identificar ubicaciones y propietarios para mejorar el marketing de comercio electrónico transfronterizo ¿Qué es la detección de complementos del navegador y por qué es importante?

¿Qué es la detección de complementos del navegador y por qué es importante? Protección contra fugas de DNS en el comercio electrónico transfronterizo: Cómo ToDetect protege sus datos y transacciones

Protección contra fugas de DNS en el comercio electrónico transfronterizo: Cómo ToDetect protege sus datos y transacciones