IPアドレスが漏えいしたらどうする? 実IPを隠す5ステップガイド(追跡を停止)

現在では、多くのプラットフォームや広告システムが、IPアドレス照会、オンラインIP照会、IP検出などの方法を通じて、あなたのおおよその位置情報やネットワーク情報を容易に取得できます。

IPが露出すると、実際の地理位置が明らかになるだけでなく、広告トラッキングや行動分析に利用されたり、場合によってはプライバシー上のリスクにつながる可能性もあります。

本記事では、実践的な手順を紹介し、5つの簡単なステップでIPアドレス漏えいに対処する方法と、実IPを隠して追跡される可能性を下げる方法を解説します。

1. まず確認:あなたのIPは露出している?

多くの人が最初のステップを見落とします——まず自分が「露出」しているかどうかを把握する必要があります。次の一般的なツールで確認できます:

• オンラインIP照会

• IPアドレス照会ツール

• IP検出サイト

これらのツールを開くと、現在のパブリックIP、ISP、さらにはおおよその都市名まで表示されます。こうした情報は多くの場合かなり「透けて」見えます。

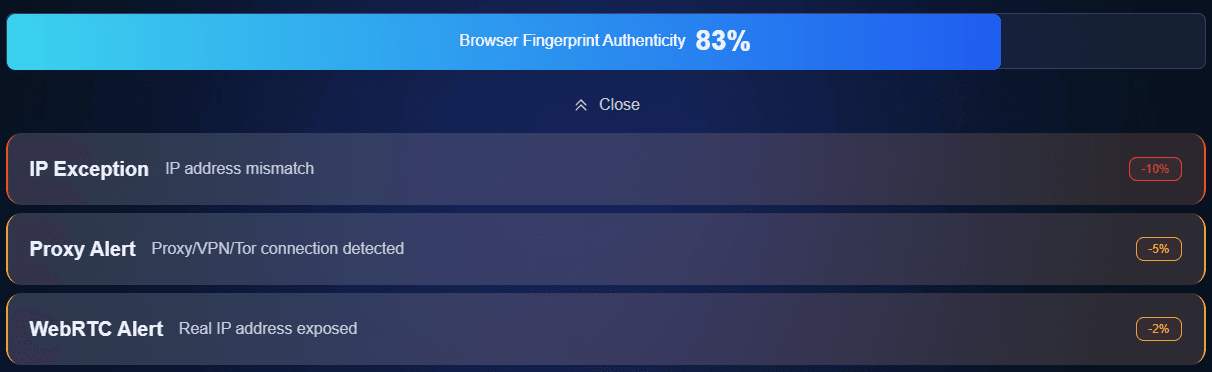

さらに踏み込むなら、IP検出+ブラウザ fingerprint テストを実行して、複数の露出源がないか確認することもできます。

2. IPはどのように漏れるのか?見落とされがちなポイント

まず漏えい源を整理しましょう——そうでないと、多くの人は「原因を知らないまま対症療法」になってしまいます。よくある状況は次のとおりです:

• 公共WiFiの利用(カフェ、空港)

• Webサイトに直接アクセスしてパブリックIPが露出

• WebRTCの漏えい(一般的なブラウザの問題)

• 暗号化されていないDNSリクエスト

• 特徴が強すぎるブラウザ fingerprint

とりわけ見落とされがちなのがブラウザ fingerprinting です。IPを変えれば十分だと思いがちですが、フォント、解像度、プラグインなどのデータからWebサイトはあなたを特定できます。

3. よくある IPアドレス漏えい と対策の比較表

| 漏えい源 | 症状 | リスクレベル | 推奨対策 |

|---|---|---|---|

| 公共WiFi(カフェ/空港) | IPが頻繁に変化、ログイン挙動の異常 | 中〜高 | IPツールを使用+機密性の高いアカウントへのログインを避ける |

| ブラウザのWebRTC漏えい | IPツールを使っていても実IPが見えてしまう | 高 | WebRTCを無効化、または漏えい対策プラグインを使用 |

| 暗号化されていないDNS | DNS解決を通じて閲覧履歴が記録される可能性 | 中 | 暗号化DNSに切り替える(例:1.1.1.1) |

| 一意性が高いブラウザ fingerprint | IPを変更しても識別される | 高 | fingerprint 検出(例:ToDetect)を実施し、一意性を下げる |

| Webサイトへ直接接続 | オンラインIP照会で実アドレスが表示される | 中 | プロキシを利用して出口IPを隠す |

| 同一デバイスで複数アカウント | プラットフォームがアカウントの関連性を検知 | 高 | ブラウザ環境を分離/異なるネットワーク出口を使用 |

ステップ1:IPツールまたはプロキシで実IPを隠す(基本だが重要)

「実IPアドレスを隠す方法」は、IPツールや信頼できるプロキシサービスを利用するのが最も直接的です。

仕組みはシンプルで、実IPを中継サーバーのIPに置き換えるだけです。ただし、次の点に注意してください:

• 出所不明の無料IPツールは避ける(データ漏えいの恐れ)

• プライバシーポリシーが明確なサービスを選ぶ

• 国・地域ノードを頻繁に切り替えない(リスクコントロールを招く可能性)

ステップ2:WebRTCを無効化して「見えない漏えい」を防ぐ

IPツールを有効にしていても、ブラウザがWebRTC経由で実IPを露出することがある点は見落とされがちです。対策は簡単です:

• Chrome / Edge:WebRTC対策プラグインを導入するか、設定で制限する

• Firefox:about:config で WebRTC を無効化

このステップは「見えにくいが極めて重要」で、多くのIP漏えい検出ツールが特にチェックする項目です。

ステップ3:安全なDNSを使用して解決過程の漏えいを防ぐ

DNSはインターネットの「ナビゲーション」のような役割を持ちます。暗号化されていない場合、あなたのISPは閲覧先をすべて把握できます。次の有効化を推奨します:

• Cloudflare DNS(1.1.1.1)

• Google DNS(8.8.8.8)

または、暗号化DNSをサポートするブラウザ/システムを直接使用してください。「見えないIP相関分析」を防ぐうえで非常に重要です。

ステップ4:ブラウザ fingerprinting への対策(見落とされがち)

現代のトラッキングはIPだけに依存せず、ブラウザ fingerprint も用います。IPを変えても、Webサイトはあなたを「認識」できます。次を実施しましょう:

1. ブラウザ fingerprint 検出ツールを使う

ToDetect を使って、fingerprint の露出度(フォント、解像度、システムバージョン、プラグインなど)を確認します。

2. 「一意な特徴」を減らす

例えば、プラグインを入れ過ぎない、プライベート/シークレットモードを使う、不要な権限(位置情報、カメラ等)を無効化する、など。

ステップ5:定期的な IP検出 + 習慣化

最初の4ステップで終えてしまう人が多いのですが、本当のプライバシー保護には「継続的なチェック」が必要です。次を推奨します:

• 定期的にIPアドレス照会+IP検出を行う

• 定期的にブラウザ fingerprint ツール(例:ToDetect)で再チェックする

とくにネットワーク環境(オフィス/WiFi/テザリング等)を切り替えた後は、再度テストするのが望ましいです。

まとめ:

プライバシーの安全性に真に影響するのは、単一の要因ではなく複数の層です。IP検出を実施しているか、ブラウザ fingerprinting を考慮しているか、DNS設定が安全か、といった点が重要です。

定期的にフルチェックを行うことをお勧めします。例えば、オンラインIP照会ツールで出口IPを確認し、そのうえで ToDetect を使ってブラウザの fingerprint が突出し過ぎていないかを確認しましょう。