O que fazer se o seu endereço IP vazar? Guia de 5 etapas para ocultar seu IP real (pare o rastreamento)

Hoje em dia, muitas plataformas e sistemas de publicidade podem obter facilmente sua localização aproximada e informações de rede por meio de métodos como pesquisa de endereço IP, consultas de IP online e detecção de IP.

Uma vez que seu IP esteja exposto, ele não apenas pode revelar sua localização geográfica real, como também pode ser usado para rastreamento de anúncios, análise de comportamento e até levar a riscos de privacidade em alguns casos extremos.

Hoje, vamos percorrer etapas práticas e mostrar como resolver vazamentos de endereço IP com estes 5 passos simples, bem como ocultar seu IP real para reduzir as chances de ser rastreado.

1. Primeiro, descubra: Seu IP foi exposto?

Muitas pessoas ignoram o primeiro passo — você precisa saber se está “exposto”. Você pode usar algumas ferramentas comuns para verificar:

• Consulta de IP online

• Ferramentas de pesquisa de endereço IP

• Sites de detecção de IP

Ao abrir essas ferramentas, você verá seu IP público atual, o ISP e até a localização aproximada da cidade. Essas informações costumam ser bastante “transparentes”.

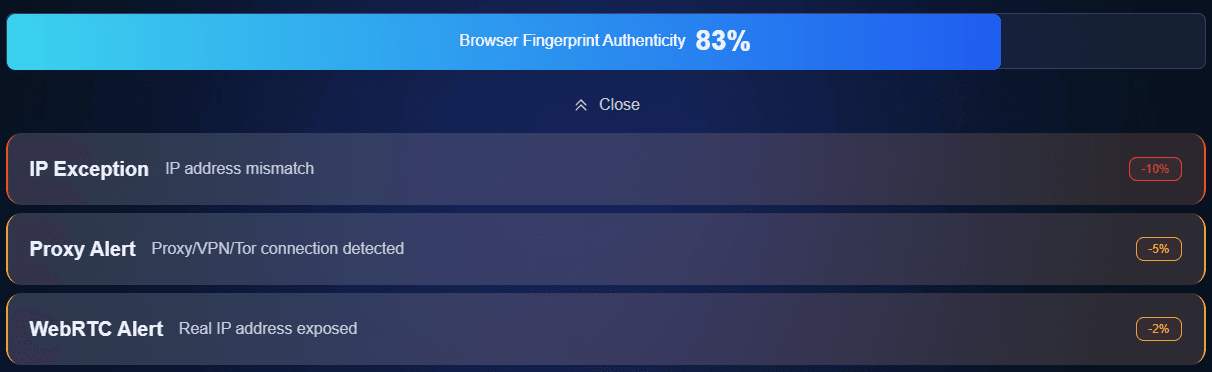

Se quiser ir mais a fundo, você também pode realizar uma detecção completa de IP + teste de fingerprint do navegador para ver se há várias fontes de exposição.

2. Como um IP vaza? Muitos não percebem

Vamos primeiro revisar as fontes de vazamento — caso contrário, muitos apenas “corrigem problemas sem saber onde está a falha”. Situações comuns incluem:

• Uso de WiFi público (cafés, aeroportos)

• Expor diretamente seu IP público ao visitar sites

• Vazamentos de WebRTC (um problema comum do navegador)

• Solicitações DNS não criptografadas

• Fingerprints de navegador excessivamente únicos

O fingerprinting do navegador é especialmente negligenciado. Você pode achar que mudar seu IP é suficiente, mas os sites ainda podem identificá-lo por meio de fontes, resolução, plugins e outros dados.

3. Comuns vazamentos de endereço IP e tabela comparativa de soluções

| Fonte do vazamento | Sintomas | Nível de risco | Solução recomendada |

|---|---|---|---|

| WiFi público (cafés/aeroportos) | Mudanças frequentes de IP, comportamento de login anormal | Médio–Alto | Use ferramentas de IP + evite fazer login em contas sensíveis |

| Vazamentos de WebRTC no navegador | IP real ainda visível mesmo com ferramentas de IP | Alto | Desative o WebRTC ou use plugins anti-vazamento |

| DNS não criptografado | Registros de navegação podem ser registrados via resolução DNS | Médio | Mude para DNS criptografado (ex.: 1.1.1.1) |

| browser fingerprint altamente único | Ainda identificável mesmo após mudar o IP | Alto | Realize detecção de fingerprint (ex.: ToDetect) e reduza a singularidade |

| Conexão direta com sites | Consulta de IP online mostra o endereço real | Médio | Use proxies para ocultar o IP de saída |

| Várias contas no mesmo dispositivo | Plataformas detectam associações de contas | Alto | Isole ambientes de navegador / use saídas de rede diferentes |

Etapa 1: Use ferramentas de IP ou proxies para ocultar seu IP real (básico, mas crucial)

Se você está perguntando “como ocultar seu endereço IP real”, o método mais direto é usar ferramentas de IP ou serviços de proxy confiáveis.

A função é simples: substituir seu IP real pelo IP de um servidor de retransmissão. No entanto, tenha em mente:

• Evite ferramentas de IP gratuitas e desconhecidas (podem vazar seus dados)

• Escolha serviços com políticas de privacidade claras

• Evite alternar frequentemente entre nós de países (pode acionar controles de risco)

Etapa 2: Desative o WebRTC para evitar “vazamentos ocultos”

Muitas pessoas não percebem que, mesmo com as ferramentas de IP ativadas, os navegadores ainda podem expor seu IP real por meio do WebRTC. A correção é simples:

• Chrome / Edge: instale plugins anti-WebRTC ou restrinja nas configurações

• Firefox: desative o WebRTC em about:config

Esta etapa é “invisível, mas crucial”, e muitas ferramentas de detecção de vazamento de IP testam especificamente isso.

Etapa 3: Use DNS seguro para evitar vazamentos de resolução

O DNS é como o “sistema de navegação” da internet. Sem criptografia, seu ISP pode ver todos os sites que você visita. Recomenda-se habilitar:

• Cloudflare DNS (1.1.1.1)

• Google DNS (8.8.8.8)

Ou usar diretamente navegadores/sistemas que suportem DNS criptografado. Isso é muito importante para impedir “análise de correlação de IP oculta”.

Etapa 4: Proteja-se contra o fingerprinting do navegador (muitas vezes ignorado)

O rastreamento moderno não depende apenas de IP — também usa fingerprints do navegador. Mesmo que seu IP mude, os sites ainda podem “reconhecer” você. Você deve:

1. Use ferramentas de detecção de fingerprint do navegador

Use o ToDetect para verificar quanto do seu fingerprint está exposto, incluindo fontes, resolução, versão do sistema, plugins etc.

2. Reduza “características únicas”

Por exemplo, evite instalar muitos plugins, use o modo privado/anônimo e desative permissões desnecessárias (localização, câmera etc.).

Etapa 5: Detecção de IP regular + criação de hábitos

Muitas pessoas param após as quatro primeiras etapas, mas a proteção real da privacidade requer “verificação contínua”. Recomenda-se:

• Realize regularmente pesquisa de endereço IP + detecção de IP

• Refaça regularmente a verificação com ferramentas de fingerprint do navegador (ex.: ToDetect)

Especialmente após trocar de ambiente de rede (escritório/WiFi/ponto de acesso móvel), é melhor testar novamente.

Resumo:

O que realmente impacta a segurança da privacidade raramente é um único fator, mas múltiplas camadas: se você fez detecção de IP, se considerou o fingerprinting do navegador e se suas configurações de DNS são seguras.

Recomenda-se realizar uma verificação completa regularmente — por exemplo, use uma ferramenta de consulta de IP online para confirmar seu IP de saída e, em seguida, use o ToDetect para ver se o fingerprint do seu navegador é excessivamente distinto.

Domine a Detecção e Análise do Usuário-Agente para Melhorar a Compatibilidade do Site e a Experiência do Usuário

Domine a Detecção e Análise do Usuário-Agente para Melhorar a Compatibilidade do Site e a Experiência do Usuário Ferramentas de Pesquisa de Endereço IP para Identificar Locais e Propriedade para Melhorar o Marketing de Comércio Eletrônico Transfronteiriço

Ferramentas de Pesquisa de Endereço IP para Identificar Locais e Propriedade para Melhorar o Marketing de Comércio Eletrônico Transfronteiriço Quét Cổng Trực Tuyến: Bước Đầu Tiên Bảo Mật Mạng, Nhanh Chóng Phát Hiện Cổng Dễ Bị Tấn Công

Quét Cổng Trực Tuyến: Bước Đầu Tiên Bảo Mật Mạng, Nhanh Chóng Phát Hiện Cổng Dễ Bị Tấn Công