มือถือต่อ Wi‑Fi แล้ว DNS รั่วไหม? วิธีเดียวจบ ปัญหาความเป็นส่วนตัว

หลายคนคิดว่าแค่เชื่อมต่อมือถือกับ WiFi ก็ปลอดภัย อย่างไรก็ตาม สิ่งที่หลายคนไม่รู้คือ แม้คุณจะท่องเว็บได้ตามปกติ ก็ยังอาจมีการรั่วไหลของ DNS เกิดขึ้นได้

หากคุณรันการทดสอบการรั่วไหลของ DNS หรือเช็กการรั่วไหลของ DNS บนมือถือในขณะนั้น คุณอาจพบว่าเครือข่ายที่คิดว่าปลอดภัยจริงๆ นั้นไม่ได้ปลอดภัยเลย

วันนี้เราจะพูดถึงว่าการเชื่อมต่อ WiFi อาจทำให้ DNS รั่วได้หรือไม่ และที่สำคัญจะแชร์วิธีที่ได้ผลเพียงวิธีเดียวเพื่อแก้ความเสี่ยงที่ซ่อนอยู่นี้จริงๆ

1. การรั่วไหลของ DNS คืออะไร ? ทำไมคุณจึงไม่สังเกตเห็นเลย?

DNS ทำหน้าที่เหมือน “สมุดโทรศัพท์ของอินเทอร์เน็ต” เมื่อคุณใส่ชื่อเว็บไซต์ DNS จะช่วยแปลงให้เป็นที่อยู่ IP เพื่อให้หน้าเว็บโหลดได้

ปัญหาคือ หากคำขอ DNS ของคุณไม่ถูกเข้ารหัส ผู้ให้บริการอินเทอร์เน็ตของคุณ, ผู้ให้บริการ WiFi สาธารณะ หรือแม้แต่โหนดกลางระหว่างทาง อาจเห็นได้ว่าคุณเข้าเว็บไซต์ใดบ้าง

ยิ่งไปกว่านั้น เรื่องนี้มักเกิดขึ้นอย่างเงียบๆ—คุณจะไม่เห็นป๊อปอัปหรือข้อผิดพลาดใดๆ แต่ข้อมูลการท่องเว็บของคุณได้ถูกเปิดเผยไปแล้ว

2. ทำไม DNS ถึงรั่วได้แม้อยู่บน WiFi?

หลายคนคิดว่าเครือข่ายมือถือไม่ปลอดภัยแต่ WiFi ปลอดภัย แต่จริงๆ แล้ว WiFi ก็เสี่ยงได้พอๆ กัน บางครั้งยังซับซ้อนกว่าเดิมด้วย:

• DNS ค่าเริ่มต้นของเราเตอร์อาจมาจากผู้ให้บริการอินเทอร์เน็ตของคุณ

• WiFi สาธารณะอาจบังคับให้ใช้เซิร์ฟเวอร์ DNS เฉพาะ

• โทรศัพท์บางรุ่นจะย้อนกลับไปใช้ DNS ค่าเริ่มต้นเมื่อสลับเครือข่าย

• การตั้งค่าเครื่องมือ IP ไม่ถูกต้องอาจทำให้เกิดการบายพาส DNS

โดยเฉพาะบนอุปกรณ์ Android เมื่อสลับเครือข่าย คำขอ DNS อาจไม่วิ่งผ่านช่องทางที่เข้ารหัส ดังนั้น “WiFi = ปลอดภัย” จึงไม่เป็นความจริง

3. เปรียบเทียบความเสี่ยงความเป็นส่วนตัวในเครือข่ายที่พบบ่อย

| ประเภทความเสี่ยงด้านความเป็นส่วนตัว | ง่ายต่อการมองข้าม | ผู้ใช้ตรวจพบได้ | ผลกระทบหลัก | วิธีแก้ทั่วไป |

|---|---|---|---|---|

| การรั่วไหลของ DNS | ง่ายต่อการมองข้ามมาก | ตรวจพบได้ด้วยเครื่องมือทดสอบการรั่วไหลของ DNS | ประวัติการท่องเว็บถูกเปิดเผย | เปิดใช้ DoH/DoT, ใช้ VPN ที่เชื่อถือได้ |

| Browser Fingerprinting | มีความซ่อนเร้นสูง | ผู้ใช้ทั่วไปตรวจจับได้ยาก | การติดตามตัวตนระยะยาว | โหมดไม่ระบุตัวตน, ใช้ปลั๊กอินให้น้อย, เบราว์เซอร์ป้องกัน Fingerprint |

| การเปิดเผยที่อยู่ IP | ระดับปานกลาง | ตรวจพบได้ง่าย | ตำแหน่งจริงถูกเปิดเผย | VPN หรือ Proxy |

| การดักฟัง WiFi | การรับรู้ต่ำ | มองไม่เห็นได้ง่าย | การดักข้อมูล | หลีกเลี่ยง WiFi สาธารณะ ใช้ HTTPS/VPN |

4. วิธีตรวจว่าคุณมีการรั่วไหลของ DNS หรือไม่?

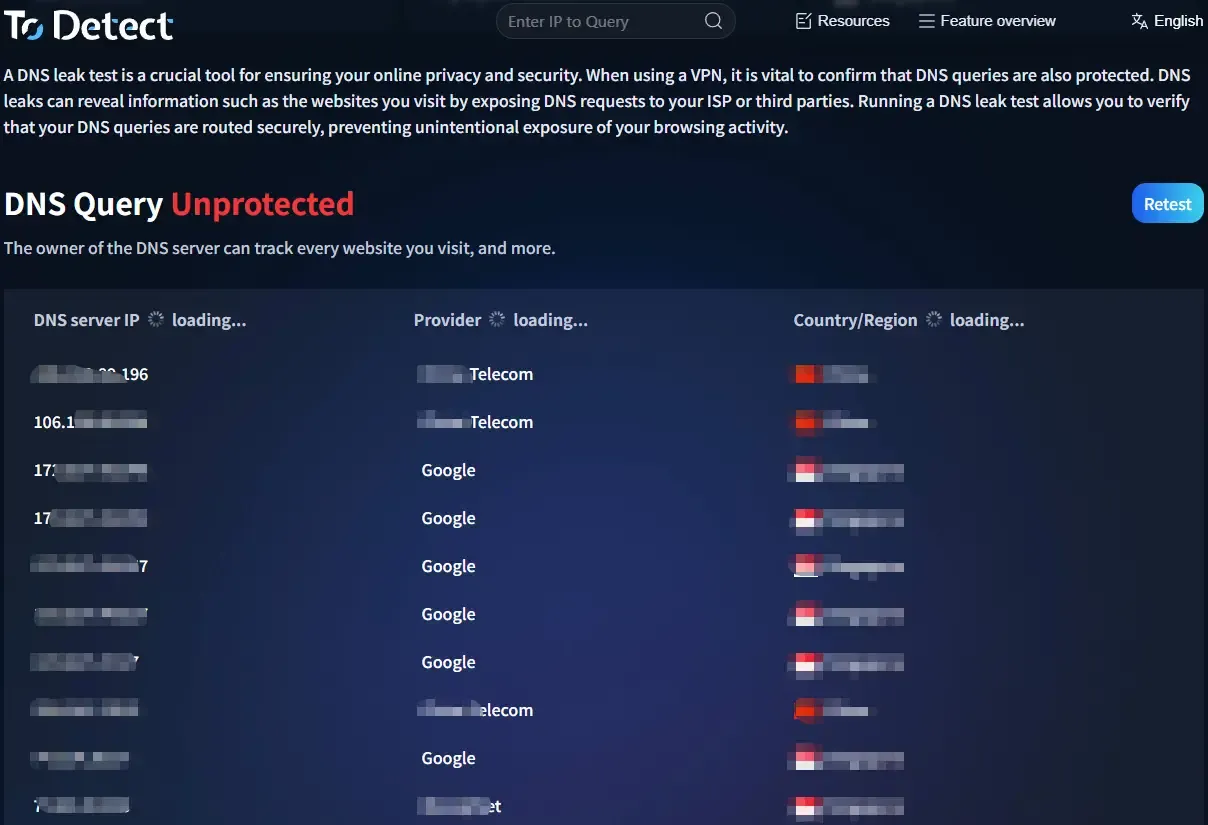

1. เครื่องมือทดสอบการรั่วไหลของ DNS แบบออนไลน์

เครื่องมือเหล่านี้จะแสดงตำแหน่งเซิร์ฟเวอร์ DNS ปัจจุบันของคุณ หากตรงกับ ISP ของคุณแทนที่จะเป็น VPN หรือ DNS ที่เข้ารหัส อาจมีการรั่วไหล

2. การทดสอบการรั่วไหลของ DNS บนมือถือ

รันการทดสอบการรั่วไหลของ DNS ผ่านเบราว์เซอร์บนมือถือของคุณโดยตรง เพื่อตรวจว่ามีการเปิดเผยหรือถูกฮิแจ็ก DNS หรือไม่

3. เครื่องมือ ToDetect

เครื่องมืออย่าง ToDetect ให้การตรวจสอบที่ครอบคลุมมากขึ้น:

• IP ของคุณถูกเปิดเผยหรือไม่

• DNS ถูกแทนที่หรือไม่

• เส้นทางเครือข่ายของคุณปลอดภัยหรือไม่

ผู้ใช้จำนวนมากเพิ่งตระหนักว่า “ท่องเว็บแบบเปิดเผย” อยู่ หลังจากรันการทดสอบลักษณะนี้

5. ไม่ใช่แค่ DNS: เรื่องของ Browser Fingerprinting ก็สำคัญ

• นอกจากการรั่วไหลของ DNS แล้ว Browser Fingerprinting ก็เป็นประเด็นที่มักถูกมองข้าม แม้ใช้ VPN หรือโหมดไม่ระบุตัวตน คุณยังสามารถถูกระบุตัวตนได้

• หลายกรณีความเสี่ยงความเป็นส่วนตัวเป็นแบบ “เปิดเผยสองชั้น”: DNS บอกว่าคุณไปที่ไหน ส่วน Fingerprinting บอกว่าคุณเป็นใคร

6. จะแก้การรั่วไหลของ DNS ให้หมดจดได้อย่างไร? กุญแจสำคัญเพียงข้อเดียว

หัวใจคือเข้ารหัสคำขอ DNS เพื่อไม่ให้ถูกส่งแบบข้อความล้วน

□ ใช้ DNS แบบเข้ารหัส (แนะนำ)

ตัวอย่าง: DNS over HTTPS (DoH), DNS over TLS (DoT)

สิ่งเหล่านี้เข้ารหัสทราฟฟิก DNS ทำให้คนนอกไม่เห็นคำขอท่องเว็บของคุณ ตั้งค่าง่าย:

Android: ใช้การตั้งค่า “Private DNS”

iPhone: ใช้โปรไฟล์หรือแอป DNS แบบเข้ารหัส

□ หรือใช้ VPN ที่เชื่อถือได้ (มีการป้องกัน DNS)

ไม่ใช่ทุก VPN จะป้องกันการรั่วไหลของ DNS ได้ เลือกตัวที่รองรับ DNS Leak Protection และป้องกันการบายพาส DNS

7. รายละเอียดที่มักถูกมองข้าม: อย่าเปลี่ยนแค่ DNS

หลายคนคิดว่าเปลี่ยน DNS เป็น 8.8.8.8 หรือ 114.114.114.114 ก็พอแล้ว แต่สิ่งที่สำคัญจริงๆ คือ:

👉 DNS ถูกเข้ารหัสหรือไม่

👉 มีการป้องกันการบายพาสของระบบหรือไม่

👉 ใช้งานได้ทั่วทั้งระบบหรือไม่

ไม่เช่นนั้น การรั่วไหลของ DNS ก็ยังอาจเกิดขึ้นได้

8. การทดสอบการรั่วไหลของ DNS บนมือถือ คำถามที่พบบ่อย

1️⃣ ทำไมยังมีการรั่วไหลของ DNS ทั้งที่ใช้ VPN แล้ว?

VPN บางตัวเข้ารหัสเฉพาะทราฟฟิก แต่ไม่จัดการคำขอ DNS

ผลลัพธ์: IP ของคุณเปลี่ยน แต่ DNS ยังวิ่งผ่าน ISP ของคุณ

วิธีแก้: ใช้ VPN ที่มี DNS Leak Protection และเปิดโหมด Global

2️⃣ DNS รั่วไหลได้ง่ายขึ้นบน WiFi สาธารณะหรือไม่?

ใช่ WiFi สาธารณะอาจบังคับใช้เซิร์ฟเวอร์ DNS, ฮิแจ็กคำขอ หรือบันทึกโดเมน

คุณอาจคิดว่ากำลังใช้แค่ WiFi แต่ DNS ของคุณอาจถูกควบคุมไปแล้ว

คำแนะนำ: หลีกเลี่ยงกิจกรรมที่อ่อนไหวบน WiFi สาธารณะ หรือเปิดใช้ DNS แบบเข้ารหัส/VPN

3️⃣ หากผลทดสอบแสดงว่า “ไม่มีการรั่วไหล” จะปลอดภัยเต็มที่หรือไม่?

ไม่จำเป็นเสมอไป การทดสอบ DNS สะท้อนสถานะในขณะนั้นเท่านั้น:

• การสลับเครือข่ายอาจทำให้ผลลัพธ์เปลี่ยน

• แอปบางตัวอาจใช้ DNS แยกต่างหาก

• การอัปเดตระบบอาจรีเซ็ตการตั้งค่า

“ตอนนี้ไม่รั่ว ≠ ปลอดภัยเสมอไป” แนะนำให้ตรวจเป็นระยะ

สรุป

การรั่วไหลของ DNS มักถูกมองข้ามเพราะมองไม่เห็น แต่เป็นหนึ่งในความเสี่ยงความเป็นส่วนตัวขั้นพื้นฐานที่สุด

การเชื่อมต่อ WiFi ไม่ได้การันตีความปลอดภัย—คำถามจริงคือ DNS ของคุณได้รับการป้องกันหรือไม่

ลองทดสอบการรั่วไหลของ DNS ตอนนี้หรือรันการตรวจแบบครบชุด—คุณอาจพบสิ่งที่คาดไม่ถึง