Telefonunuzun Wi-Fi bağlantısı DNS sızdırabilir mi? Gizlilik sızıntılarını kalıcı olarak çözmek için tek bir basit yöntem.

Birçok kişi telefonları WiFi'ye bağlı olduğu sürece güvende olduğunu varsayar. Ancak çoğu, normal şekilde gezinebilseniz bile DNS sızıntılarının yine de gerçekleşiyor olabileceğinin farkında değildir.

Tam o anda bir DNS sızıntısı testi veya mobil DNS sızıntısı kontrolü çalıştırırsanız, güvenli olduğunu düşündüğünüz ağ ortamının aslında hiç de güvenli olmadığını fark edebilirsiniz.

Bugün, WiFi'ye bağlanmanın DNS sızıntılarına yol açıp açmayacağını ele alacağız ve en önemlisi, bu gizli riski gerçekten çözmenin etkili bir yolunu göstereceğiz.

1. DNS Sızıntısı nedir ? Bunu neden hiç fark etmiyorsunuz?

DNS, “internetin telefon rehberi” gibi çalışır. Bir web sitesi yazdığınızda, sayfanın yüklenebilmesi için onu bir IP adresine çevirmeye yardımcı olur.

Sorun şu ki: DNS istekleriniz şifrelenmemişse, ISS’niz, halka açık WiFi sağlayıcısı veya hatta aradaki düğümler hangi siteleri ziyaret ettiğinizi görebilir.

Daha da önemlisi, bu genellikle sessizce olur—herhangi bir açılır pencere veya hata görmezsiniz, ancak tarama verileriniz çoktan açığa çıkmıştır.

2. DNS sızıntıları WiFi’de neden yine de olabilir?

Birçok kişi mobil verinin güvensiz, WiFi’nin ise güvenli olduğunu düşünür; oysa WiFi de en az aynı derecede riskli, hatta bazen daha karmaşık olabilir:

• Yönlendiricinin varsayılan DNS’i ISS’niz tarafından sağlanıyor olabilir

• Halka açık WiFi belirli DNS sunucularını zorlayabilir

• Bazı telefonlar ağ değiştirirken varsayılan DNS’e geri döner

• Uygun olmayan IP aracı yapılandırması DNS’in atlanmasına neden olabilir

Özellikle Android cihazlarda, ağ değiştirirken DNS istekleri şifreli kanallardan geçmeyebilir. Dolayısıyla “WiFi = güvenli” doğru değildir.

3. Yaygın Ağ Gizlilik Risklerinin Karşılaştırması

| Gizlilik Riski Türü | Göz Ardı Edilme Kolaylığı | Kullanıcılarca Tespit | Başlıca Etki | Yaygın Çözüm |

|---|---|---|---|---|

| DNS Sızıntısı | Çok kolay göz ardı edilir | DNS sızıntı araçlarıyla tespit edilebilir | Gezinme geçmişinin ifşası | DoH/DoT etkinleştirin, güvenilir bir VPN kullanın |

| Tarayıcı Fingerprinting | Yüksek düzeyde gizli | Ortalama kullanıcılar için zordur | Uzun vadeli kimlik takibi | Gizli mod, daha az eklenti, anti-fingerprint tarayıcılar |

| IP Adresi İfşası | Orta | Tespit etmesi kolay | Gerçek konumun ifşası | VPN veya proxy |

| WiFi dinleme | Düşük farkındalık | Kolayca fark edilmez | Veri ele geçirme | Halka açık WiFi’den kaçının, HTTPS/VPN kullanın |

4. DNS sızıntınız olup olmadığını nasıl kontrol edersiniz?

1. Çevrimiçi DNS Sızıntısı Test Araçları

Bu araçlar mevcut DNS sunucunuzun konumunu gösterir. VPN’iniz veya şifreli DNS’iniz yerine ISS’nizle eşleşiyorsa bir sızıntı olabilir.

2. Mobil DNS Sızıntısı Testi

DNS’in ifşa edilip edilmediğini ya da ele geçirilip geçirilmediğini kontrol etmek için telefonunuzdaki tarayıcıda doğrudan bir DNS sızıntısı testi çalıştırın.

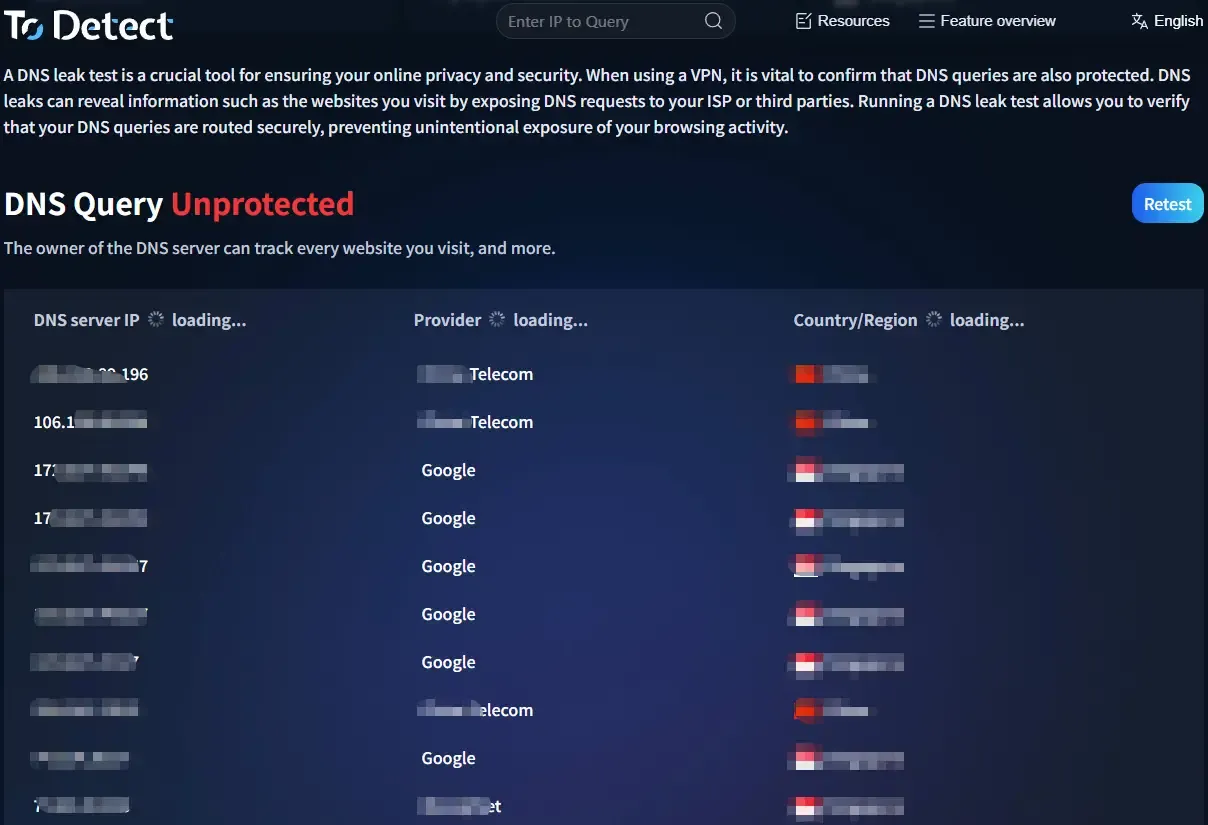

3. ToDetect Aracı

ToDetect gibi araçlar daha kapsamlı bir kontrol sunar:

• IP’nizin ifşa olup olmadığı

• DNS’in değiştirilip değiştirilmediği

• Ağ yolunuzun güvenli olup olmadığı

Birçok kullanıcı, bu tür testleri çalıştırdıktan sonra “gizliliği açık biçimde gezindiklerini” fark eder.

5. Sadece DNS değil: Tarayıcı fingerprinting de önemlidir

• DNS sızıntılarının yanı sıra, tarayıcı fingerprinting de gözden kaçan bir başka sorundur. VPN veya gizli mod kullansanız bile hâlâ tanımlanabilirsiniz.

• Çoğu durumda, gizlilik riskleri “çifte ifşa”dır: DNS nereye gittiğinizi gösterir, fingerprinting ise kim olduğunuzu ortaya çıkarır.

6. DNS sızıntılarını tamamen nasıl düzeltirsiniz? Tek kilit çözüm

Temel nokta, DNS isteklerini şifreleyerek düz metin olarak iletilmelerini engellemektir.

□ Şifreli DNS kullanın (Önerilir)

Örnekler: DNS over HTTPS (DoH), DNS over TLS (DoT)

Bunlar DNS trafiğini şifreler ve dışarıdakilerin gezinme isteklerinizi görmesini engeller. Kurulum basittir:

Android: “Özel DNS” ayarlarını kullanın

iPhone: Şifreli DNS profilleri veya uygulamaları kullanın

□ Ya da güvenilir bir VPN kullanın (DNS korumalı)

Her VPN DNS sızıntılarını engellemez. DNS Leak Protection destekleyen ve DNS atlamayı engelleyen birini seçin.

7. Sıkça gözden kaçan bir detay: Sadece DNS’i değiştirmeyin

Birçok kişi DNS’i 8.8.8.8 veya 114.114.114.114’e çevirmeyi yeterli sanır, ancak asıl önemli olan şudur:

👉 DNS’in şifreli olup olmadığı

👉 Sistem atlamasının engellenip engellenmediği

👉 Küresel olarak çalışıp çalışmadığı

Aksi hâlde DNS sızıntıları yine de meydana gelebilir.

8. Mobil DNS Sızıntısı Testi SSS

1️⃣ VPN varken bile DNS sızıntıları neden olur?

Bazı VPN’ler yalnızca trafiği şifreler, DNS isteklerini ele almaz.

Sonuç: IP’niz değişir, ancak DNS yine de ISS’niz üzerinden gider.

Çözüm: DNS Leak Protection sunan VPN’ler kullanın ve genel modu etkinleştirin.

2️⃣ DNS sızıntısı halka açık WiFi’de daha olası mı?

Evet. Halka açık WiFi DNS sunucularını zorlayabilir, istekleri ele geçirebilir veya alan adlarını kaydedebilir.

Sadece WiFi kullandığınızı sanırsınız, ancak DNS’iniz zaten kontrol altında olabilir.

Tavsiye: Halka açık WiFi’de hassas işlemlerden kaçının veya şifreli DNS/VPN etkinleştirin.

3️⃣ Test “sızıntı yok” gösteriyorsa tamamen güvenli mi?

Mutlaka değil. DNS testleri yalnızca mevcut durumu yansıtır:

• Ağ değişikliği sonuçları değiştirebilir

• Uygulamalar ayrı DNS kullanabilir

• Sistem güncellemeleri ayarları sıfırlayabilir

“Şimdi sızıntı yok ≠ her zaman güvenli.” Düzenli kontroller önerilir.

Sonuç

DNS sızıntıları görünmez oldukları için sıkça göz ardı edilir, ancak en temel gizlilik risklerinden biridir.

WiFi’ye bağlanmak güvenliği garanti etmez—esas soru, DNS’inizin korunup korunmadığıdır.

Şimdi bir DNS sızıntısı testi yapın veya kapsamlı bir kontrol çalıştırın—beklenmedik bir şey keşfedebilirsiniz.