TMĐT xuyên biên giới: Cách tránh rò rỉ DNS để chống liên kết đa tài khoản (Hướng dẫn dễ hiểu)

Khi số lượng tài khoản thương mại điện tử xuyên biên giới tăng lên, kiểm soát rủi ro trở nên nghiêm ngặt hơn. Chỉ một sơ suất nhỏ có thể khiến tài khoản bị đánh dấu là có liên quan—tốt nhất là giảm lưu lượng, tệ nhất là bị đình chỉ tài khoản.

Trong số các rủi ro này, rò rỉ DNS thường bị bỏ qua. Đây là lý do tại sao có những tài khoản trông có vẻ cấu hình đúng nhưng vẫn bị xác định là có liên kết.

Hôm nay, chúng tôi sẽ hướng dẫn cách rò rỉ DNS xảy ra trong TMĐT xuyên biên giới, cách kiểm tra và cách giảm thiểu rủi ro rò rỉ DNS một cách hiệu quả.

1. Rò rỉ DNS là gì? Vì sao nó làm lộ môi trường thật của bạn?

DNS là viết tắt của "Domain Name System". Khi bạn truy cập một trang web, trình duyệt sẽ dùng DNS để chuyển tên miền thành địa chỉ IP.

Nếu xảy ra rò rỉ DNS, các yêu cầu sẽ bỏ qua proxy và được phân giải qua mạng cục bộ của bạn. Điều này có nghĩa là:

• Nền tảng có thể thấy vị trí mạng thực của bạn

• Vị trí IP và DNS của bạn không khớp (ví dụ: IP ở Mỹ, DNS ở Trung Quốc)

• Nhiều tài khoản có thể cùng dùng chung điểm ra DNS thực

Trong TMĐT xuyên biên giới, đây là một “tín hiệu liên kết tài khoản” điển hình.

2. Những tình huống nào dễ bị rò rỉ DNS nhất?

Nhiều người nghĩ chỉ cần dùng proxy là đủ—nhưng không phải lúc nào cũng đúng:

1. Chưa thay đổi DNS mặc định của hệ thống

Nếu máy tính của bạn vẫn dùng DNS nội bộ của ISP (ví dụ: DNS của mạng băng rộng trong nước), nó có thể rò rỉ ngay cả khi dùng proxy.

2. Trình duyệt không được cô lập

Các trình duyệt tiêu chuẩn (đặc biệt là không có cô lập môi trường) tái sử dụng cấu hình mạng của hệ thống, khiến yêu cầu DNS bỏ qua proxy.

3. Loại proxy không hỗ trợ chuyển tiếp DNS

Một số proxy HTTP không xử lý yêu cầu DNS, khiến việc phân giải diễn ra cục bộ.

4. Cấu hình trình duyệt Fingerprint chưa đầy đủ

Một số người dùng sử dụng trình duyệt fingerprint nhưng bỏ sót cấu hình DNS—vì vậy kiểm tra fingerprint thì vượt qua, còn DNS vẫn rò rỉ.

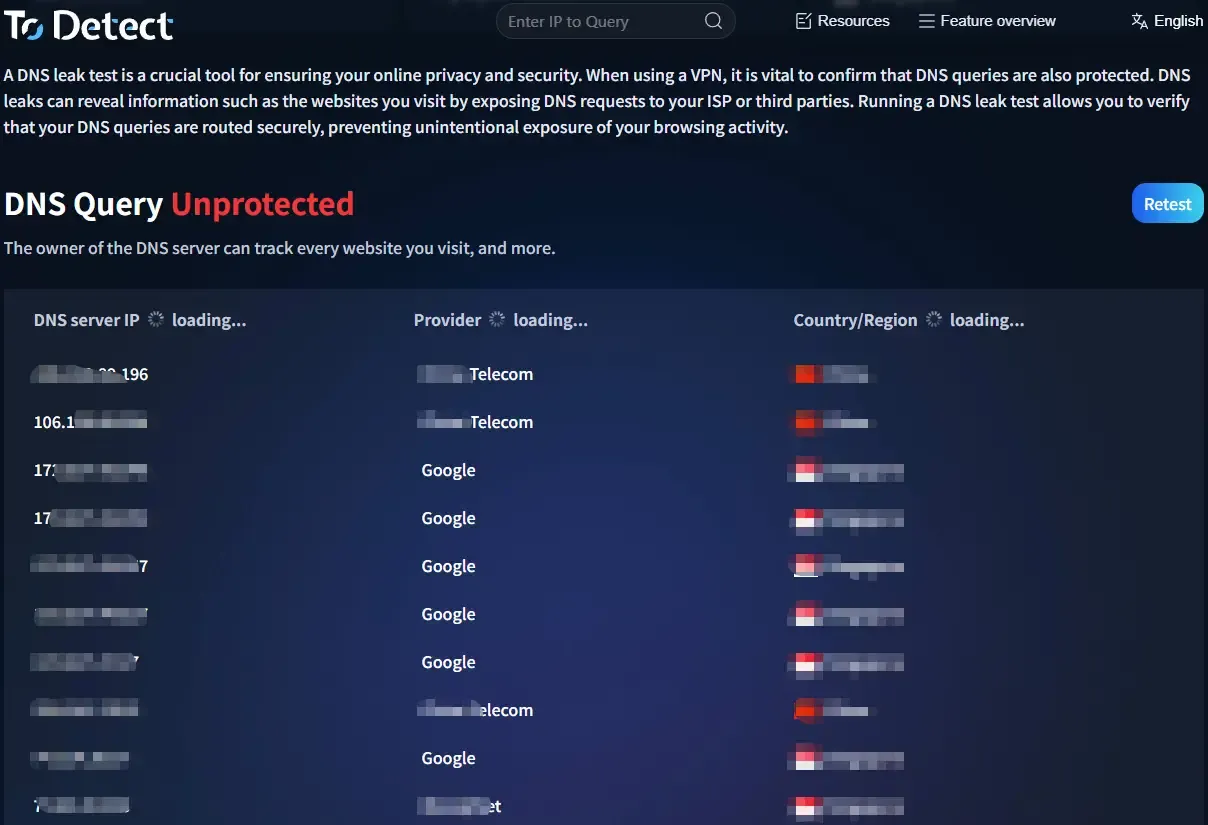

3. Cách thực hiện Kiểm tra rò rỉ DNS và phát hiện?

Kiểm tra rò rỉ DNS chủ yếu xem hai điều: vị trí máy chủ DNS có khớp với IP proxy hay không, và liệu DNS của ISP nội địa có xuất hiện hay không.

Các điểm cần chú ý:

• DNS của China Telecom/Unicom có xuất hiện hay không

• Có bị trộn lẫn nhiều vùng DNS hay không

• Có xuất hiện các yêu cầu DNS không được ủy quyền hay không

Nếu vị trí DNS và IP không khớp, rất có khả năng đang có rò rỉ DNS.

4. Các cấu hình DNS phổ biến và so sánh rủi ro

| Kịch bản | Đường đi phân giải DNS | Rủi ro rò rỉ DNS | Mức độ rủi ro | Đối tượng phù hợp | Khuyến nghị tối ưu |

|---|---|---|---|---|---|

| Mạng cục bộ + không proxy | DNS của ISP địa phương | ❌ Không rò rỉ (nhưng phơi bày hoàn toàn) | 🔴 Rất cao | Người mới thử nghiệm | Không khuyến nghị cho bất kỳ mục đích kinh doanh nào |

| Proxy HTTP (không chuyển tiếp DNS) | Phân giải DNS cục bộ | ✅ Xác suất rò rỉ cao | 🔴 Rất cao | Người dùng ngân sách thấp | Chuyển sang proxy hỗ trợ DNS từ xa |

| Proxy SOCKS5 (tắt DNS từ xa) | Phân giải cục bộ một phần | ⚠️ Rủi ro trung bình | 🟠 Cao | Người mới bắt đầu | Bật DNS từ xa |

| Proxy SOCKS5 + DNS từ xa | Phân giải tại máy chủ proxy | ✅ Rủi ro rò rỉ tối thiểu | 🟢 Thấp | Người dùng nâng cao | Thực hiện kiểm tra DNS định kỳ |

| Trình duyệt Fingerprint + proxy tiêu chuẩn | Hỗn hợp (không ổn định) | ⚠️ Nguy cơ tiềm ẩn | 🟠 Cao | Người chỉ dùng Fingerprint | Tối ưu cả cấu hình DNS |

| Trình duyệt Fingerprint + proxy chất lượng cao + cô lập DNS (ví dụ: ToDetect) | Hoàn toàn qua DNS của proxy | ✅ Không rò rỉ | 🟢 Rất thấp | Người vận hành đa tài khoản | Giải pháp khuyến nghị |

| Công cụ IP (không có bảo vệ DNS) | Trộn giữa cục bộ + công cụ | ⚠️ Rò rỉ thường gặp | 🟠 Cao | Người dùng cá nhân | Dùng công cụ có bảo vệ DNS |

| Công cụ IP + bảo vệ DNS (DoH/DoT) | DNS từ xa được mã hóa | ✅ Rủi ro thấp | 🟢 Thấp | Người dùng nhẹ | Kết hợp với cô lập môi trường |

5. Làm thế nào để hoàn toàn Tránh rò rỉ DNS (Hướng dẫn thực hành)

1. Sử dụng proxy hỗ trợ chuyển tiếp DNS

Ưu tiên proxy SOCKS5 (có DNS từ xa), IP dân cư chất lượng cao và tránh các proxy chỉ HTTP chất lượng thấp.

2. Buộc dùng DNS từ xa

Bật “Remote DNS” trong công cụ proxy → Dùng DNS over HTTPS (DoH) → Vô hiệu hóa DNS mặc định của hệ thống.

Việc này đảm bảo mọi yêu cầu DNS đều đi qua proxy.

3. Sử dụng môi trường cô lập (Rất quan trọng)

Mỗi tài khoản phải có IP, môi trường trình duyệt và đường đi DNS riêng.

Các công cụ như ToDetect có thể phát hiện fingerprint trình duyệt, môi trường mạng và các yêu cầu DNS—cô lập hoàn toàn để tránh lây nhiễm chéo.

4. Kiểm tra rò rỉ DNS định kỳ

Đừng cấu hình một lần rồi bỏ. Kiểm tra hàng tuần, kiểm tra lại sau khi thay đổi proxy và luôn kiểm tra trước khi triển khai môi trường mới.

5. Tránh can thiệp ở cấp hệ thống

Tắt các tối ưu DNS của hệ thống, tránh bộ tăng tốc cục bộ hoặc công cụ tăng tốc mạng và ngăn tiện ích mở rộng trình duyệt sửa đổi yêu cầu.

6. Rò rỉ DNS + phát hiện Fingerprint trình duyệt: Chiến lược bảo vệ kép

Chỉ che IP thôi là không còn đủ—bạn cần cách tiếp cận kết hợp:

• Không rò rỉ DNS (tầng mạng)

• Kháng phát hiện fingerprint (tầng thiết bị)

• Hành vi giống người dùng (tầng tương tác)

Các công cụ như ToDetect mô phỏng môi trường trình duyệt thực, cô lập các tham số fingerprint và tích hợp với proxy để đạt ẩn danh toàn chuỗi.

Chỉ giải quyết vấn đề DNS là chưa đủ—bỏ qua phát hiện fingerprint vẫn còn rủi ro.

Tổng kết: Xem phòng ngừa rò rỉ DNS như “phòng tuyến cơ bản”

Rò rỉ DNS trong TMĐT xuyên biên giới là ví dụ điển hình—đơn giản nhưng thường bị bỏ qua và hậu quả thì trực tiếp.

Thay vì khắc phục sau khi sự cố xảy ra, tốt hơn hãy thiết lập kiểm tra và phát hiện DNS ngay từ đầu, kết hợp với công cụ bảo vệ fingerprint như ToDetect.