fingerprint ブラウザでのアカウント一括登録は安全か、それとも凍結されるのか?実際のリスク

最近、多くの方からこう聞かれます: fingerprint ブラウザを使ってアカウントを大量に登録したい場合、環境を複数開くだけで、凍結されずに自由に登録できるのですか?

一見魅力的に聞こえますが、現実はそれほど単純ではありません。プラットフォームがアカウントに関連する異常な環境を検知すると、それらのアカウントが相互に関連付けられる可能性があります。

今日は、fingerprint ブラウザで大量アカウント登録が実際に可能かどうか、その過程で注意すべき点について話しましょう。

1. fingerprint ブラウザとは何ですか?一括登録に役立ちますか?

fingerprint ブラウザは本質的に、異なるブラウザ環境パラメータをシミュレートし、システムに「別のデバイス」からのログインだと認識させるものです。

• これらのパラメータには、User-Agent(ブラウザバージョン)、OS 情報、解像度、フォント、タイムゾーンなどが含まれますが、これらに限定されません。

• 端的に言えば、1 台の PC 上で多数の別デバイスに「偽装」できます。

そのため、マルチアカウント運用(SNS、EC ストア)、海外広告アカウント管理、地域を跨いだログイン挙動のテストなどに一般的に使われます。

2. fingerprint ブラウザで一括登録するのは安全か?

ツールそのものが安全性を決めるのではなく、使い方が安全性を左右します。実際に安全性に影響する要因は次のとおりです。

1. 登録行動が「異常に集中」していないか

例えば、短時間に大量のアカウントを同一の行動パターンで登録すると、ボット行為として検出されやすくなります。

2. IP と環境の品質

fingerprint ブラウザを使っていても、品質の低い IP(データセンターなどでフラグ済みの IP)では、依然としてリスクコントロールを誘発し得ます。

3. ブラウザ fingerprint の一貫性の異常

fingerprint 検出システムは主に次を評価します。

複数のアカウントが「類似したデバイス特性」を共有していないか

バッチ生成のパターンがないか

スクリプト化された行動の痕跡がないか

fingerprint ブラウザを使っていても、あまりに「完璧」な構成は逆に不自然に見えることがあります。

3. アカウントは凍結されるのか?現実は想像より複雑です

最も多い質問は「アカウントは凍結されるのか?」というものです。答えは「その可能性はある」。プラットフォームのリスクコントロールの強さと運用方法に依存します。

△ 軽度の利用(低リスクシナリオ)

例: 少数アカウント、通常ユーザーの行動を模した操作、自然に分散した環境 👉 凍結確率は低い。

△ 大量登録(高リスクシナリオ)

例: 1 日に数十〜数百のアカウント、同一の行動パターン、繰り返しの環境テンプレート 👉 リスクコントロールや大量凍結を招く可能性が高い。

特に Facebook、Google、TikTok のようなプラットフォームでは、大量アカウント登録の検出が非常に厳格で、IP を変えるだけでは不十分です。

4. 大量登録手法別のリスク比較表

| 手法 | IP 環境 | ブラウザ環境 | 行動パターン | アカウント安定性 | リスクコントロール発動確率 |

|---|---|---|---|---|---|

| 通常の単一アカウント登録 | 住宅/モバイル回線 | 単一の実機 | 自然な手動操作 | 高い | 低い |

| 標準的なマルチウィンドウブラウザ登録 | 同一 IP | 複数のブラウザウィンドウ | やや反復的な操作 | 中程度 | 中程度 |

| fingerprint ブラウザ一括登録(低品質設定) | Proxy IP(不安定) | テンプレート化された fingerprint 環境 | 高度に一貫した行動 | 低い | 高い |

| fingerprint ブラウザ一括登録(最適化設定) | 高品質な独立 IP | 差別化された fingerprint 環境 | 実ユーザーに近い行動 | 中〜高 | 中〜低 |

| 上級マトリクス運用モデル(コンプライアンス重視) | 住宅/モバイル IP | 完全に分離された環境 | 手動のオペレーションリズム | 高い | 低い |

5. ブラウザ fingerprint 検出 — 具体的に何を検出しているのか?

多くの人は IP だけに注目しがちですが、より重要なブラウザ fingerprint 検出システムを見落としています。主に次を評価します。

1. デバイスの一意性の識別

IP を変更しても、デバイスパラメータが同一であれば同一ユーザーと識別される可能性があります。

2. 行動パターン分析

クリック頻度、滞在時間、操作経路などを含みます。

3. 環境相関分析

複数のアカウントが「リンクした特性」を共有していないか。現代のリスクコントロールは単一点の判断ではなく、総合的なスコアリングモデルに依拠します。

6. fingerprint ブラウザ環境 — 設定の原則(コンプライアンスの観点から)

自動化された一括操作ではなく実ユーザーに近い行動にするにはどうすればよいか。核心は次のとおりです。

• 環境パラメータを自然に多様化させる

• 各アカウントに独立した利用痕跡を持たせる

• テンプレート化された運用を避ける

• 実ユーザーに近い行動リズムを維持する

注意: 目的は「検出を回避する」ことではなく、異常特性を減らすことです。

7. 大量アカウント登録における実際のリスクのまとめ

fingerprint ブラウザで一括登録する際の主なリスクは次のとおりです。

1. アカウントの生存率が不安定

登録に成功しても安全が保証されるわけではなく、後からフラグされる可能性があります。

2. プラットフォームポリシーの変化

リスクコントロールは継続的に進化しており、今日有効な方法が明日には通用しないこともあります。

3. 連鎖凍結

一つの環境が異常と判定されると、関連する複数のアカウントに影響が及ぶ可能性があります。

8. fingerprint ブラウザによる一括登録に関するよくある質問

1. fingerprint ブラウザで一括登録すれば常に安全ですか?

必ずしもそうではありません。fingerprint ブラウザは環境をシミュレートするためのツールに過ぎず、プラットフォームのリスクコントロールを回避することはできません。

安全性は IP の品質、環境の多様性、行動が実ユーザーに近いかどうかに依存します。動作があまりに「機械的」であれば、やはり検出されます。

2. fingerprint ブラウザを使っているのに凍結されるのはなぜですか?

一般的な理由として、IP の品質が低い(データセンターやフラグ済み IP)、アカウント間で fingerprint 環境が類似しすぎている、登録/ログイン行動が規則的すぎる、などが挙げられます。

プラットフォームの fingerprint 検出は単一要因ではなく、総合的に判断します。

3. 重要なのは IP と fingerprint のどちらですか?

どちらも重要ですが、現在の傾向は「環境の一貫性 > 単一の IP 問題」です。

つまり、IP を変更しても、fingerprint の設定が高度に反復的であれば、関連付けの検出につながり得ます。

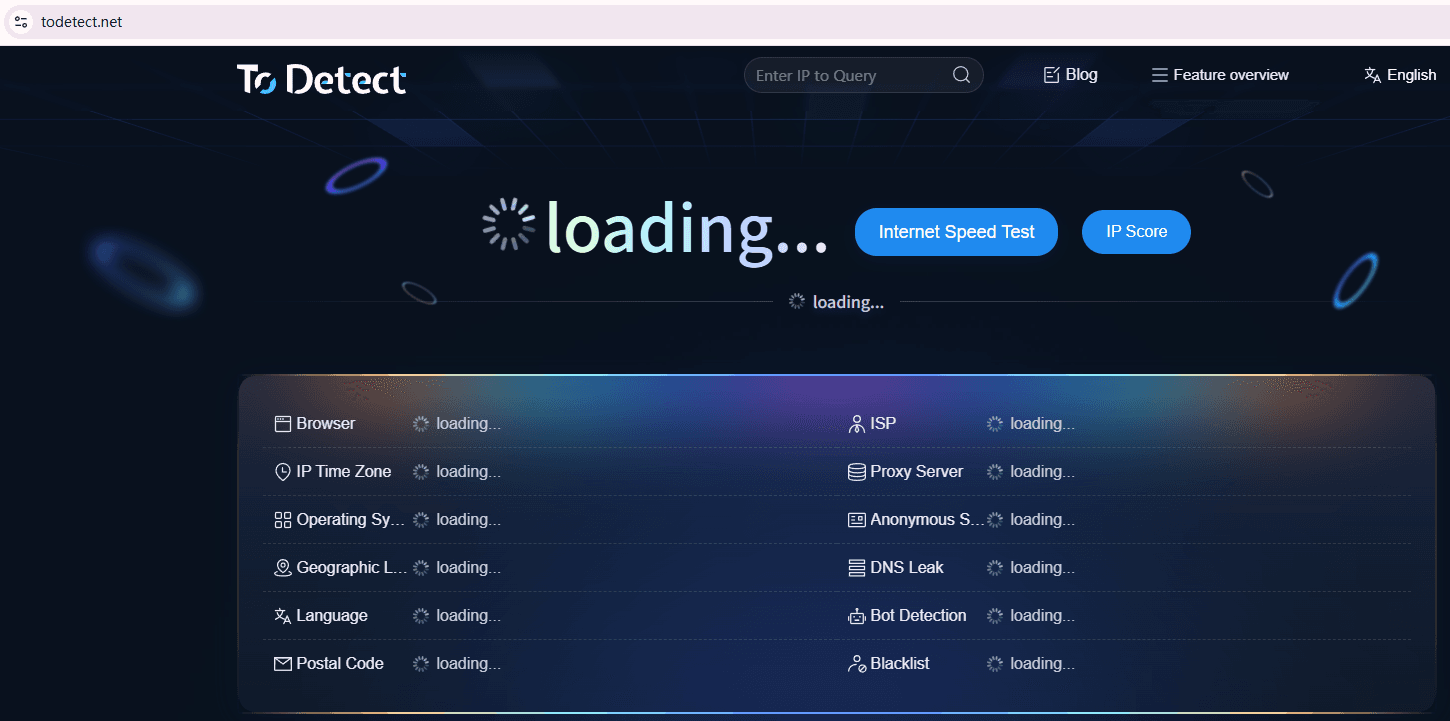

4. ToDetect のようなツールの実用的な役割は?

ToDetect は主に環境テストに使用されるもので、アンチバンツールではありません。どちらかといえば「リスクの事前チェック」として機能します。

fingerprint の露出や異常、環境の過度な集中、ハイリスク特性の有無をチェックするのに役立ちます。

結論

プラットフォームのリスクコントロールは絶えず進化しており、恒久的に有効な方法は存在しません。長期的な成功は「技術的な対抗」ではなく、実ユーザーの行動を模倣することから生まれます。

fingerprint 環境、操作リズム、アカウントの目的が自然であれば、fingerprint ブラウザは確かにマルチアカウント運用の実用的なツールになり得ます。

本当に長期の安定を望むなら、ToDetect のようなツールで環境を検査し、fingerprint 検出のロジックを理解することの方が、やみくもに設定を積み上げるよりもはるかに価値があります。